- リリース ノート

- 基本情報

- インストール

- 構成

- Integrations

- 認証

- アプリおよびディスカバリー アクセラレータを使用する

- AppOne のメニューとダッシュボード

- AppOne の設定

- TemplateOne 1.0.0 のメニューとダッシュボード

- TemplateOne 1.0.0 セットアップ

- TemplateOne のメニューとダッシュボード

- TemplateOne 2021.4.0 のセットアップ

- Purchase-to-Pay Discovery Accelerator のメニューとダッシュボード

- Purchase to Pay Discovery Accelerator の設定

- Order to Cash Discovery Accelerator のメニューとダッシュボード

- Cash Discovery Accelerator の設定への注文

- 基本コネクタ (AppOne 用)

- SAP コネクタ

- SAP Order to Cash Connector for AppOne

- SAP Purchase to Pay Connector for AppOne

- SAP Connector for Purchase to Pay Discovery Accelerator

- SAP Connector for Order-to-Cash Discovery Accelerator

- Superadmin

- ダッシュボードとグラフ

- テーブルとテーブル項目

- アプリケーションの整合性

- 使い方 ....

- SQL コネクタを使用する

- 便利なリソース

Process Mining ユーザー ガイド

統合 Windows 認証を介したシングル サインオンを設定する

はじめに

このページでは、Microsoft 統合 Windows 認証を介したシングル サインオンを設定する方法について説明します。

Microsoft 統合 Windows 認証による UiPath Process Mining のシングル サインオン認証では、ユーザー ログインと IIS サーバーの両方が同じドメイン上にある必要があります。異なるドメインからログインするユーザーが設定に含まれる場合は、 SAML や Azure Active Directory などの他の認証方法を検討してください。

Microsoft 統合 Windows 認証が有効であり、正しく設定されている場合は、[ログイン] ページにボタンが表示されます。 以下の画像に例を示します。

手順 1: UiPath Process Mining を実行するサーバーを設定します。

次の手順に進む前に、UiPath Process Mining サーバーを実行している IIS サーバーを正しく構成する必要があります。インターネット インフォメーション サービス (IIS) マネージャーで統合 Windows 認証を設定する方法の詳細については、 Microsoft 公式ドキュメントをご覧ください。

手順 2: シングル サインオン用に UiPath Process Mining を設定する

サーバー設定を構成する

-

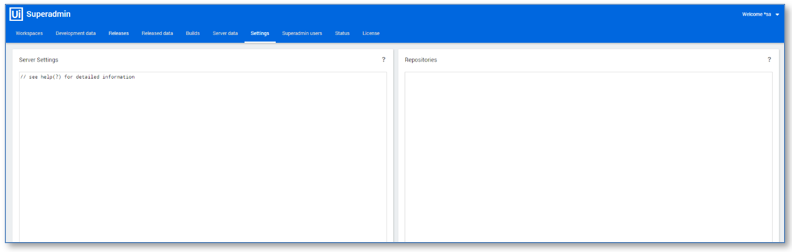

インストール済みの UiPath Process Mining の、[Superadmin] ページの [Settings] タブに移動します。 以下の画像でご確認ください。

-

[サーバー設定] の [

ExternalAuthenticationProviders] 設定で、必要な統合 Windows 認証の設定を追加します。以下で、integratedWindowsAuthenticationオブジェクトの JSON キーについて説明します。

| キー | 説明 |

|---|---|

|

| 使用するドメイン内の LDAP URL ドメイン コントローラーです。この URL には、 UiPath Process Mining サーバーからアクセスできる必要があります。ldap://dc.company.domain.com という形式を使用します。 |

|

| ユーザーを認証する基本識別名。DC=Company,DC=com の形式を使用します。正確な名前は、Active Directory の設定によって異なります。 |

|

| ユーザー グループの取得に使用する Active Directory ユーザーのユーザー名です。 このユーザーには、ログインが許可されているユーザーのユーザー グループに対してクエリを実行する権限が必要です。 注: このユーザーには、ドメイン名のプレフィックスを付ける必要がある場合があります (例: |

|

| bindDN で指定したユーザーのパスワードです。 「資格情報ストアを使用する 」もご覧ください。 |

|

| ユーザーが userPrincipalName 以外の属性でログインできるかどうかを指定できます。 |

|

| LDAPS で使用する追加のオプションを指定できます。 ca : 使用する証明書を指定するために使用します。rejectUnauthorized : これを true に設定します。 セキュア LDAP の設定 も参照してください。 |

以下の画像は、 integratedWindowsAuthentication オブジェクトの ExternalAuthenticationProviders 設定を含むサーバー設定の例を示しています。

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

- [保存]をクリックして、サーバー設定を保存します。

- F5 キーを押して、[ Superadmin ] ページを更新します。これにより、新しい設定が読み込まれ、これらの設定に基づいてユーザー グループを作成できるようになります。

自動ログイン

自動ログインを有効化する前に、シングル サインオンが正しく機能することを確認してください。SSO が正しく設定されていない場合に自動ログインを有効にすると、自動ログイン設定の影響を受けるユーザーがログインできなくなる可能性があります。

[ AutoLogin サーバーの設定] を使用すると、ユーザーは現在アクティブな SSO メソッドを使用して自動的にログインします。

既定では、 AutoLogin は [ none] に設定されています。エンドユーザーおよび/または Superadmin ユーザーの自動ログインを有効にする場合は、[Superadmin の設定] タブのAutoLoginで指定できます。詳しくは 、「設定」タブをご覧ください。

localhost 経由でログインする場合、Superadmin ユーザーの自動ログインは常に無効化されます。

その他の手順

統合 Windows 認証認証を使用するには、1 つ以上の Active Directory グループを作成して、メンバーのログインを許可する必要があります。Superadmin ユーザーまたはアプリ開発者の場合は、[ Superadmin ユーザー ] タブで Active Directory グループを作成できます。詳しくは、「Superadmin Active Directory グループの追加」をご覧ください。

エンドユーザー認証の場合、ADグループは 「エンドユーザー管理 」ページで作成できます。「エンドユーザー Active Directory グループの追加」を参照してください。

トラブルシューティング

Process-mining サーバーが LDAP サーバーに接続できることを確認する

- Microsoft 公式ドキュメント に従って、グラフィカル LDP クライアントをインストールします。

- [サーバー設定] の

integratedWindowsAuthenticationオブジェクトで構成したのと同じ設定で LDP から正常に接続できることを確認します。

ログ ファイルを検査する

[PLATFORMDIR]/logs/iisnode フォルダーに、LDAP connection error行を含むファイルがないか調べます。以下の例は、エラー メッセージを含むログ ファイルを示します。[ data ] フィールドには、該当するエラー コードが表示されています。エラーの説明については、 LDAP wiki をご覧ください。以下の例では、エラーは 52e、 ERROR_LOGON_FAILUREです。

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}