- Versionshinweise

- Erste Schritte

- Installation

- Hard- und Softwareanforderungen

- Serverinstallation

- Aktualisierung der Lizenz

- Bereitstellen des UiPath Process Mining-Profilers

- Bereitstellen eines Connectors (.mvp)

- Aktualisieren von UiPath Process Mining

- Aktualisieren einer benutzerdefinierten Version einer App oder eines Discovery Accelerators

- Installieren einer Trainingsumgebung

- Konfiguration

- Integrationen

- Authentication

- Working with Apps and Discovery Accelerators

- AppOne-Menüs und -Dashboards

- AppOne-Einrichtung

- Menüs und Dashboards von TemplateOne 1.0.0

- Setup von TemplateOne 1.0.0

- TemplateOne menus and dashboards

- Setup von TemplateOne 2021.4.0

- Purchase-to-Pay Discovery Accelerator-Menüs und -Dashboards

- Einrichtung des Purchase-to-Pay-Discovery-Beschleunigers

- Menüs und Dashboards des Order-to-Cash Discovery Accelerators

- Einrichtung des Order-to-Cash Discovery-Beschleunigers

- Basic Connector for AppOne

- Bereitstellen des einfachen Connectors

- Einführung zu Basic Connector

- Eingabetabellen des Basic Connectors

- Hinzufügen von Tags

- Hinzufügen von Automatisierungsschätzungen

- Hinzufügen von Fälligkeitsdaten

- Hinzufügen von Referenzmodellen

- Einrichten von praktisch umsetzbaren Erkenntnissen

- Festlegen von reduzierbaren Diagrammen

- Verwenden des Ausgabe-Datasets in AppOne

- Output tables of the Basic Connector

- SAP Connectors

- Introduction to SAP Connector

- SAP-Eingabe

- Überprüfen der Daten im SAP Connector

- Hinzufügen von prozessspezifischen Tags zum SAP Connector für AppOne

- Hinzufügen von prozessspezifischen Fälligkeitsdaten zum SAP Connector für AppOne

- Hinzufügen von Automatisierungsschätzungen zum SAP Connector für AppOne

- Hinzufügen von Attributen zum SAP Connector für AppOne

- Hinzufügen von Aktivitäten zum SAP Connector für AppOne

- Hinzufügen von Entitäten zum SAP Connector für AppOne

- SAP Order to Cash Connector für AppOne

- SAP Purchase to Pay Connector für AppOne

- SAP Connector for Purchase to Pay Discovery Accelerator

- SAP Connector für den Order-to-Cash Discovery Accelerator

- Superadmin

- Die Registerkarte Arbeitsbereiche

- Die Registerkarte Entwicklungsdaten

- Die Registerkarte Versionen

- Die Registerkarte Freigegebene Daten

- The Builds tab

- Die Registerkarte Serverdaten

- Die Registerkarte Einstellungen (Settings)

- Die Registerkarte Superadmin-Benutzer

- Die Registerkarte Status

- Die Registerkarte Lizenz

- Erstellen von Releases

- Anzeigen des Verlaufs der Verzweigung

- Creating Apps

- Modules

- Dashboards und Diagramme

- Tabellen und Tabellenelemente

- Anwendungsintegrität

- How to ....

- Rebrand and restyle Apps and Discovery Accelerators

- Verwenden Sie Sharding in Ihren Anwendungen

- Erstellen Sie ein anonymisiertes Dataset

- Einrichten automatisierter Datenaktualisierungen

- Verwenden Sie eine Zugriffsmatrix, um den rollenbasierten Zugriff auf Daten zu ermöglichen

- Arbeiten mit SQL-Connectors

- Introduction to SQL connectors

- Setting up a SQL connector

- CData Sync extractions

- Running a SQL connector

- Editing transformations

- Freigeben eines SQL-Connectors

- Scheduling data extraction

- Struktur von Transformationen

- Using SQL connectors for released apps

- Generating a cache with scripts

- Setting up a local test environment

- Separate development and production environments

- Nützliche Ressourcen

Process Mining-Benutzerhandbuch

Einleitung

Auf dieser Seite wird beschrieben, wie Sie eine Zugriffsmatrix verwenden, um den rollenbasierten Zugriff auf Daten für Endbenutzer zu ermöglichen.

Teil 1: Definieren der Zugriffsmatrixdatei

Die Zugriffsmatrix definiert, welche Benutzer Zugriff auf welchen Teil der Daten haben, die in Discovery Accelerators, Apps oder Prozessen verwendet werden.

Die E-Mail-Adresse des Endbenutzers wird in der Zugriffsmatrix überprüft. Der Zugriff wird basierend auf den Beziehungen zwischen der E-Mail-Adresse des Benutzers und dem Attribut gewährt, das zum Identifizieren der Erkennungsbeschleuniger, Apps oder Prozesse verwendet wird, die in der Zugriffsmatrixdatei definiert sind.

In der folgenden Abbildung finden Sie eine Matrix-Datei als Beispiel.

Die Access Matrix-Datei muss mindestens das Feld Email und das Feld enthalten, das zum Identifizieren der Daten verwendet wird, die der Benutzer sehen darf. In diesem Beispiel wird das Company code visibility -Attribut verwendet, um die Prozessdaten zu identifizieren.

Die E-Mail-Formatierung kann mit oder ohne Großbuchstaben erfolgen. Im Accelerator oder in der App wird das Format überprüft und bei Bedarf angepasst. Siehe Teil 4.

In diesem Beispiel wird die Sichtbarkeit des Unternehmenscodes als Spalte zum Filtern der Daten verwendet. Diese Spalte kann mehrere Werte enthalten, sodass die Daten so gefiltert werden, dass Benutzer nur die Unternehmenscodes sehen können, zu denen sie berechtigt sind. Buchungskreise werden in derselben Spalte durch Kommas getrennt.

Teil 2: Hochladen der Zugriffs-mfatrix-Datei

Um die Zugriffsmatrixdatei in Ihrem Discovery Accelerator, Ihrer App oder Ihrem Prozess zu verwenden, müssen Sie sie auf die Registerkarte Daten des Superadministrator-Servers hochladen. Siehe Die Registerkarte „Serverdaten“.

Ein Beispiel finden Sie in der Abbildung unten.

Im obigen Beispiel wird die Zugriffsmatrix für den Purchase-to-Pay Discovery Accelerator verwendet, aber dies kann auf die gleiche Weise für jeden anderen Discovery Accelerator oder jede andere App verwendet werden. Sie können mehrere Dateien beibehalten oder der ursprünglichen Excel-Datei weitere Spalten hinzufügen.

Informationen zu Einschränkungen auf Anwendungsebene finden Sie unter Authentifizierung.

Teil 3: Erstellen der Tabellen für den Zugriff auf die Zugriffsmatrix

Um über Ihren Discovery Accelerator oder Ihre App auf die Zugriffsmatrix zuzugreifen, müssen Sie Folgendes erstellen:

Tabellen:

- eine Systemtabelle, die den aktuellen Benutzer anzeigt;

- eine Verbindungszeichenfolgetabelle, um auf die Zugriffsmatrix auf der Registerkarte Serverdaten zuzugreifen.

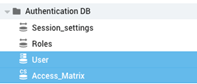

Ein Beispiel finden Sie in der Abbildung unten.

In diesem Beispiel werden die folgenden Tabellen verwendet:

UserAccess Matrix.

Benutzertabelle

Führen Sie diese Schritte aus, um eine Systemtabelle zu erstellen, die den aktuellen Benutzer anzeigt.

| Schritt | Aktion |

|---|---|

| 1 | Öffnen Sie den Accelerator oder die App in Ihrer Entwicklungsumgebung und wechseln Sie zur Registerkarte Daten. |

| 2 | Klicken Sie mit der rechten Maustaste in die Tabellenliste und wählen Sie Neue Tabelle – Systemtabelle... aus. |

| 3 | Doppelklicken Sie auf die neue Tabelle und wählen Sie Aktueller Benutzer als Tabellen-Scope aus. Klicken Sie auf OK. |

| 4 | Drücken Sie F2 und nennen Sie die neue Tabelle in User um. |

Die Tabelle User ist eine Systemtabelle, die den aktuellen Benutzer anzeigt. Der Zugriff auf Daten wird basierend auf E-Mails überprüft.

Access_Matrix-Tabelle

Die Tabelle Access Matrix verwendet eine Verbindungszeichenfolge zur Zugriffsmatrixdatei auf der Registerkarte Daten des Superadmin-Servers . Führen Sie die folgenden Schritte aus, um eine Verbindungszeichenfolgentabelle zum Laden der Zugriffsmatrixdatei zu erstellen.

| Schritt | Aktion |

|---|---|

| 1 | Klicken Sie mit der rechten Maustaste in die Tabellenliste und wählen Sie Neue Tabelle -> Verbindungszeichenfolge... aus. |

| 2 | Klicken Sie mit der rechten Maustaste auf die neue Tabelle und wählen Sie Erweitert -> Optionen aus. |

| 3 | Klicken Sie im Dialogfeld Tabellenoptionen auf die Dropdownliste des Felds Tabellen-Scope im Abschnitt Erweitert und ändern Sie den Scope zu Server. |

| 4 | Doppelklicken Sie auf die neue Tabelle und fügen Sie die Verbindungszeichenfolge zur Zugriffsmatrixdatei hinzu, die Sie auf die Registerkarte Serverdaten hochgeladen haben. Klicken Sie auf OK. |

| 5 | Drücken Sie F2 und benennen Sie die neue Tabelle in Zugriffs_Matrix um. |

Siehe Abbildung unten.

Teil 4: Erstellen von Ausdrücken zum Überprüfen, welche Daten ein Benutzer sehen darf

Dieser Teil besteht aus den folgenden Schritten

Schritt 1: Korrigieren Sie das Eingabeformat;

Schritt 2: Ordnen Sie den Anmeldebenutzer der Zugriffsmatrix zu;

Schritt 3: Erstellen eines Fallbacks für die Cache-Generierung;

Schritt 4: Filtern der Daten.

Schritt 1: Korrigieren des Eingabeformats

Um sicherzustellen, dass die E-Mail-Formatierung zwischen der Zugriffsmatrix und den Endbenutzern in Active Directory ähnlich ist, müssen Sie einen Ausdruck erstellen, um die E-Mail-Formatierung zu entfernen. Führen Sie diese Schritte aus, um den Ausdruck zu erstellen.

| Schritt | Aktion |

|---|---|

| 1 | Klicken Sie auf die Tabelle Access_matrix . |

| 2 | Klicken Sie mit der rechten Maustaste in die Tabellenelementliste und wählen Sie Neuer Ausdruck... aus. |

| 3 | Geben Sie E-Mail in das Feld Name ein und wählen Sie Pro Datensatz als Typ aus. |

| 4 | Geben Sie den Ausdruck ein: trim(lower(Email_input)) |

| 5 | Klicken Sie auf OK. |

Siehe Abbildung unten.

Schritt 2: Zuordnen des Anmeldebenutzers zur Zugriffsmatrix

Sie müssen einen Nachschlageausdruck in der Tabelle User erstellen, der die Unternehmenscodes (oder andere Datenattribute) zurückgibt, die der Benutzer sehen darf.

| Schritt | Aktion |

|---|---|

| 1 | Klicken Sie auf die Benutzer- Tabelle. |

| 2 | Klicken Sie mit der rechten Maustaste in die Tabellenelementliste und wählen Sie Neuer Ausdruck... aus. |

| 3 | Geben Sie die Sichtbarkeit des Unternehmenscodes in das Feld Name ein und wählen Sie Suche als Typ aus . |

| 4 | Wählen Sie Access_Matrix als Eingabetabelleaus |

| 5 | Geben Sie den Ausdruck ein: any(records.Company_code_visibility_input) |

| 6 | Klicken Sie mit der rechten Maustaste in den Einstellungen- Bereich und wählen Sie Ebene hinzufügen aus. |

| 7 | Klicken Sie auf ... und wählen Sie den E-Mail- Ausdruck aus. |

| 8 | Klicken Sie mit der rechten Maustaste auf den E-Mail -Ausdruck** und wählen Sie Als Ausdrucksebene festlegen aus. |

| 9 | Klicken Sie auf OK. |

Siehe Abbildung unten.

Wenn ein Benutzer alles sehen darf, wird ALL zurückgegeben. Wenn ein Benutzer nicht in der Zugriffsmatrix definiert ist, gibt die Suche NULL zurück, um sicherzustellen, dass neue Benutzer keine Daten sehen.

Schritt 3: Erstellen eines Fallbacks für die Cache-Generierung

Dies ist ein notwendiger Schritt, um sicherzustellen, dass während der Cache-Generierung alle Daten verwendet werden, um den Cache zu generieren. Um zu vermeiden, dass die Zugriffsmatrix während der Cache-Generierung und beim Filtern aller Daten NULL zurückgibt, müssen Sie einen Fallback festlegen.

Um sicherzustellen, dass der Cache für das gesamte Dataset generiert wird, kann ALL als Fallback verwendet werden. Das bedeutet, dass beim Generieren des Caches keine Filterung angewendet wird. Die Daten werden erst nach der Cache-Generierung für den jeweiligen Benutzer gefiltert. Diese Logik basiert darauf, dass das E-Mail-Feld beim Erstellen neuer Benutzer ein Pflichtfeld ist, sodass es für andere Benutzer nicht leer ist. Während der Cache-Generierung ist das E-Mail-Feld leer, sodass kein Filter angewendet wird.

Führen Sie diese Schritte aus, um einen Ausdruck zu erstellen, für den ein Fallback verwendet werden soll.

| Schritt | Aktion |

|---|---|

| 1 | Klicken Sie auf die Benutzer- Tabelle. |

| 2 | Klicken Sie mit der rechten Maustaste in die Tabellenelementliste und wählen Sie Neuer Ausdruck... aus. |

| 3 | Geben Sie Sichtbarkeit des Unternehmenscodes in das Feld Name ein, und wählen Sie Pro Datensatz als Typ aus. |

| 4 | Geben Sie den Ausdruck ein: if ( Email = NULL , "ALL" , Company_code_visibility_lookup ) |

| 5 | Klicken Sie auf OK. |

Siehe Abbildung unten.

Wenn ein Benutzer „ALLE“ zugewiesen hat, darf der Benutzer alle Daten sehen. Andernfalls werden die Daten, die der Benutzer sehen darf, durch den Unternehmenscode (oder ein anderes Attribut, das Sie angegeben haben) bestimmt.

Schritt 4: Filtern der Daten

Der Ausdruck muss überprüfen, ob der Benutzer „ALL“ zugewiesen hat. In diesem Fall werden dem Benutzer alle Daten angezeigt. Andernfalls muss der Ausdruck das Attribut extrahieren und überprüfen, ob sich dieses Attribut in der Liste befindet.

Da die Buchungskreise aus der Zugriffsmatrix in einer einzigen Zeile verwaltet werden, müssen diese auch geteilt und gekürzt werden, um sicherzustellen, dass eine Liste für jeden Buchungskreis (oder jedes andere von Ihnen angegebene Attribut) erstellt wird. Das Zuschneiden wird verwendet, um unerwünschte Leerzeichen im Text zu entfernen.

Führen Sie diese Schritte aus, um einen Ausdruck zum Filtern der Daten zu erstellen.

| Schritt | Aktion |

|---|---|

| 1 | Klicken Sie auf die Tabelle Cases_data . |

| 2 | Klicken Sie mit der rechten Maustaste in die Tabellenelementliste und wählen Sie Neuer Ausdruck... aus. |

| 3 | Geben Sie Filterbenutzer des Unternehmenscodes in das Feld Name ein, und wählen Sie Pro Datensatz als Typ aus. |

| 5 | Geben Sie den Ausdruck ein, um die Liste der Buchungskreise zu definieren: var list := trim(split(Company_code_visibility, ",")); |

| 8 | Geben Sie den Ausdruck ein, wenn der Benutzer „ALL“ zugewiesen hat. if( "ALL" in list , TRUE , split(Company_code, " " ,0) in list ) |

| 9 | Klicken Sie auf OK. |

Siehe Abbildung unten.

Dieser Ausdruck wird dann in den Joins verwendet, um die Daten herauszufiltern, um sicherzustellen, dass nur die gewährten Daten angezeigt werden. Nachfolgend finden Sie eine Beispielverknüpfung, die die Ergebnisse für einen bestimmten Buchungskreis zum Filtern von Falldaten anzeigt, was zu deutlich weniger Fällen führt.

Es wird empfohlen, Filter für Fälle zu verwenden. Dieser Ansatz kann jedoch auch zum Filtern von Ereignissen verwendet werden.

- Einleitung

- Teil 1: Definieren der Zugriffsmatrixdatei

- Teil 2: Hochladen der Zugriffs-mfatrix-Datei

- Teil 3: Erstellen der Tabellen für den Zugriff auf die Zugriffsmatrix

- Benutzertabelle

- Access_Matrix-Tabelle

- Teil 4: Erstellen von Ausdrücken zum Überprüfen, welche Daten ein Benutzer sehen darf

- Schritt 1: Korrigieren des Eingabeformats

- Schritt 2: Zuordnen des Anmeldebenutzers zur Zugriffsmatrix

- Schritt 3: Erstellen eines Fallbacks für die Cache-Generierung

- Schritt 4: Filtern der Daten