- Versionshinweise

- Erste Schritte

- Installation

- Hard- und Softwareanforderungen

- Serverinstallation

- Aktualisierung der Lizenz

- Bereitstellen des UiPath Process Mining-Profilers

- Bereitstellen eines Connectors (.mvp)

- Aktualisieren von UiPath Process Mining

- Aktualisieren einer benutzerdefinierten Version einer App oder eines Discovery Accelerators

- Installieren einer Trainingsumgebung

- Konfiguration

- Integrationen

- Authentication

- Einmaliges Anmelden über Azure Active Directory einrichten

- Einmaliges Anmelden über integrierte Windows-Authentifizierung einrichten

- Adding Superadmin AD Groups

- Adding End-user AD Groups

- Zweistufige Authentifizierung

- Working with Apps and Discovery Accelerators

- AppOne-Menüs und -Dashboards

- AppOne-Einrichtung

- Menüs und Dashboards von TemplateOne 1.0.0

- Setup von TemplateOne 1.0.0

- TemplateOne menus and dashboards

- Setup von TemplateOne 2021.4.0

- Purchase-to-Pay Discovery Accelerator-Menüs und -Dashboards

- Einrichtung des Purchase-to-Pay-Discovery-Beschleunigers

- Menüs und Dashboards des Order-to-Cash Discovery Accelerators

- Einrichtung des Order-to-Cash Discovery-Beschleunigers

- Basic Connector for AppOne

- Bereitstellen des einfachen Connectors

- Einführung zu Basic Connector

- Eingabetabellen des Basic Connectors

- Hinzufügen von Tags

- Hinzufügen von Automatisierungsschätzungen

- Hinzufügen von Fälligkeitsdaten

- Hinzufügen von Referenzmodellen

- Einrichten von praktisch umsetzbaren Erkenntnissen

- Festlegen von reduzierbaren Diagrammen

- Verwenden des Ausgabe-Datasets in AppOne

- Output tables of the Basic Connector

- SAP Connectors

- Introduction to SAP Connector

- SAP-Eingabe

- Überprüfen der Daten im SAP Connector

- Hinzufügen von prozessspezifischen Tags zum SAP Connector für AppOne

- Hinzufügen von prozessspezifischen Fälligkeitsdaten zum SAP Connector für AppOne

- Hinzufügen von Automatisierungsschätzungen zum SAP Connector für AppOne

- Hinzufügen von Attributen zum SAP Connector für AppOne

- Hinzufügen von Aktivitäten zum SAP Connector für AppOne

- Hinzufügen von Entitäten zum SAP Connector für AppOne

- SAP Order to Cash Connector für AppOne

- SAP Purchase to Pay Connector für AppOne

- SAP Connector for Purchase to Pay Discovery Accelerator

- SAP Connector für den Order-to-Cash Discovery Accelerator

- Superadmin

- Die Registerkarte Arbeitsbereiche

- Die Registerkarte Entwicklungsdaten

- Die Registerkarte Versionen

- Die Registerkarte Freigegebene Daten

- The Builds tab

- Die Registerkarte Serverdaten

- Die Registerkarte Einstellungen (Settings)

- Die Registerkarte Superadmin-Benutzer

- Die Registerkarte Status

- Die Registerkarte Lizenz

- Erstellen von Releases

- Anzeigen des Verlaufs der Verzweigung

- Creating Apps

- Modules

- Dashboards und Diagramme

- Tabellen und Tabellenelemente

- Anwendungsintegrität

- How to ....

- Arbeiten mit SQL-Connectors

- Introduction to SQL connectors

- Setting up a SQL connector

- CData Sync extractions

- Running a SQL connector

- Editing transformations

- Freigeben eines SQL-Connectors

- Scheduling data extraction

- Struktur von Transformationen

- Using SQL connectors for released apps

- Generating a cache with scripts

- Setting up a local test environment

- Separate development and production environments

- Nützliche Ressourcen

Process Mining-Benutzerhandbuch

Einmaliges Anmelden über integrierte Windows-Authentifizierung einrichten

Einleitung

Auf dieser Seite wird beschrieben, wie Sie Single Sign-On über die integrierte Microsoft Windows-Authentifizierung einrichten.

Die einmalige Anmelde-Authentifizierung für UiPath Process Mining über die integrierte Windows-Authentifizierung von Microsoft erfordert, dass sich sowohl die Benutzeranmeldung als auch der IIS-Server auf derselben Domäne befinden. Wenn sich bei Ihrem Setup Benutzer bei verschiedenen Domains anmelden, sollten Sie eine der anderen Authentifizierungsmethoden wie SAML oder Azure Active Directory in Betracht ziehen.

Wenn die integrierte Microsoft-Windows-Authentifizierung aktiviert und korrekt konfiguriert ist, wird unten auf der Anmeldeseite eine Schaltfläche angezeigt. Siehe Abbildung unten.

Schritt 1: Konfigurieren des Servers, auf dem UiPath Process Mining ausgeführt wird.

Bevor Sie mit den nächsten Schritten fortfahren, muss der IIS-Server, der den UiPath Process Mining-Server ausführt, korrekt konfiguriert sein. Eine detaillierte Beschreibung zum Einrichten der integrierten Windows-Authentifizierung im Internet Information Services (IIS) Manager finden Sie in der offiziellen Microsoft-Dokumentation.

Schritt 2: Konfigurieren von UiPath Process Mining für Single Sign-On

Servereinstellungen konfigurieren

-

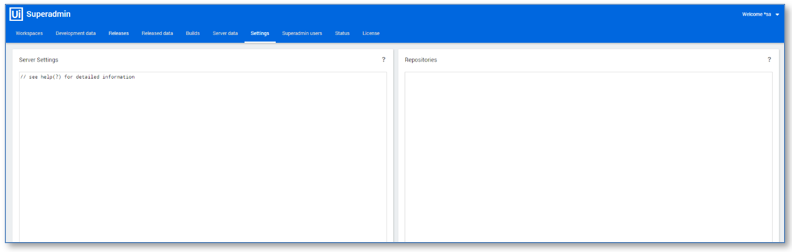

Wechseln Sie zur Registerkarte Einstellungen der Seite Superadministrator Ihrer UiPath Process Mining-Installation. Siehe Abbildung unten.

-

Fügen Sie die erforderlichen integrierten Windows-Authentifizierungseinstellungen in der

ExternalAuthenticationProviders-Einstellung der Servereinstellungen hinzu. Nachfolgend finden Sie eine Beschreibung der JSON-Schlüssel desintegratedWindowsAuthentication-Objekts.

| Schlüssel | Beschreibung |

|---|---|

|

| Der LDAP-URL-Domänencontroller in der Domäne, die Sie verwenden möchten. Auf diese URL muss der UiPath Process Mining -Server zugreifen können. Verwenden Sie das Format ldap://dc.company.domain.com. |

|

| Der definierte Basisname, unter dem Benutzer authentifiziert werden sollen. Verwenden Sie das Format DC=Company,DC=com. Der genaue Name hängt von der Einrichtung des AD ab. |

|

| Der Benutzername des AD-Benutzers, der zum Abrufen von Benutzergruppen verwendet wird. Dieser Benutzer sollte die Rechte haben, Benutzergruppen nach Benutzern abzufragen, die sich anmelden dürfen. Hinweis: Diesem Benutzer muss möglicherweise der Domänenname vorangestellt werden, z. B.: |

|

| Das Kennwort des in bindDN angegebenen Benutzers. Siehe auch Verwenden eines Anmeldeinformationsspeichers . |

|

| Ermöglicht es Ihnen, anzugeben, ob sich Benutzer mit einem anderen Attribut als userPrincipalName anmelden können. |

|

| Ermöglicht es Ihnen, zusätzliche Optionen für die Verwendung mit LDAPS anzugeben. ca : Wird verwendet, um das Zertifikat anzugeben, das verwendet werden soll. rejectUnauthorized : Legen Sie dies auf true fest. Siehe auch Einrichten von Secure LDAP . |

In der Abbildung unten finden Sie ein Beispiel für die Servereinstellungen mit der ExternalAuthenticationProviders -Einstellung mit dem integratedWindowsAuthentication -Objekt.

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

- Klicken Sie auf SPEICHERN, um die Servereinstellungen zu speichern.

- Drücken Sie F5, um die Superadmin-Seite zu aktualisieren. Dadurch werden die neuen Einstellungen geladen und es können Benutzergruppen basierend auf diesen Einstellungen erstellt werden.

Automatische Anmeldung

Stellen Sie sicher, dass Single Sign-On ordnungsgemäß funktioniert, bevor Sie die automatische Anmeldung aktivieren. Das Aktivieren der automatischen Anmeldung, wenn SSO nicht ordnungsgemäß eingerichtet ist, kann dazu führen, dass sich Benutzer, die von der Einstellung für die automatische Anmeldung betroffen sind, nicht mehr anmelden können.

Mit der AutoLogin wird der Benutzer automatisch mit der aktuell aktiven SSO-Methode angemeldet.

Standardmäßig ist AutoLogin auf none festgelegt. Wenn Sie die automatische Anmeldung für Endbenutzer und/oder Superadmin-Benutzer aktivieren möchten, können Sie dies in AutoLogin auf der Registerkarte Superadmin-Einstellungen angeben. Siehe Die Registerkarte „Einstellungen“.

Wenn Sie sich über localhost anmelden, wird die automatische Anmeldung für Superadmin-Benutzer immer deaktiviert.

Zusätzliche Schritte

Um die Authentifizierung mit integrierter Windows-Authentifizierung zu verwenden, müssen Sie eine oder mehrere AD-Gruppen erstellen, damit sich Mitglieder anmelden können. Für Superadmin-Benutzer oder App-Entwickler können Sie AD-Gruppen auf der Registerkarte Superadmin-Benutzer erstellen. Siehe Hinzufügen von Superadmin-AD-Gruppen.

Für die Endbenutzerauthentifizierung können AD-Gruppen auf der Seite Endbenutzerverwaltung erstellt werden. Siehe: Hinzufügen von Endbenutzer-AD-Gruppen.

Fehlersuche und ‑behebung

Überprüfen, ob der Process Mining-Server eine Verbindung mit dem LDAP-Server herstellen kann

- Installieren Sie den grafischen LDP -Client gemäß der offiziellen Microsoft-Dokumentation.

- Stellen Sie sicher, dass eine erfolgreiche Verbindung von LDP aus mit den gleichen Einstellungen möglich ist, die im

integratedWindowsAuthentication-Objekt in den Servereinstellungen konfiguriert sind.

Untersuchen von Protokolldateien

Überprüfen Sie den Ordner [PLATFORMDIR]/logs/iisnode auf Dateien mit LDAP connection error -Zeilen. Im folgenden Beispiel wird eine Protokolldatei mit einer Fehlermeldung angezeigt. Das Feld data enthält den relevanten Fehlercode. Eine Erklärung des Fehlers finden Sie im LDAP-Wiki . Im folgenden Beispiel ist der Fehler 52e, ERROR_LOGON_FAILURE.

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}

- Einleitung

- Schritt 1: Konfigurieren des Servers, auf dem UiPath Process Mining ausgeführt wird.

- Schritt 2: Konfigurieren von UiPath Process Mining für Single Sign-On

- Servereinstellungen konfigurieren

- Zusätzliche Schritte

- Fehlersuche und ‑behebung

- Überprüfen, ob der Process Mining-Server eine Verbindung mit dem LDAP-Server herstellen kann

- Untersuchen von Protokolldateien