- Notas relacionadas

- Primeros pasos

- Instalación

- Requisitos de hardware y software

- Instalación del servidor

- Actualizar la licencia

- Implementar el perfilador de UiPath Process Mining

- Implementar un conector (.mvp)

- Actualizar UiPath Process Mining

- Actualizar una versión personalizada de una aplicación o un acelerador de descubrimiento

- Instalar un entorno de pruebas

- Configuración

- Integraciones

- Autenticación

- Configura un inicio de sesión único a través de Azure Active Directory

- Configura un inicio de sesión único a través de la autenticación integrada de Windows

- Adding Superadmin AD Groups

- Adding End-user AD Groups

- Autenticación en dos fases

- Working with Apps and Discovery Accelerators

- Menús y paneles de AppOne

- Configuración de AppOne

- Menús y paneles de TemplateOne 1.0.0

- Configuración de TemplateOne 1.0.0

- TemplateOne menus and dashboards

- Configuración de TemplateOne 2021.4.0

- Menús y paneles de Purchase to Pay Discovery Accelerator

- Configuración del acelerador de compra para pagar

- Menús y paneles de Order to Cash Discovery Accelerator

- Orden de cobro de la configuración del Discovery Accelerator

- Basic Connector for AppOne

- Despliegue del Conector básico

- Introduction to Basic Connector

- Tablas de entrada del conector básico

- Añadir etiquetas

- Añadir estimaciones de automatización

- Añadir fechas de vencimiento

- Añadir modelos de referencia

- Setting up Actionable Insights

- Configurar gráficos contraíbles

- Utilizar el conjunto de datos de salida en AppOne

- Output tables of the Basic Connector

- SAP Connectors

- Introduction to SAP Connector

- Entrada de SAP

- Comprobación de los datos en el conector SAP

- Añadir etiquetas específicas del proceso al conector de SAP para AppOne

- Añadir fechas de vencimiento específicas del proceso al conector de SAP para AppOne

- Añadir estimaciones de automatización al conector de SAP para AppOne

- Añadir atributos al Conector SAP para AppOne

- Añadir actividades al Conector SAP para AppOne

- Añadir entidades al Conector SAP para AppOne

- Conector de pedido por cobro de SAP para AppOne

- Conector de SAP Purchase to Pay para AppOne

- Conector SAP para Purchase to Pay Discovery Accelerator

- SAP Connector for Order-to-Cash Discovery Accelerator

- Superadmin

- Paneles y gráficos

- Tablas y elementos de tabla

- Integridad de la aplicación

- How to ....

- Trabajar con conectores SQL

- Introduction to SQL connectors

- Setting up a SQL connector

- CData Sync extractions

- Running a SQL connector

- Editing transformations

- Publicar un conector SQL

- Scheduling data extraction

- Estructura de las transformaciones

- Using SQL connectors for released apps

- Generating a cache with scripts

- Setting up a local test environment

- Separate development and production environments

- Recursos útiles

Guía del usuario de Process Mining

Configura un inicio de sesión único a través de la autenticación integrada de Windows

Introducción

Esta página describe cómo configurar el inicio de sesión único a través de la autenticación integrada de Windows de Microsoft.

La autenticación de inicio de sesión único para UiPath Process Mining a través de la autenticación integrada de Windows de Microsoft requiere que tanto el inicio de sesión del usuario como el servidor IIS estén en el mismo dominio. Si tu configuración implica que los usuarios inicien sesión desde diferentes dominios, considera uno de los otros métodos de autenticación como SAML o Azure Active Directory.

Si la autenticación integrada de Windows de Microsoft está habilitada y configurada correctamente, se muestra un botón en la parte inferior de la página de inicio de sesión. Consulta la siguiente ilustración.

Paso 1: Configurar el servidor que ejecuta UiPath Process Mining.

Antes de pasar a los siguientes pasos, el servidor IIS que ejecuta el servidor UiPath Process Mining debe estar configurado correctamente. Para obtener una descripción detallada sobre cómo configurar la autenticación integrada de Windows en el administrador de Internet Information Services (IIS), consulta la documentación oficial de Microsoft.

Paso 2: Configurar Process Mining de UiPath para el inicio de sesión único

Configurar los ajustes del servidor

-

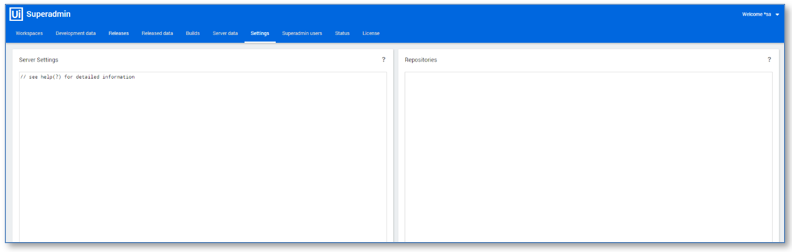

Ve a la pestaña Configuración de la página Superadministrador de tu instalación de UiPath Process Mining.Consulta la siguiente ilustración.

-

Añade la configuración de Autenticación de Windows integrada necesaria en la configuración

ExternalAuthenticationProvidersde la Configuración del servidor. A continuación se describen las claves JSON del objetointegratedWindowsAuthentication.

| Clave | Descripción |

|---|---|

|

| El controlador de dominio de la URL de LDAP en el dominio que desea utilizar. Esta URL debe ser accesible desde el servidor de UiPath Process Mining . Utiliza el formato: ldap://dc.company.domain.com. |

|

| El NombreDistinguido de base para autenticar a los usuarios.Usa el formato: DC=Company,DC=com. El nombre exacto depende de la configuración del AD. |

|

| El nombre de usuario del usuario AD que se utiliza para recuperar grupos de usuario. Este usuario debe tener los derechos para poder consultar los grupos de usuarios a los que se les permite iniciar sesión. Nota: Es posible que este usuario deba tener un prefijo con el nombre de dominio, por ejemplo: |

|

| La contraseña del usuario especificado en bindDN. Consulta también Utilizar un almacén de credenciales . |

|

| Te permite especificar si los usuarios pueden iniciar sesión con un atributo diferente a userPrincipalName . |

|

| Le permite especificar opciones adicionales para su uso con LDAPS. ca : se utiliza para especificar el certificado que debe utilizarse. rejectUnauthorized : establécelo en true . Consulta también Configurar LDAP seguro . |

Consulta la siguiente ilustración para ver un ejemplo de la Configuración del servidor con la configuración ExternalAuthenticationProviders con el objeto integratedWindowsAuthentication .

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

- Haz clic en GUARDAR para guardar los Ajustes del servidor.

- Presiona F5 para actualizar la página Superadministrador. Esto carga los nuevos ajustes y permite crear grupos de usuario en función de estos ajustes.

Inicio de sesión automático

Asegúrese de que el inicio de sesión único funcione correctamente antes de habilitar el inicio de sesión automático. Habilitar el inicio de sesión automático cuando SSO no está configurado correctamente puede hacer que los usuarios afectados por la configuración de inicio de sesión automático no puedan iniciar sesión.

Con la configuración del servidor AutoLogin , el usuario iniciará sesión automáticamente utilizando el método SSO activo actual.

De forma predeterminada, AutoLogin está establecido en none. Si quieres habilitar el inicio de sesión automático para usuarios finales y/o usuarios Superadministrador, puedes especificarlo en AutoLogin en la pestaña Configuración de Superadministrador . Consulta La pestaña Configuración.

When logging in via localhost, auto-login will always be disabled for Superadmin users.

Pasos adicionales

Para utilizar la autenticación de Windows integrada, debes crear uno o más grupos AD para permitir que los miembros inicien sesión. Para los usuarios Superadministrador o desarrolladores de aplicaciones, puedes crear grupos AD en la pestaña Usuarios Superadministrador . Consulta Añadir grupos AD de superadministrador.

Para la autenticación del usuario final, se pueden crear grupos AD en la página Administración de usuario final . Consulta Añadir grupos AD de usuario final.

Solución de problemas

Verificar que el servidor de Process-mining se puede conectar al servidor LDAP

- Instala el cliente LDP gráfico según la documentación oficial de Microsoft.

- Comprueba que es posible establecer una conexión con éxito desde LDP con los mismos ajustes que los configurados en el objeto

integratedWindowsAuthenticationen la Configuración del servidor.

Inspeccionar archivos de registro

Inspecciona la carpeta [PLATFORMDIR]/logs/iisnode en busca de archivos que contengan LDAP connection error líneas. El siguiente ejemplo muestra un archivo de registro con un mensaje de error. El campo data contiene el código de error relevante. Consulta la wiki de LDAP para obtener una explicación del error. En el siguiente ejemplo, el error es 52e, ERROR_LOGON_FAILURE.

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}

- Introducción

- Paso 1: Configurar el servidor que ejecuta UiPath Process Mining.

- Paso 2: Configurar Process Mining de UiPath para el inicio de sesión único

- Configurar los ajustes del servidor

- Pasos adicionales

- Solución de problemas

- Verificar que el servidor de Process-mining se puede conectar al servidor LDAP

- Inspeccionar archivos de registro