- Notas de versão

- Introdução

- Instalação

- Requisitos de hardware e software

- Instalação do servidor

- Atualizando a Licença

- Implantando o Profiler do UiPath Process Mining

- Implantando um conector (.mvp)

- Atualizando o UiPath Process Mining

- Atualizando uma versão personalizada de um aplicativo ou acelerador de descoberta

- Instalando um Ambiente de Treinamento

- Configuração

- Integrações

- Autenticação

- Configurar logon único através do Azure Active Directory

- Configurar login único através da Autenticação Integrada do Windows

- Adding Superadmin AD Groups

- Adding End-user AD Groups

- Autenticação de Dois Fatores

- Working with Apps and Discovery Accelerators

- Menus e painéis do AppOne

- Configuração do AppOne

- Menus e painéis do TemplateOne 1.0.0

- Configuração do TemplateOne 1.0.0

- TemplateOne menus and dashboards

- Configuração do TemplateOne 2021.4.0

- Menus e painéis do Acelerador de Descoberta Purchase to Pay

- Configuração do acelerador Discovery de compra para pagamento

- Menus e painéis do Acelerador de Descoberta Order a Cash

- Order to Cash Discovery Accelerator Setup

- Basic Connector for AppOne

- Implantar o Conector Básico

- Introduction to Basic Connector

- Tabelas de entrada do Conector Básico

- Adicionando tags

- Adição de estimativas de automação

- Adicionando Datas de conclusão

- Adicionando modelos de referência

- Setting up Actionable Insights

- Configuração de gráficos recolhíveis

- Usando o conjunto de dados de saída no AppOne

- Output tables of the Basic Connector

- SAP Connectors

- Introduction to SAP Connector

- Entrada do SAP

- Verificando os dados no SAP Connector

- Adicionando tags específicas do processo ao SAP Connector para o AppOne

- Adição de datas de vencimento específicas do processo ao SAP Connector para o AppOne

- Adicionando estimativas de automação ao SAP Connector para o AppOne

- Adicionando atributos ao SAP Connector para o AppOne

- Adicionando atividades ao SAP Connector para o AppOne

- Adicionando entidades ao SAP Connector para o AppOne

- SAP Order to Cash Connector para AppOne

- SAP Purchase to Pay Connector para AppOne

- SAP Connector for Purchase to Pay Discovery Accelerator

- SAP Connector for Order-to-Cash Discovery Accelerator

- Superadmin

- Painéis e gráficos

- Tabelas e itens de tabela

- Integridade do aplicativo

- How to ....

- Como trabalhar com conectores SQL

- Introduction to SQL connectors

- Setting up a SQL connector

- CData Sync extractions

- Running a SQL connector

- Editing transformations

- Lançamento de um conector SQL

- Scheduling data extraction

- Estrutura das transformações

- Using SQL connectors for released apps

- Generating a cache with scripts

- Setting up a local test environment

- Separate development and production environments

- Recursos úteis

Guia do usuário do Process Mining

Configurar logon único através do Azure Active Directory

Introdução

Esta página descreve como configurar o logon único por meio do Microsoft Azure Active Directory.

Se o logon único por meio do Azure Active Directory estiver habilitado e configurado corretamente, um botão será exibido na parte inferior da página de logon. Veja a ilustração abaixo.

Etapa 1: configurar o Azure Active Directory para reconhecer uma instância de mineração de processo UiPath.

Para uma descrição detalhada de como configurar a autenticação do Azure Active Directory, visite a Documentação oficial da Microsoft.

Siga estas etapas para registrar e configurar seu aplicativo no Portal do Microsoft Azure.

| Etapa | Ação |

|---|---|

| 1 | Vá para a página Registros de aplicativos do Microsoft Azure e clique em Novo registro . |

| 2 | Na página Registrar um aplicativo , preencha o campo Nome com o nome desejado para sua instância do Uipath Process Mining . “ Na seção Tipos de conta suportadas , selecione quais contas podem usar o UiPath Process Mining . /auth/signin-aad/ . Por exemplo, https://example.com/auth/signin-aad/ . “ Clique em Registrar para registrar sua instância do UiPath Process Mining no Azure AD. O aplicativo é adicionado à lista de aplicativos. |

| 3 | Localize o aplicativo na lista de aplicativos. Clique no aplicativo para abrir a página de configurações. |

| 4 | Clique em Autenticação no menu Gerenciar . Localize a seção Concessão implícita e fluxos híbridos . Selecione a opção tokens de ID (usados para fluxos implícitos e híbridos) . |

| 5 | Clique em Configuração do token no menu Gerenciar . Use + Adicionar declaração de grupos para adicionar uma declaração de grupos. Selecione as opções apropriadas na lista de opções Selecionar tipos de grupo para incluir na lista de opções Tokens de acesso, ID e SAML . Observação: isso determina quais grupos devem ser incluídos na lista de grupos enviados ao Process Mining . Você pode optar por enviar todos os Grupos de segurança , todas as Funções de diretório e/ou Todos os grupos . Você também pode optar por enviar apenas um conjunto específico de grupos. Nas opções Personalizar propriedades token por tipo, certifique-se de que a configuração ID do grupo esteja selecionada, pois o Process Mining espera que os grupos do Azure sempre sejam um GUID. |

| 6 | Clique em permissões de API no menu Gerenciar . User.Read . |

Etapa 2: configurar a mineração de processo UiPath para logon único

Definir configurações do servidor

-

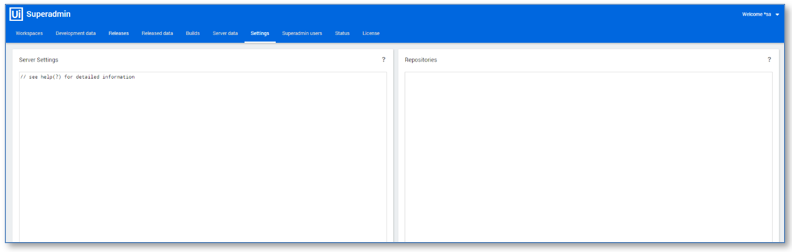

Vá para a guia Configurações da página Superadmin de sua instalação do UiPath Process Mining. Veja a ilustração abaixo.

-

Adicione as configurações necessárias do Azure AD na configuração

ExternalAuthenticationProvidersdas Configurações do servidor. Abaixo encontra-se uma descrição das chaves JSON do objetoazureAD.

| Chave | Description | Obrigatório |

|---|---|---|

| identificador do cliente | O ID do aplicativo (cliente) conforme exibido na seção Fundamentos na página Visão geral do aplicativo no Microsoft Azure Portal. Veja a ilustração abaixo. | Sim |

| Tenant | O ID do Diretório (tenant) conforme exibido na seção Fundamentos na página Visão geral do aplicativo no Microsoft Azure Portal. | Sim |

| loggingLevel | Permite especificar se deseja adicionar informações sobre o processo de login ao log na pasta [PLATFORMDIR]/logs/iisnode . Valores possíveis: • informações; • avisar; • erro. Observação: é recomendável habilitar isso apenas quando você tiver problemas para fazer login. | Não |

Consulte a ilustração abaixo para obter um exemplo das configurações do servidor com a configuração ExternalAuthenticationProviders com o objeto azureAD .

, "ExternalAuthenticationProviders": {

"azureAd": {

"clientIdentifier": "d1a1d0f4-ce09-4232-91b9-7756d613b78a"

, "tenant": "f636b271-d616-44d1-bb23-43a73b6eb571"

}

}

, "ExternalAuthenticationProviders": {

"azureAd": {

"clientIdentifier": "d1a1d0f4-ce09-4232-91b9-7756d613b78a"

, "tenant": "f636b271-d616-44d1-bb23-43a73b6eb571"

}

}

- Clique em SALVAR para salvar as novas configurações.

- Pressione F5 para atualizar a página Superadmin. Isso carrega as novas configurações e habilita a criação de grupos do Azure AD com base nessas configurações.

Login automático

Certifique-se de que o Logon único funcione corretamente antes de habilitar o Logon automático. Habilitar o Logon automático quando o SSO não estiver configurado corretamente pode impossibilitar o login de usuários afetados pelo Logon automático.

Com a configuração do servidor AutoLogin , o usuário será conectado automaticamente usando o método SSO ativo atual.

Por padrão, AutoLogin é definido como none. Se você quiser habilitar o login automático para usuários finais e/ou usuários Superadmin, você pode especificar isso no AutoLogin na aba Configurações de Superadmin . Consulte a aba Configurações.

When logging in via localhost, auto-login will always be disabled for Superadmin users.

Etapas adicionais

Para usar a autenticação integrada do Azure Active Directory, você deve criar um ou mais grupos do AD para permitir que os membros façam login. Para usuários Superadmin ou desenvolvedores de aplicativos, você pode criar grupos do AD na guia Usuários Superadmin . Consulte Adição de grupos do AD do Superadmin.

Para autenticação dos usuários finais, pode-se criar grupos do AD na página Administração de usuários finais . Consulte Adição de grupos do AD de usuários finais.