- Notas de versão

- Introdução

- Instalação

- Requisitos de hardware e software

- Instalação do servidor

- Atualizando a Licença

- Implantando o Profiler do UiPath Process Mining

- Implantando um conector (.mvp)

- Atualizando o UiPath Process Mining

- Atualizando uma versão personalizada de um aplicativo ou acelerador de descoberta

- Instalando um Ambiente de Treinamento

- Configuração

- Integrações

- Autenticação

- Working with Apps and Discovery Accelerators

- Menus e painéis do AppOne

- Configuração do AppOne

- Menus e painéis do TemplateOne 1.0.0

- Configuração do TemplateOne 1.0.0

- TemplateOne menus and dashboards

- Configuração do TemplateOne 2021.4.0

- Menus e painéis do Acelerador de Descoberta Purchase to Pay

- Configuração do acelerador Discovery de compra para pagamento

- Menus e painéis do Acelerador de Descoberta Order a Cash

- Order to Cash Discovery Accelerator Setup

- Basic Connector for AppOne

- Implantar o Conector Básico

- Introduction to Basic Connector

- Tabelas de entrada do Conector Básico

- Adicionando tags

- Adição de estimativas de automação

- Adicionando Datas de conclusão

- Adicionando modelos de referência

- Setting up Actionable Insights

- Configuração de gráficos recolhíveis

- Usando o conjunto de dados de saída no AppOne

- Output tables of the Basic Connector

- SAP Connectors

- Introduction to SAP Connector

- Entrada do SAP

- Verificando os dados no SAP Connector

- Adicionando tags específicas do processo ao SAP Connector para o AppOne

- Adição de datas de vencimento específicas do processo ao SAP Connector para o AppOne

- Adicionando estimativas de automação ao SAP Connector para o AppOne

- Adicionando atributos ao SAP Connector para o AppOne

- Adicionando atividades ao SAP Connector para o AppOne

- Adicionando entidades ao SAP Connector para o AppOne

- SAP Order to Cash Connector para AppOne

- SAP Purchase to Pay Connector para AppOne

- SAP Connector for Purchase to Pay Discovery Accelerator

- SAP Connector for Order-to-Cash Discovery Accelerator

- Superadmin

- Painéis e gráficos

- Tabelas e itens de tabela

- Integridade do aplicativo

- How to ....

- Como trabalhar com conectores SQL

- Introduction to SQL connectors

- Setting up a SQL connector

- CData Sync extractions

- Running a SQL connector

- Editing transformations

- Lançamento de um conector SQL

- Scheduling data extraction

- Estrutura das transformações

- Using SQL connectors for released apps

- Generating a cache with scripts

- Setting up a local test environment

- Separate development and production environments

- Recursos úteis

Guia do usuário do Process Mining

Introdução

Se você considerar qualquer problema com as configurações do LDAP quando você estiver usando no UiPath Process Mining, poderá depurar as configurações do LDAP. A depuração precisa ser feita no servidor no qual você está configurando o LDAP, por exemplo, um servidor de produção.

Conectando ao servidor

Siga estas etapas para se conectar ao servidor usando ldp.exe.

| Etapa | Ação |

|---|---|

| 1 | Conecte-se ao servidor usando, por exemplo, a área de trabalho remota. |

| 2 | No servidor, procure por ldp.exe e clique duas vezes para iniciar a ferramenta. |

| 3 | Vá para o menu Conexão e selecione Conectar…. |

| 4 | Digite o nome do servidor de nomes onde o AD está hospedado. |

| 5 | Dependendo do servidor, também pode ser necessário alterar o número da porta e ativar o SSL. Alguns números de porta comuns são 389, 636, 3268 e 3269. |

| 6 | Clique em OK. |

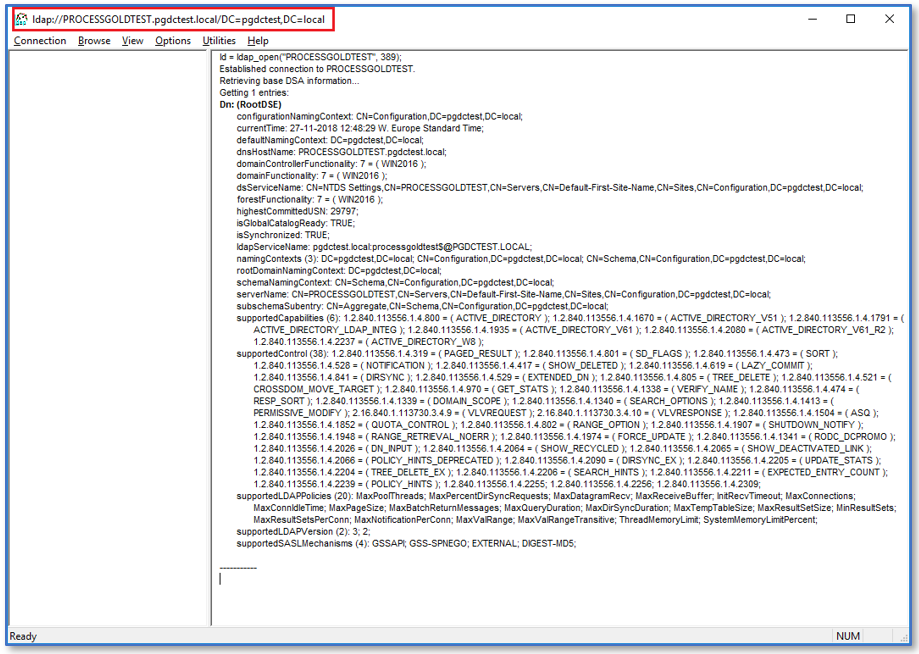

Se você tiver uma conexão com o servidor, ldp.exe mostrará informações sobre o servidor. Na barra de título, os seguintes detalhes que você precisa usar são exibidos: a URL a base da configuração ldap no UiPath Process Mining.

Veja a ilustração abaixo.

Se houver problemas de conexão com o servidor, eles serão exibidos na janela ldp.exe . Você pode usar essas informações para corrigir problemas de conexão.

Testando o usuário de ligação LDAP

Uma vez conectado com sucesso, você pode testar o usuário que usará na configuração LDAP.

Siga estas etapas para testar o usuário LDAP.

| Etapa | Ação |

|---|---|

| 1 | Vá para o menu Conexão e selecione Associar…. |

| 2 | Insira os detalhes do usuário e selecione Associar com credenciais. |

| 3 | Clique em OK. |

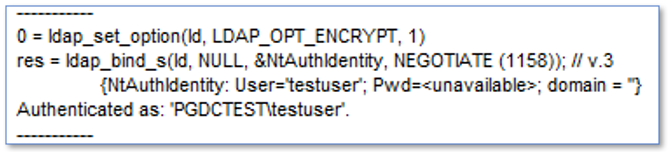

Uma mensagem é exibida para indicar se a ligação foi bem-sucedida. Veja a ilustração abaixo.

Se houver algum problema de autenticação, eles também serão exibidos. Use essas informações para corrigir os problemas de autenticação.

Adaptando as configurações de LDAP no UiPath Process Mining

Vá para a guia Configurações da página Superadmin de sua instalação do UiPath Process Mining.

O usuário definido na propriedade bindDN da configuração do servidor ldap deve ser o usuário exibido como o usuário 'Autenticado como' em ldp.exe. Isso pode incluir “DOMAINNAME\” como um prefixo.

No UiPath Process Mining, você precisa usar uma barra invertida dupla para o prefixo do nome de domínio, por exemplo PGDCTEST\\ estuser. Veja a ilustração abaixo.

Você pode usar as informações de ldp.exe na configuração do Servidor ldap no UiPath Process Mining.

Veja a ilustração abaixo para um exemplo.

"ExternalAuthenticationProviders": {

"ldap": {

"url": "ldap://PROCESSGOLDTEST.pgdctest.local:389",

"base": "DC=pgdctest,DC=com",

"bindDN": "PGDCTEST\)\)\) estuser",

"bindCredentials": "Passw0rd!",

}

}

"ExternalAuthenticationProviders": {

"ldap": {

"url": "ldap://PROCESSGOLDTEST.pgdctest.local:389",

"base": "DC=pgdctest,DC=com",

"bindDN": "PGDCTEST\)\)\) estuser",

"bindCredentials": "Passw0rd!",

}

}

Depurando DN do Grupo AD

Se um usuário superadmin específico ainda tiver problemas para fazer login, verifique se o grupo AD correto foi adicionado como usuário. Você pode encontrar o grupo AD correto usando o prompt de comando no Windows com o comando dsquery .

Essa consulta deve ser executada de um servidor no domínio.

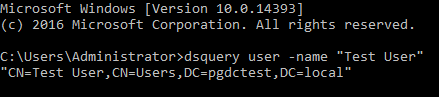

Abaixo está um exemplo de localização do grupo AD correto para o nome de usuário “Test User”. No prompt de comando, use o seguinte comando:

dsquery user -name "Test User"

Isso fornecerá o DN do usuário:

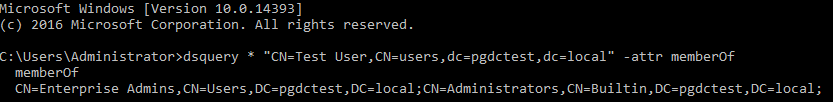

Agora, você pode usar dsquery novamente para encontrar os grupos do AD que pode usar no UiPath Process Mining:

dsquery * "CN=Test User,CN=users,dc=pgdctest,dc=local" -attr memberOf

Qualquer um dos grupos agora pode ser usado no UiPath Process Mining. Neste exemplo, os grupos são:

CN=Enterprise Admins,CN=Users,DC=pgdctest,DC=localCN=Administrators,CN=Builtin,DC=pgdctest,DC=local