- 发行说明

- 入门指南

- 安装

- 配置

- 集成

- 身份验证

- Working with Apps and Discovery Accelerators

- AppOne 菜单和仪表板

- AppOne 设置

- TemplateOne 1.0.0 菜单和仪表板

- TemplateOne 1.0.0 设置

- TemplateOne menus and dashboards

- TemplateOne 2021.4.0 设置

- Purchase to Pay Discovery Accelerator 菜单和仪表板

- 购买到付款 Discovery Accelerator 设置

- Order to cash Discovery Accelerator 菜单和仪表板

- “订单到现金” Discovery Accelerator 设置

- Basic Connector for AppOne

- SAP Connectors

- 适用于 AppOne 的 SAP 订单到现金连接器

- 适用于 AppOne 的 SAP 采购到付款连接器

- SAP Connector for Purchase to Pay Discovery Accelerator

- SAP Connector for Order-to-Cash Discovery Accelerator

- Superadmin

- 仪表板和图表

- 表格和表格项目

- 应用程序完整性

- How to ....

- 使用 SQL 连接器

- Introduction to SQL connectors

- Setting up a SQL connector

- CData Sync extractions

- Running a SQL connector

- Editing transformations

- 释放 SQL 连接器

- Scheduling data extraction

- Structure of transformations

- Using SQL connectors for released apps

- Generating a cache with scripts

- Setting up a local test environment

- Separate development and production environments

- 实用资源

Process Mining 用户指南

通过集成的 Windows 身份验证设置单点登录

简介

本页介绍如何通过 Microsoft 集成 Windows 身份验证设置单点登录。

通过 Microsoft 集成 Windows 身份验证对UiPath Process Mining进行单点登录身份验证要求登录的用户和 IIS 服务器位于同一个域中。如果您的设置涉及从不同域登录的用户,请考虑使用其他身份验证方法,例如SAML或Azure Active Directory 。

如果 Microsoft 集成 Windows 身份验证已启用并正确配置,则“登录”页面底部将显示一个按钮。 请参见下图。

步骤 1:配置运行 UiPath Process Mining 的服务器。

在继续执行后续步骤之前,必须正确配置运行 UiPath Process Mining 服务器的 IIS 服务器。有关如何在 Internet 信息服务 (IIS) 管理器中设置 Windows 集成身份验证的详细说明,请访问官方Microsoft 文档。

步骤 2:为单点登录配置 UiPath Process Mining

配置服务器设置

-

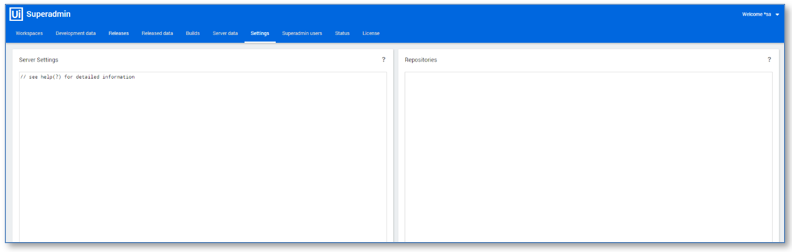

转到UiPath Process Mining安装超级管理员页面的“设置”选项卡。请参见下图。

-

在“服务器设置”的

ExternalAuthenticationProviders设置中添加所需的集成 Windows 身份验证设置。以下是integratedWindowsAuthentication对象的 JSON 键的说明。

| 密钥 | 描述 |

|---|---|

|

| 要使用的域中的 LDAP URL 域控制器。UiPath Process Mining服务器必须能访问此 URL。使用格式:ldap://dc.company.domain.com(推荐)。 |

|

| 用于对用户进行身份验证的基本专有名称。使用以下格式:DC=Company,DC=com。确切名称取决于 AD 的设置。 |

|

| 用于检索用户组的 AD 用户的用户名。此用户应有权在用户组中查询允许登录的用户。 注意: 此用户可能需要使用域名作为前缀,例如 |

|

| 在 bindDN 中指定的用户的密码。 另请参阅使用凭据存储。 |

|

| 允许您指定用户是否可以使用与userPrincipalName不同的属性登录。 |

|

| 用于指定与 LDAPS 一起使用的其他选项。 ca (多选):用于指定应使用的证书。rejectUnauthorized :将其设置为true 。 另请参阅设置安全 LDAP 。 |

有关具有ExternalAuthenticationProviders设置的服务器设置与integratedWindowsAuthentication对象的示例,请参见下图。

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

, "ExternalAuthenticationProviders": {

"integratedWindowsAuthentication": {

"url": "ldap://server1:389",

"base": "DC=Company,DC=com",

"bindDN": "username",

"bindCredentials": "password"

}

}

- 单击“保存”以保存服务器设置。

- 按 F5 刷新“超级管理员”页面。这将加载新设置,并允许根据这些设置创建用户组。

自动登录

在启用自动登录之前,请确保单点登录正常工作。在未正确设置 SSO 时启用自动登录可能会使受自动登录设置影响的用户无法登录。

通过AutoLogin服务器设置,用户将使用当前的活动 SSO 方法自动登录。

默认情况下, AutoLogin设置为none 。如果要为最终用户和/或超级管理员用户启用自动登录,可以在“超级管理员设置”选项卡的AutoLogin中指定。请参阅设置选项卡。

通过本地主机登录时,系统始终会为超级管理员用户禁用自动登录。

其他步骤

为了使用集成 Windows 身份验证身份验证,您必须创建一个或多个 AD 组以允许成员登录。对于超级管理员用户或应用程序开发者,您可以在“超级管理员用户”选项卡上创建 AD 组。请参阅添加超级管理员 AD 组。

对于最终用户身份验证,可以在“最终用户管理”页面上创建 AD 组。请参阅添加最终用户 AD 组。

故障排除

验证 Process-mining 服务器是否可以连接到 LDAP 服务器

- 根据 Microsoft 官方文档 安装图形化 LDP 客户端。

- 验证是否可以使用与“服务器设置” 的

integratedWindowsAuthentication对象中配置的相同的设置从 LDP 建立成功的连接。

检查日志文件

检查[PLATFORMDIR]/logs/iisnode文件夹中是否存在包含LDAP connection error行的文件。下面的示例显示带有错误消息的日志文件。data字段包含相关的错误代码。有关错误的说明,请参阅LDAP Wiki 。在以下示例中,错误为52e , ERROR_LOGON_FAILURE 。

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}

[2000-01-01T00:00:00.000Z] LDAP connection error:

[2000-01-01T00:00:00.000Z] json: {"lde_message":"80090308: LdapErr: DSID-0C090447, comment: AcceptSecurityContext error, data 52e, v3839\)\)u0000","lde_dn":null}