- Vue d'ensemble (Overview)

- Activités de productivité

- Classique vs moderne dans les activités Microsoft 365 et Google Workspace

- Microsoft 365 et Google Workspace Cards - Autorisations et étendues des API

- Travailler avec des libellés de confidentialité

- Travailler avec des étendues d'activité

- Prise en charge du service de suivi des processus

- Courrier Apple

- Numéros Apple

- Scripts Apple

- Excel

- Notes de publication

- À propos du package d'activités Excel

- Compatibilité du projet

- Codage de caractères pris en charge

- Paramètres du projet

- Ajouter ou mettre à jour le libellé de confidentialité Excel (Add or Update Excel Sensitivity Label)

- Ajouter la plage (Append Range)

- Auto Fill

- Plage d’ajustement automatique

- Change Pivot Data Source

- Clear Sheet/Range/Table

- Copy/Paste Range

- Create Pivot Table

- Supprimer la colonne (Delete Column)

- Delete Rows

- Supprimer la feuille

- Duplicate Sheet

- Export to CSV

- Fill Range

- Filtrer (Filter)

- Filter Pivot Table

- Find First/Last Data Row

- Valeur Rechercher/Remplacer

- For Each Excel Row

- For Each Excel Sheet

- Formater en tant que table

- Format Cells

- Get Cell Color

- Obtenir un graphique Excel

- Obtenir le libellé de confidentialité Excel (Get Excel Sensitivity Label)

- Get Selected Range

- Insérer la colonne (Insert Column)

- Insert Chart

- Insert Rows

- Insert Sheet

- Appeler VBA (Invoke VBA)

- Recherche

- Match function

- Protect Sheet

- Lire la formule de cellule (Read Cell Formula)

- Read Cell Value

- Lire la plage (Read Range)

- Actualiser les données de connexion Excel

- Refresh Pivot Table

- Supprimer les doublons

- Rename Sheet

- Run Spreadsheet Macro

- Save Excel File

- Save Excel File As

- Save Excel File As PDF

- Sélectionner la plage (Select Range)

- Sort Range

- Text to Columns

- Unprotect Sheet

- Mettre à jour un graphique Excel

- Utiliser le fichier Excel

- VLookup

- Écrire la cellule (Write Cell)

- Écrire un fichier CSV (Write CSV)

- Écrire un objet DataTable dans Excel

- Étendue d'application Excel (Excel Application Scope)

- Ajouter au fichier CSV (Append To CSV)

- Lire un fichier CSV (Read CSV)

- Écrire un fichier CSV (Write CSV)

- Supprimer la colonne (Delete Column)

- Filtrer la table (Filter Table)

- Obtenir la plage de tables (Get Table Range)

- Insérer la colonne (Insert Column)

- Trier la table (Sort Table)

- Ajouter la plage (Append Range)

- Fermer le classeur (Close Workbook)

- Get Cell Color

- Lire la cellule (Read Cell)

- Lire la formule de cellule (Read Cell Formula)

- Lire la colonne (Read Column)

- Lire la plage (Read Range)

- Lire la ligne (Read Row)

- Sélectionner la plage (Select Range)

- Définir la couleur de plage (Set Range Color)

- Écrire la cellule (Write Cell)

- Écrire la plage (Write Range)

- Enregistrer le classeur (Save Workbook)

- Create Table

- Get Workbook Sheet

- Get Workbook Sheets

- Refresh Pivot Table

- Create Pivot Table

- Get Selected Range

- Copy Sheet

- Delete Range

- Auto Fill Range

- Copy Paste Range

- Exécuter la macro (Execute Macro)

- Insert/Delete Columns

- Insert/Delete Rows

- Appeler VBA (Invoke VBA)

- LookUp Range

- Remove Duplicates Range

- Excel Process Scope

- Append Range Workbook

- Create New Workbook

- Create Pivot Table Workbook

- Classeur de l’activité Obtenir la couleur de la cellule

- Obtenir les feuilles du classeur

- Get Table Range Workbook

- Insert Chart Workbook

- Read Cell Formula Workbook

- Read Cell Workbook

- Read Column Workbook

- Read Range Workbook

- Read Row Workbook

- Classeur de l’activité Définir la couleur de plage

- Update Chart Workbook

- Write Cell Workbook

- Write Range Workbook

- Gérer les fichiers CSV

- Filtrer les fichiers CSV

- Vérifier les fichiers CSV

- Comparer des fichiers CSV

- Trier les données dans les fichiers Excel

- Filtrer et supprimer des lignes dans les fichiers Excel

- Lire, écrire et ajouter des données dans Excel

- Fonctiones de table

- Lire à partir de fichiers Excel

- Gérer plusieurs fichiers Excel

- Filtrer les fichiers Excel par couleur de cellule

- Vérifier les données du classeur Excel

- Comparer des valeurs numériques

- Interpréter les résultats Excel

- Gérer la sélection de la plage

- Manipuler les sélections de plage

- Gérer les tableaux croisés dynamiques

- Gérer les bases de données dans Excel

- Google Workspace

- Notes de publication

- À propos du package d'activités Google Workspace

- Compatibilité du projet

- Paramètres du projet

- Google Workspace HTTP Request

- Run Script

- Apply File Labels

- Effacer les champs de libellé du fichier (Clear File Label Fields)

- Copier le fichier (Copy File)

- Créer un dossier (Create Folder)

- Delete File/Folder

- Autorisation de suppression du fichier ou dossier

- Télécharger le fichier

- For Each File/Folder

- Obtenir les libellés du Drive (Get Drive Labels)

- Get File or Folder Info

- Obtenir les libellés de fichier (Get File Labels)

- Get File/Folder

- Get File List

- Get File/Folder Permissions

- Déplacer le fichier (Move File)

- Remove File Labels

- Renommer le fichier/dossier

- Share File/Folder

- Update File Permission

- Upload Files

- Appliquer des libellés Gmail (Apply Gmail Labels)

- Archiver un e-mail

- Supprimer un e-mail

- Download Email

- Download Email Attachments

- Pour chaque e-mail

- Transférer un e-mail

- Get Email By Id

- Get Email List

- Obtenir la liste des libellés Gmail (Get Gmail Labels List)

- Get Email Thread

- Get Newest Email

- Get Single Gmail Label

- Marquer un e-mail comme lu/non-lu

- Move Email

- Supprimer les libellés Gmail (Remove Gmail Labels)

- Répondre à un e-mail

- Envoyer un e-mail

- Activer les réponses automatiques (Turn On Automatic Replies)

- Désactiver les réponses automatiques (Turn Off Automatic Replies)

- Add Sheet

- Auto Fill Range

- Copy Paste Range

- Create Spreadsheet

- Supprimer la colonne (Delete Column)

- Delete Range

- Delete Rows

- Supprimer la feuille

- Pour chaque ligne de la feuille de calcul

- Pour chaque feuille dans Feuille de calcul (Spreadsheet)

- Get Cell Color

- Lire la cellule (Read Cell)

- Lire la colonne (Read Column)

- Lire la plage (Read Range)

- Lire la ligne (Read Row)

- Rename Sheet

- Définir la couleur de plage (Set Range Color)

- Écrire la cellule (Write Cell)

- Écrire la plage (Write Range)

- Ligne d'écriture (Write Row)

- Write Column

- Événement de calendrier créé

- Événement de calendrier reçu

- Événement du calendrier (Calendar Event) mis à jour

- Réponse à l'événement de calendrier

- Fichier créé

- Dossier créé

- Fichier mis à jour

- E-mail reçu

- E-mail envoyé

- Feuille créée (Sheet Created)

- Cellule de la feuille mise à jour (Cell in Sheet Updated)

- Ligne ajoutée en bas d'une feuille (Row Added to the Bottom of a Sheet)

- Tâche créée

- Tâche terminée

- Attendre la création d'un événement de calendrier et reprendre

- Attendre la réception d'un événement de calendrier et reprendre

- Attendre la réponse de l'événement du calendrier et reprendre

- Wait for Calendar Event Updated and Resume

- Attendre la réception d’un e-mail et reprendre

- Attendre l'envoi d’un e-mail et reprendre

- Wait for File Created and Resume

- Wait for File Updated and Resume

- Wait for Folder Created and Resume

- Wait for Sheet Created and Resume

- Wait for Sheet Cell Updated and Resume

- Attendre qu’une ligne soit ajoutée en bas d’une feuille

- Wait for Task Created and Resume

- Wait for Task Completed and Resume

- Connexions

- Add Sheet

- AjouterFeuilleCalcul

- Supprimer la colonne (Delete Column)

- Delete Range

- Delete Rows

- Supprimer la feuille

- GetNamedRanges

- Get Ranges

- Récupérer des feuilles (Get Sheets)

- ObtenirFeuillesCalcul

- Lire la cellule (Read Cell)

- Lire la plage (Read Range)

- Rename Sheet

- Écrire la cellule (Write Cell)

- Write Column

- Écrire la plage (Write Range)

- Ligne d'écriture (Write Row)

- Options

- Apply File Labels

- Effacer les champs de libellé du fichier (Clear File Label Fields)

- Copy File

- Créer un dossier (Create Folder)

- Supprimer l'élément

- Télécharger le fichier

- Obtenir les libellés du Drive (Get Drive Labels)

- Get File

- Obtenir les libellés de fichier (Get File Labels)

- Get Files

- GetFilesandFolders

- Get Folder

- Obtenir les dossiers

- Obtenir un élément

- Move File

- Move Folder

- RefreshFile

- ActualiserDossier

- RefreshItem

- Remove File Labels

- Share File

- Partager le dossier

- Upload File

- Upload Files

- Options

- Appliquer les libellés

- Archiver un e-mail

- Supprimer un e-mail

- Download Email

- Télécharger la pièce jointe d'e-mail

- Download Email Attachments

- Transférer un e-mail

- Get Email

- Obtenir les infos des pièces jointes de l'e-mail

- Get Emails

- Get Mail Labels

- Get Newest Email

- Mark Email As Read

- MarquerEmailCommeNonLu

- Move Email

- Supprimer les libellés

- Reply To Email

- Envoyer un e-mail

- Désactiver les réponses automatiques (Turn Off Automatic Replies)

- Activer les réponses automatiques (Turn On Automatic Replies)

- Options

- Add Attendee

- Créer un événement

- Supprimer l'événement

- Modify Event

- Search Events

- Use Google Drive

- Share File

- Delete File Permission

- Get File Permissions

- Update File Permission

- Copier le fichier (Copy File)

- Créer un dossier (Create Folder)

- Delete File

- Télécharger le fichier

- Rechercher des fichiers et des dossiers (Find Files and Folders)

- Obtenir des informations sur les fichiers

- Déplacer le fichier (Move File)

- Télécharger le fichier

- Create Document

- Create New Spreadsheet

- Récupérer les messages électroniques (Get Mail Messages)

- Envoyer des messages électroniques

- Modifier les libellés

- Use Google Spreadsheet

- Add Delete Columns

- Add Delete Rows

- Auto Fill Range

- Ajouter une feuille (Add New Sheet)

- Append Row

- Batch Spreadsheet Updates

- Copy Sheet

- Copy Paste Range

- Delete Range

- Supprimer la feuille

- Get Cell Color

- Récupérer des feuilles (Get Sheets)

- Lire la cellule (Read Cell)

- Lire la colonne (Read Column)

- Lire la plage (Read Range)

- Lire la ligne (Read Row)

- Rename Sheet

- Écrire la cellule (Write Cell)

- Écrire la plage (Write Range)

- Clear Range

- Download Spreadsheet

- Use Google Document

- Batch Document Updates

- Get Document

- Get Text Index

- Insert Text

- Remplacer le texte (Replace Text)

- Read All Text

- Create Script Project

- Get Project Content

- Upload Script File

- Create Deployment

- Run Script

- Courrier (Mail)

- Notes de publication

- Nouvel impact d'Outlook sur les activités de bureau UiPath Outlook

- Compatibilité du projet

- Archiver un e-mail

- Supprimer un e-mail

- Pour chaque e-mail

- Transférer un e-mail

- Get Email By Id

- Récupérer le message e-mail à partir d'un fichier

- Marquer un e-mail comme lu/non-lu

- Move Email

- Répondre à un e-mail

- Enregistrer un e-mail

- Save Email Attachments

- Send Calendar Invite

- Envoyer un e-mail

- Use Desktop Outlook App

- Use Outlook 365

- Use Gmail

- Create Exchange Draft

- Supprimer le message électronique Exchange (Delete Exchange Mail Message)

- Étendue Exchange (Exchange Scope)

- Obtenir les messages électroniques Exchange (Get Exchange Mail Messages)

- Déplacer le message électronique Exchange (Move Exchange Mail Message)

- Enregistrer les pièces jointes Exchange

- Envoyer le message électronique Exchange (Send Exchange Mail Message)

- Microsoft 365

- Notes de publication

- À propos du package d’activités Microsoft 365

- Compatibilité du projet

- Paramètres du projet

- Microsoft 365 HTTP Request

- Lister tous les enregistrements

- Add Sheet

- Copy Range

- Create Table

- Create Workbook

- Supprimer la colonne (Delete Column)

- Supprimer la feuille

- Delete Range

- Delete Rows

- Pour chaque ligne du classeur

- Pour chaque feuille dans Classeur (Workbook)

- Get Cell Color

- Lire la cellule (Read Cell)

- Lire la colonne (Read Column)

- Lire la plage (Read Range)

- Lire la ligne (Read Row)

- Rename Sheet

- Définir la couleur de plage (Set Range Color)

- VLookup Range

- Écrire la cellule (Write Cell)

- Write Column

- Écrire la plage (Write Range)

- Ligne d'écriture (Write Row)

- Attribuer un libellé de confidentialité

- Créer un dossier (Create Folder)

- Copy File/Folder

- Delete File/Folder

- Télécharger le fichier

- Archivage/Extraction du fichier (File Check-in/Check-out)

- For Each File/Folder

- Get File/Folder

- Obtenir les métadonnées du fichier ou du dossier

- Obtenir des libellés de confidentialité

- Get File/Folder List

- Move File/Folder

- Renommer le fichier/dossier

- Partager un fichier/dossier

- Upload Files

- Mettre à jour les métadonnées du fichier ou du dossier

- Archiver un e-mail

- Assign Sensitivity Label To Email

- Supprimer un e-mail

- Download Email

- Download Email Attachments

- Pour chaque e-mail

- Transférer un e-mail

- Get Email By Id

- Get Email Folders List

- Get Email List

- Get Email Thread

- Get Newest Email

- Mark Email as Read/Unread

- Move Email

- Répondre à un e-mail

- Send Draft Email

- Envoyer un e-mail

- Set Email Categories

- Activer les réponses automatiques (Turn On Automatic Replies)

- Désactiver les réponses automatiques (Turn Off Automatic Replies)

- Événement de calendrier créé

- Événement de calendrier reçu

- Réponse à l'événement de calendrier

- Événement du calendrier (Calendar Event) mis à jour

- Cellule de la feuille de calcul mise à jour (Cell in Worksheet Updated)

- E-mail reçu

- E-mail envoyé

- Fichier créé

- Fichier mis à jour

- List Item Added

- List Item Updated

- Ligne ajoutée en bas d'une table

- Feuille de calcul créée

- Attendre la création d'un événement de calendrier et reprendre

- Attendre la réception d'un événement de calendrier et reprendre

- Attendre la réponse de l'événement du calendrier et reprendre

- Wait for Calendar Event Updated and Resume

- Wait for Cell in Worksheet Updated and Resume

- Attendre la réception d’un e-mail et reprendre

- Attendre l'envoi d’un e-mail et reprendre

- Wait for File Created and Resume

- Wait for File Updated and Resume

- Wait for Row Added to the Bottom of a Table and Resume

- Attendre l’ajout d’un élément de liste et reprendre

- Wait for List Item Updated and Resume

- Wait for Worksheet Created and Resume

- Connexions

- Add Sheet

- AjouterClasseur

- Supprimer la colonne (Delete Column)

- Delete Range

- Delete Rows

- Supprimer la feuille

- GetNamedRanges

- Get Ranges

- Récupérer des feuilles (Get Sheets)

- ObtenirClasseurs

- Lire la cellule (Read Cell)

- Lire la plage (Read Range)

- Rename Sheet

- Écrire la cellule (Write Cell)

- Write Column

- Écrire la plage (Write Range)

- Ligne d'écriture (Write Row)

- AjouterCatégoriesE-mail

- Archiver un e-mail

- Supprimer un e-mail

- Download Email

- Télécharger la pièce jointe d'e-mail

- Download Email Attachments

- Transférer un e-mail

- Get Email

- Obtenir les infos des pièces jointes de l'e-mail

- Get Emails

- ObtenirDossiersE-mail

- Get Newest Email

- Mark Email As Read

- MarquerEmailCommeNonLu

- Move Email

- SupprimerCatégoriesE-mail

- Reply To Email

- Envoyer un e-mail

- Désactiver les réponses automatiques (Turn Off Automatic Replies)

- Activer les réponses automatiques (Turn On Automatic Replies)

- Fusionner plusieurs feuilles dans une nouvelle feuille Excel récapitulative

- Accepter automatiquement les invitations d'agenda de votre gestionnaire

- Déplacer les fichiers vers des dossiers dédiés par type

- Vérifier si les nouveaux documents d'emploi (I9 et ID) correspondent

- Ajouter de nouveaux clients à une liste SharePoint

- Supprimer les éléments de la liste SharePoint plus récents qu'hier

- M'avertir sur Slack lorsqu'un e-mail Outlook important est reçu

- Inclure la date de création dans les nouveaux noms de fichiers OneDrive

- M'avertir par e-mail lorsqu'un nouveau fichier est créé

- Microsoft Office 365 Scope

- Add Sheet

- Ajouter la plage (Append Range)

- Clear Range

- Copy Range

- Copy Sheet

- Create Workbook

- Delete Range

- Supprimer la feuille

- Get Cell Color

- Récupérer des feuilles (Get Sheets)

- Lire la cellule (Read Cell)

- Lire la colonne (Read Column)

- Lire la plage (Read Range)

- Lire la ligne (Read Row)

- Rename Sheet

- Écrire la cellule (Write Cell)

- Écrire la plage (Write Range)

- Définir la couleur de plage (Set Range Color)

- Create Table

- Obtenir la plage de tables (Get Table Range)

- Insérer la colonne (Insert Column)

- Supprimer la colonne (Delete Column)

- Insert Rows

- Delete Rows

- VLookup Range

- Use OneDrive & SharePoint

- Copy File/Folder

- Créer un dossier (Create Folder)

- Delete File/Folder

- Télécharger le fichier

- Export File as PDF

- Find Files And Folders

- Get File/Folder

- Move File/Folder

- Télécharger le fichier

- Partager un fichier/dossier

- For Each File/Folder

- Forward Mail

- Find Meeting Times

- Get Mail

- Move Mail

- Send Mail

- Reply to Mail

- Supprimer l'e-mail

- Définir les catégories d’e-mail

- Add Attachment

- Add Attendee

- Ajouter un emplacement

- Créer un événement

- Supprimer l'événement

- Get Calendars

- Modify Event

- RSVP

- Search Events

- Create Group

- Supprimer le groupe

- Get Group

- List Groups

- Create Bucket

- Delete Bucket

- List Buckets

- List Bucket Tasks

- Create Plan

- Get Plan

- List Plans

- Create Task

- Delete Task

- Get Task

- List Tasks

- Update Task

- For Each List

- Get List Info

- For Each List Item

- Delete List Item

- Add List Items

- Update List Item

- Get List Items

- Résolution des problèmes d'authentification

- ADSTS50011 : ne correspond pas à l’URI de redirection

- ADSTS50076 : Utilisation de l’authentification multifacteur

- ADSTS50079 : l’utilisateur doit utiliser l’authentification multifacteur

- ADSTS500113 : aucune adresse de réponse enregistrée pour l'application

- AADSTS900971 : Aucune adresse de réponse fournie

- ADSTS65001 : L'utilisateur ou l'administrateur n'a pas donné son consentement pour utiliser l'application

- AADSTS65004 : l'utilisateur n'a pas donné son consentement pour accéder à l'application

- ADSTS7000218 : le corps de la requête doit contenir le paramètre suivant : client_assertion ou client_secret

- AADSTS700025 : le client est public, donc ni « client_assertion » ni « client_secret » ne doivent être présentés

- ADSTS70002 : ClientNonValide (InvalidClient) - Erreur lors de la validation des informations d'identification

- AADSTS7000215 : Clé secrète du client fournie non valide

- ADSTS50055 : Le mot de passe a expiré

- ADSTS700082 : le jeton de réactualisation a expiré pour cause d'inactivité

- ADSTS50194 : l'application n'est pas configurée en tant qu'application multilocataire

- AADSTS53003 : l'accès a été bloqué par des stratégies d'accès conditionnel

- Résolution des problèmes de messagerie

- Résolution des problèmes de calendrier

- Résolution des problèmes de fichiers

- Résolution des problèmes de feuilles

- Présentation

- Notes de publication

- À propos du package d’activités Presentations

- Compatibilité du projet

- Ajouter ou mettre à jour le libellé de confidentialité PowerPoint (Add or Update PowerPoint Sensitivity Label)

- Add Data Table to Slide

- Add File to Slide

- Ajouter une image ou une vidéo à la diapositive

- Add New Slide

- Add Text to Slide

- Copy Paste Slide

- Créer un nouveau document PowerPoint

- Delete Slide

- Formater le contenu de la diapositive

- Obtenir le libellé de confidentialité PowerPoint (Get PowerPoint Sensitivity Label)

- Coller un élément dans une diapositive

- Replace Text in Presentation

- Run Presentation Macro

- Save PowerPoint File As

- Save Presentation as PDF

- Utiliser une présentation PowerPoint

- Word

- Notes de publication

- À propos du package d'activités Word

- Compatibilité du projet

- Fonctionnalités de l'application Word/Utiliser un fichier Word

- Ajouter ou mettre à jour le libellé de confidentialité Word (Add or Update Word Sensitivity Label)

- Add Hyperlink to Document

- Add Picture

- Ajouter un commentaire (Poste de travail)

- Ajouter un commentaire (Cross-platform)

- Ajouter un texte (Append Text)

- Créer un nouveau document

- Disable Track Changes

- Enable Track Changes

- Obtenir le libellé de confidentialité Word (Get Word Sensitivity Label)

- Insert DataTable in Document

- Paste Chart/Picture into Document

- Lire le texte (Read Text)

- Replace Picture

- Replace Text in Document

- Save Document As

- Save Document as PDF

- Définir le contenu du signet (Set Bookmark Content)

- Définir la propriété du contenu

Activités de productivité

Cette section explique comment configurer l'application OAuth, quel que soit le type d'authentification que vous utilisez, qu'il s'agisse de Jeton interactif, d' Authentification Windows intégrée, Nom d'utilisateur et mot de passe, ID d'application et clé secrète ou ID d'application et Certificat.

Vous pouvez soit utiliser l'application publique UiPath (OAuthApplication = UiPath), qui est celle par défaut, ou vous pouvez enregistrer et utiliser votre propre application Azure (OAuthApplication = Personnalisé) :

- Enregistrement de l'application publique UiPath: l'avantage d'utiliser l'application publique UiPath réside dans le fait que vous n'avez pas besoin de configurer ou de gérer l'application.

UiPath ne stocke aucune donnée utilisateur. Le jeton d'authentification est enregistré uniquement sur votre machine ou dans votre compartiment Orchestrator. Pour plus de détails, consultez Inscription de l’application publique UiPath.

- Apporter votre propre application (BYOA): l’avantage d’utiliser votre propre application réside dans le fait que vous pouvez gérer, personnaliser et attribuer des autorisations au sein de votre organisation de manière plus précise. Pour plus de détails, consultez Enregistrement personnalisé d’application OAuth - Apporter votre propre application (BYOA).

Inscription de l’application publique UiPath

L'application publique UiPath est enregistrée avec les informations suivantes :

- Nom: UiPathStudioO365App

- ID client:

f2f43f65-16a6-4319-91b6-d2a342a88744 - Étendues: Calendars.Read, Calendars.Read.Shared, Calendars.ReadWrite, Calendars.ReadWrite.Shared, Chat.ReadWrite, e-mail, EWS.AccessAsUser.All, Files.Read, Files.Read.All, Files.ReadWrite, Files. ReadWrite.All, Group.Read.All, Group.ReadWrite.All, Mail.Read, Mail.Read.Shared, Mail.ReadWrite, Mail.ReadWrite.Shared, Mail.Send, Mail.Send.Shared, offline_access, openid, Presence.Read, Presence.Read.All, profil, Sites.Read.All, Sites.ReadWrite.All, User.Read, User.Read.All.

Inscription personnalisée de l'application OAuth - Fournissez votre propre application (BYOA)

Cette section explique comment créer une application pour les connexions Microsoft 365 Scope .

Vue d'ensemble (Overview)

Pour activer les activités classique (classic) Microsoft 365 , votre application doit :

- être intégré à la Plateforme d’identités Microsoft.

- d'avoir les autorisations correctes de l'API Microsoft Graph qui lui sont affectées.

Après avoir enregistré votre application Microsoft 365, Microsoft Entra ID attribue un ID d'application unique (client) que vous saisissez dans l'activité Microsoft 365 Scope, ainsi que les services auxquels vous avez attribué des autorisations, à savoir les fichiers, la messagerie et le calendrier.

Enregistrer votre propre application (BYOA)

Ce processus est décrit en détail dans la documentation Microsoft Démarrage rapide : Enregistrer une application avec la plate-forme d’identité Microsoft. Cependant, il est possible que l’interface utilisateur de Microsoft ait changé depuis que ces étapes ont été documentées pour la première fois.

- Connectez-vous au portail Azure à l'aide de votre compte Microsoft 365 personnel, professionnel ou scolaire.

- Sélectionnez Microsoft Entra ID.

- Sélectionnez le bouton Ajouter et, dans la liste déroulante, sélectionnez Inscription de l'application.

- Sur la page Enregistrer une application , remplissez les champs suivants Nom, Types de compte pris en charge, et URI de redirection (facultatif).

- Dans le champ Nom , saisissez un nom pour votre application.

- Sous Types de compte pris en charge, sélectionnez l’option qui s’applique à vous :

- Comptes de ce répertoire organisationnel uniquement (UiPath uniquement - Locataire unique) : utilisez cette option si votre public cible est interne à votre organisation. Cela représente une application à locataire unique.

- Comptes dans n'importe quel annuaire organisationnel (Tout locataire Microsoft Entra ID - Multilocataire) : utilisez cette option si votre public cible est un client professionnel ou scolaire. Cela représente une application multi-locataire.

- Comptes dans n’importe quel annuaire organisationnel (Tout locataire Microsoft Entra ID - Multilocataire) et comptes Microsoft personnels (par exemple Skype, Box) : utilisez cette option pour cibler le plus large éventail d’identités Microsoft. Cela représente une application multi-locataire.

- Comptes Microsoft personnels uniquement. Pour plus d’informations sur l’option à sélectionner, consultez Qui peut se connecter à votre application ?

- Sous URI de redirection (facultatif), saisissez une adresse URI, le cas échéant. La bibliothèque d’authentification Microsoft (MSAL.NET) utilise un URI de redirection par défaut :

https://login.microsoftonline.com/common/oauth2/nativeclient. Cette valeur fonctionnera probablement pour vous lorsque vous utiliserez le type d’authentification Jeton interactif.- Votre sélection dépend de votre type d’authentification. Pour plus de détails, consultez Comment se connecter aux activités Microsoft 365).

- Dans notre exemple, l’organisation prend en charge l’authentification multi-locataire et ne peut utiliser que le type d’authentification Jeton interactif qui nécessite un URI de redirection.

- Si vous utilisez le jeton interactif et l’URI de redirection Microsoft par défaut, vous devez ajouter une plate-forme de type Applications mobiles et de bureau. Pour plus de détails, consultez Configurer les paramètres de la plate-forme dans la documentation Microsoft.

- Si votre type d'authentification est Authentification Windows intégrée (IWA) ou Nom d'utilisateur et mot de passe, vous n'avez pas besoin d'enregistrer d'URI de redirection pour votre application. Ces flux font un aller-retour vers le point de terminaison de la plate-forme d’identité Microsoft v2.0 et votre application ne sera pas appelée à nouveau sur un URI spécifique.

- Lorsque vous travaillez avec Microsoft 365 dans un projet UiPath Studio ciblant .NET 5.0, ajoutez

http://localhostà l'URI de redirection des applications que vous possédez. Pour plus de détails, consultez Enregistrement de l’application de bureau dans la documentation de la plateforme d’identité Microsoft.

- Sélectionnez Enregistrer, ce qui vous redirige vers la page Vue d'ensemble de votre application enregistrée.

Pour terminer la configuration de l'application, vous devez également y ajouter des autorisations d'API.

Cette configuration n’est qu’un exemple. Par conséquent, vous pouvez effectuer des sélections en fonction des politiques de votre organisation.

Ajouter des autorisations d'API

- L’authentification de jeton interactif utilise des autorisations déléguées.

- Les autorisations peuvent varier en fonction de l'activité, car chaque activité inclut les autorisations dont elle a besoin pour ses fonctionnalités spécifiques.

Après avoir enregistré votre application, ajoutez les autorisations d'API nécessaires comme suit :

-

Dans le portail Azure , accédez à votre application enregistrée.

-

Développez l’option Gérer et sélectionnez Autorisations d’API.

-

Sélectionnez Ajouter une autorisation, ce qui ouvre le panneau latéral Demander les autorisations de l’API .

-

Sélectionnez Microsoft Graph, sous l'onglet API Microsoft .

-

Sélectionnez Autorisations déléguées pour afficher la liste des autorisations.

Remarque :- Les autorisations déléguées sont utilisées avec le jeton interactif.

- Les autorisations d’application sont utilisées avec l’ID d’application et le secret.

Pour plus de détails sur les types d’autorisations, consultez Configurer une application cliente pour accéder aux API web dans la documentation Microsoft Azure.

-

Utilisez la barre de recherche ou faites défiler la liste et sélectionnez les autorisations suivantes :

Remarque :- Les autorisations peuvent varier en fonction de l'activité, car chaque activité inclut les autorisations dont elle a besoin pour ses fonctionnalités spécifiques.

- Ces autorisations ne sont pas toutes obligatoires. La liste suivante représente l’ensemble complet des autorisations requises pour exécuter toutes les activités Microsoft 365. Vous pouvez restreindre les autorisations en fonction de votre cas d’utilisation particulier. Consultezles pages de documentation des activités pour connaître les autorisations dont elles ont besoin.

- Calendrier

- Calendars.Read

- Calendars.ReadWrite

- Fichiers

- Fichiers.Lecture

- Fichiers.Lecture.Tout

- Fichiers.LectureÉcriture

- Fichiers.ReadWrite.All

- Sites

- Sites.Lus.Tous

- Sites.Lecture.Écriture.Tout

- Courrier (Mail)

- E-mail.Read

- E-mail.Lecture.Ecriture

- Envoyer.Mail

- Utilisateurs

- User.Read

- Partagé : étendues requises pour accéder aux ressources partagées avec l'utilisateur, mais qui ne leur appartiennent pas.

- E-mail.lu.partagé

- Courrier.Lecture.Écriture.Partagée

- E-mail.Envoyé.partagé

- Calendars.Read.Shared

- Calendars.ReadWrite.Shared

-

Sélectionnez Ajouter des autorisations pour revenir à la liste des autorisations d’API.

8. Assurez-vous que vos autorisations d’API incluent vos autorisations Calendriers, Files, User et Courrier ajoutées.

8. Assurez-vous que vos autorisations d’API incluent vos autorisations Calendriers, Files, User et Courrier ajoutées.

Restreindre une application à des sites Web spécifiques

Si vous souhaitez contrôler les sites Web auxquels votre application peut accéder, procédez comme suit :

Tout d'abord, attribuez l'autorisation Sites.Selected à votre application :

- Dans le portail Azure , accédez à votre application enregistrée.

- Développez l’option Gérer et sélectionnez Autorisations d’API.

- Sélectionnez Ajouter une autorisation, ce qui ouvre le panneau latéral Demander les autorisations de l’API .

- Sous l’onglet API Microsoft , sélectionnez Microsoft Graph.

- Sélectionnez Autorisations de l’application.

- Recherchez des sites et développez le menu déroulant Sites pour afficher toutes les autorisations de site disponibles.

- Cochez la case à côté de l'autorisation Sites.Sélectionné , puis sélectionnez Ajouter une autorisation.

Ensuite, autorisez l'application à accéder à un site Web particulier à l'aide des API :

- Accédez à l' explorateur Microsoft Graph.

- Créez une API de type GET. Par exemple

https://graph.microsoft.com/v1.0/sites?search=FPH_Test, oùFPH_Testest le nom d’un site SharePoint.

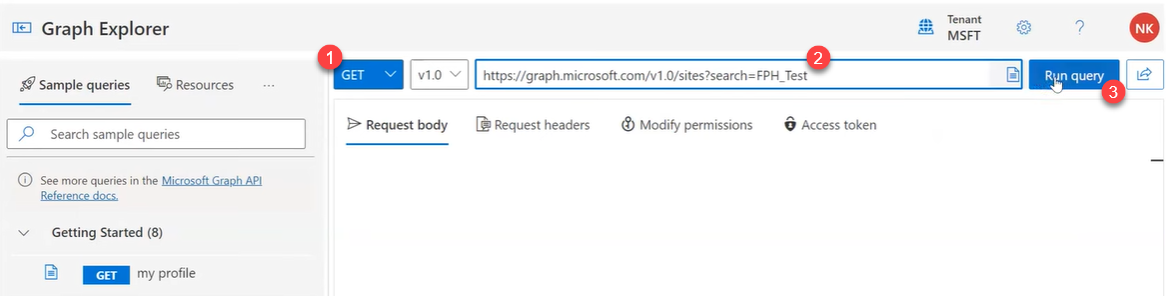

Figure 1. Page de l'explorateur Microsoft Graph avec l'API GET

- Sélectionnez Exécuter la requête.

- Copiez l'ID de site

6c964666-500d-48e6-9ca6-84acee41c5b9,f955b6bc-9d48-4155-b1f5-e722d5cea1b5du corps de la réponse et collez-le dans un document pour une utilisation ultérieure.

Image 2. Corps de la réponse de l'API GET dans l'explorateur Microsoft Graph

-

Pour autoriser l'application à accéder à ce site Web, créez une autre API, cette fois de type POST. Par exemple

https://graph/microsoft.com/v1.0/sites/0yxd4.sharepoint.com,6c964666-500d-48e6-9ca6-84acee41c5b9,f955b6bc-9d48-4155-b1f5-e722d5cea1b5/permissions, où6c964666-500d-48e6-9ca6-84acee41c5b9,f955b6bc-9d48-4155-b1f5-e722d5cea1b5est l'ID du site. -

Comme il s’agit d’une API POST, saisissez les données de charge utile au format JSON dans le corps de la requête. Par exemple :

{ "roles": [ "write" ], "grantedToIdentities": [ { "application": { "id": "14dbd4c1-9ebf-47e8-c3f75bffed2d", "displayName": "BOYA_Nisarg" } } ] }{ "roles": [ "write" ], "grantedToIdentities": [ { "application": { "id": "14dbd4c1-9ebf-47e8-c3f75bffed2d", "displayName": "BOYA_Nisarg" } } ] }Remarque :- Assurez-vous que la charge utile contient le nom et l'ID de l'application.

- Vous pouvez trouver l'ID de l'application lorsque vous accédez à l'application dans Azure, sous Vue d'ensemble.

-

Sélectionnez Exécuter la requête. Si la requête a été exécutée correctement, le message Créé - 201 s'affiche.

Pour vérifier quelles applications peuvent accéder à des sites spécifiques, passez l'API de POST à GET, supprimez la charge utile, conservez la même API et exécutez la requête. Vous pouvez trouver dans le corps de la réponse toutes les applications qui peuvent accéder à ce site spécifique.