- Introdução

- Notificações

- Licenciamento

- Solução de problemas

- Construtor de Conector

- Sobre o Construtor de Conector

- Criação do primeiro conector

- Como criar seu conector a partir de uma definição de API

- Configuração da autenticação

- Uso de variáveis no Construtor do Conector

- Designer de atividades

- Criação de um gatilho

- Introdução

- Exemplo A: criar um conector a partir de uma tela em branco com autenticação do Token de Acesso Pessoal

- Exemplo B: criar um conector de uma tela em branco com autenticação de chave de API

- Exemplo C: criar um conector a partir de uma especificação de API com autenticação de credenciais do cliente OAuth 2.0

- Act! 365

- ActiveCampaign

- Active Directory - Visualização

- Adobe Acrobat Sign

- Adobe PDF Services

- Amazon Bedrock

- Amazon Connect

- Amazon Polly

- Amazon SES

- Amazon Transcribe

- Amazon Web Services

- Anthropic Claude

- Asana

- AWeber

- Azure AI Document Intelligence

- Azure Maps

- BambooHR

- Box

- Brevo

- Calendly

- Campaign Monitor

- Cisco Webex Teams

- Citrix Hypervisor

- Citrix ShareFile

- Clearbit

- Confluence Cloud

- Constant Contact

- Coupa

- CrewAI – Pré-visualização

- Customer.io

- Database Hub - Pré-visualização

- Agente do Databricks

- Datadog

- Pesquisa Profunda

- Deputy

- Discord - Visualização

- DocuSign

- Gota

- Dropbox

- Dropbox Business

- Egnyte

- Eventbrite

- Taxas de câmbio

- Exchange Server - Pré-visualização

- Expensify

- Facebook

- Freshbooks

- Freshdesk

- Freshsales

- Freshservice

- GetResponse

- GitHub

- Gmail

- Google Cloud Platform

- Documentos Google

- Google Drive

- Formulários Google - Pré-visualização

- Google Maps

- Planilhas Google

- Google Speech-to-Text

- Text-to-Speach do Google

- Google Tasks - Visualização

- Google Vertex

- Google Vision

- Google Workspace

- GoToWebinar

- Greenhouse

- Hootsuite

- Http

- Webhook HTTP

- Hubspot CRM

- HubSpot Marketing

- HyperV - Pré-visualização

- Icertis

- Sobre o conector Icertis

- Autenticação Icertis

- iContact

- Insightly CRM

- Intercom

- Jina.ai

- Jira

- Keap

- Klaviyo

- LinkedIn

- Email

- Mailchimp

- Mailgun

- Mailjet

- MailerLite

- Marketo

- Microsoft 365

- Microsoft Azure

- Microsoft Azure Active Directory

- Microsoft Azure AI Foundry

- Microsoft Azure OpenAI

- Microsoft Dynamics 365 CRM

- Microsoft OneDrive & SharePoint

- Microsoft Outlook 365

- Microsoft Power Automate – Prévia

- Microsoft Sentiment

- Microsoft Teams

- Microsoft Translator

- Microsoft Vision

- Miro

- NetIQ eDirectory

- OKTA

- OpenAI

- LLM em conformidade com OpenAI V1

- Oracle Eloqua

- Oracle NetSuite

- PagerDuty

- Paypal

- PDFMonkey

- Perplexity

- Pinecone

- Pipedrive

- QuickBooksOnline

- Quip

- Salesforce

- Salesforce AgentForce e fluxos – Visualização

- Salesforce Marketing Cloud

- SAP BAPI

- SAP Cloud for Customer

- SAP Concur

- SAP OData

- SendGrid

- ServiceNow

- Shopify

- Slack

- SmartRecruiters

- Smartsheet

- Snowflake

- Snowflake Cortex

- Stripe

- Sugar Enterprise

- Sugar Professional

- Sugar Sell

- Sugar Serve

- System Center - Pré-visualização

- TangoCard

- Todoist

- Trello

- Twilio

- UiPath Apps - Preview

- UiPath Data Fabric – Visualização

- Atividades da UiPath GenAI

- UiPath Orchestrator

- X (anteriormente Twitter)

- Xero

- watsonx.ai

- WhatsApp Business

- UiPath Marketplace

- Funcional

- Workday

- Workday REST

- VMware ESXi vSphere

- YouTube

- Zendesk

- Zoho Campaigns

- Zoho Desk

- Zoho Mail

- Zoom

- ZoomInfo

Guia do usuário do Integration Service

Autenticação Icertis

Esse conector suporta dois tipos de autenticação:

- Código de autorização do OAuth 2.0 (padrão)

- Chave de API

Código de autorização do OAuth 2.0

O código de autorização OAuth 2.0 é o tipo de autenticação padrão para o conector Icertis. Ele é baseado na configuração de um aplicativo OAuth 2.0 no Microsoft Azure.

Pré-requisitos

Para usar a autenticação de código de autorização OAuth 2.0, você precisa:

- Uma licença ou assinatura válida para a Plataforma Icertis Contrato Intelligence (ICI).

- Uma licença ou assinatura válida do Microsoft Azure.

Fluxo de autorização

O método de autenticação do código de autorização do OAuth 2.0 usa o seguinte fluxo de autorização:

- O aplicativo cliente solicita um token de acesso JWT para a API ICI do servidor de autorização do Azure.

- O endpoint de emissão de token do Azure valida as credenciais e emite o token de acesso JWT para a API do ICI.

- No HTTPS, o aplicativo cliente usa o token de acesso JWT retornado para adicionar a string JWT com uma designação

Bearerno cabeçalho de Autorização da solicitação para a API ICI. - O manipulador de validação de token do ICI valida o token de acesso com o Servidor de autorização do Azure.

- Se a validação do token for bem-sucedida, o ICI configura o contexto do usuário com base em um valor de tipo de declaração específico mapeado em relação a um usuário no repositório do ICI e retorna o recurso desejado de acordo. Esse usuário pode ser usuário de serviço ou de aplicativo.

Configurando um aplicativo no Microsoft Azure

Execute as seguintes etapas para configurar um aplicativo ICI no Azure.

- Faça login no portal do Microsoft Azure em https://portal.azure.com. Na página inicial, selecione Registros de aplicativos.

- Na página Registros de aplicativos , selecione Novo registro.

- Na janela Registrar um aplicativo , forneça os seguintes detalhes para o novo aplicativo:

- Nome: API do ICM, por exemplo.

- Tipos de conta compatíveis: selecione Contas apenas neste diretório organizacional (Tenant único).

- Forneça o seguinte URI de redirecionamento da Web:

{baseURL\\_CallBack\} - Selecione Registrar. O novo aplicativo agora está disponível na guia Registro de aplicativos – Aplicativos proprietários .

-

Selecione seu aplicativo na página Registros de aplicativos . A seção Gerenciar inclui guias como Autenticação, Certificados e segredos, Permissões de API etc. Você pode configurar ainda mais o aplicativo usando essas seções.

-

Na guia Autenticação , você pode adicionar um novo URI de redirecionamento ou editar o existente. Em Concessão implícita, selecione Tokens de acesso. Isso habilita o fluxo de concessão implícito e seleciona o tipo de token que você deseja que seja emitido pelo token de autorização.

-

Em seguida, em Certificados e segredos, selecione Novo segredo do cliente. Na nova janela, adicione a Descrição do segredo do cliente (por exemplo: "Segredo da API do ICM que será usado para Tokens de acesso") e selecione a data de validade (por exemplo, um ano).

- Selecione Adicionar para criar o novo segredo.

- Copie o segredo do cliente. Não compartilhe esse segredo publicamente e armazene-o em um local seguro. Você não poderá recuperá-lo novamente mais tarde.

-

Em Expor uma API, selecione o botão Definir ao lado de URI de ID do aplicativo. Um formulário é exibido, com um valor padrão já gerado. Selecione Salvar. O URI de ID do aplicativo usa o seguinte formato:

api://{Client ID}.

-

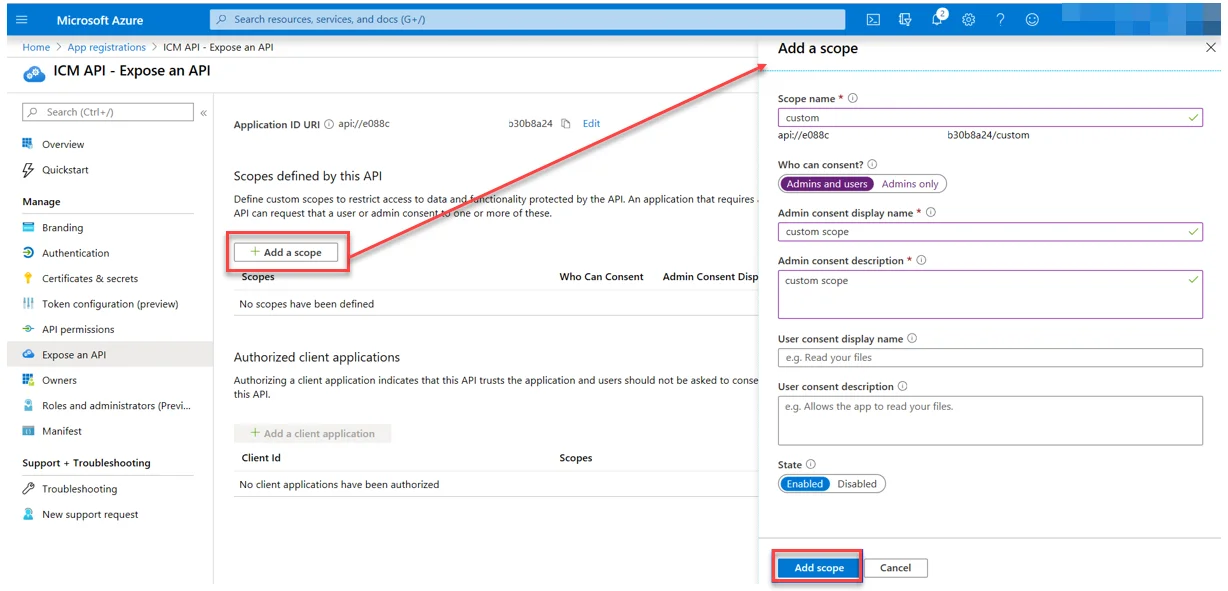

Seu aplicativo do Azure agora está configurado com escopos e tipos de concessão padrão. Se você quiser adicionar escopos personalizados, em Expor uma API, selecione Adicionar um escopo. Configure o novo escopo e, em seguida, selecione Adicionar escopo.

Envie os detalhes da aplicação para Icertis

Depois de criar seu aplicativo, entre em contato com o administrador do Icertis e forneça os seguintes detalhes para seus ambientes de desenvolvimento e produção:

| Detalhes obrigatórios do aplicativo | Detalhes | Comments |

|---|---|---|

| ID do aplicativo (cliente) | Dev: [Cliente a fornecer] Produção: [Cliente a fornecer] | ID do aplicativo criado para acessar as APIs ICI |

| ID do Diretório (tenant) | Dev: [Cliente a fornecer] Produção: [Cliente a fornecer] | ID de tenant para o aplicativo criado para acessar as APIs ICI |

| ID do Objeto | Dev: [Cliente a fornecer] Produção: [Cliente a fornecer] | ID do objeto para o aplicativo criado para acessar as APIs ICI |

| Documento de metadados do OpenID Connect | Dev: [Cliente a fornecer] Produção: [Cliente a fornecer] | URL do documento de metadados para o aplicativo criado para acessar as APIs do ICI |

Configuração do ICI

Na plataforma ICI, você precisa de uma configuração mínima para começar.

Adicione ou atualize as seguintes chaves no arquivo tenant.json do aplicativo ICI com a ajuda de sua equipe de desenvolvedores do Icertis:

| Chave | Valor | Valor JSON |

|---|---|---|

Core.API.OAuth.STSDiscoveryEndpoint | https://login.microsoftonline.com/{Directory (tenant) ID}/v2.0/.well-known/openid-configuration | { "Id": "1033c3c0-6bf2-4a93-b813-c3ba42a199b3", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089", "Value": "https://login.microsoftonline.com/{Directory (tenant) ID}/v2.0/.well-known/openid-configuration", "Description": "STS Discovery Endpoint URL", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.STSDiscoveryEndpoint" }{ "Id": "1033c3c0-6bf2-4a93-b813-c3ba42a199b3", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089", "Value": "https://login.microsoftonline.com/{Directory (tenant) ID}/v2.0/.well-known/openid-configuration", "Description": "STS Discovery Endpoint URL", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.STSDiscoveryEndpoint" } |

Core.API.OAuth.ValidAudiences | api://{Client ID} | { "Id": "94c37b1b-2fb1-4f4e-a3de-6796279031e6", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089", "Value": " api://{Client ID}", "Description": "Comma separated list of valid audiences", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.ValidAudiences" }{ "Id": "94c37b1b-2fb1-4f4e-a3de-6796279031e6", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089", "Value": " api://{Client ID}", "Description": "Comma separated list of valid audiences", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.ValidAudiences" } |

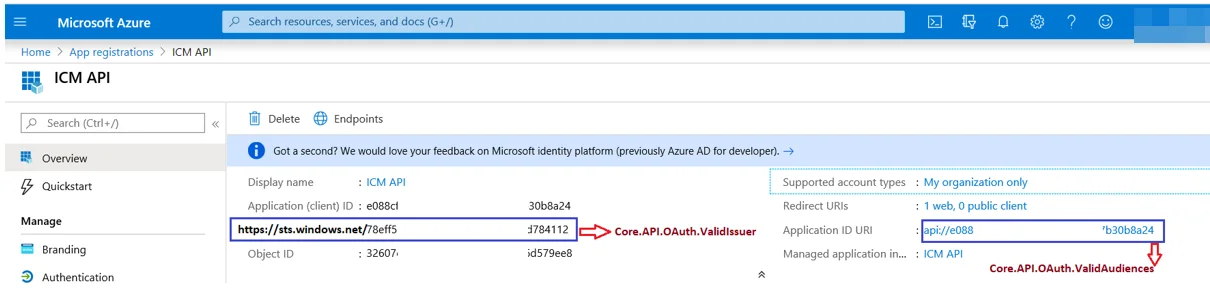

Core.API.OAuth.ValidIssuer | https://sts.windows.net/{Directory (tenant) ID}/ | { "Id": "d469b34c-f89f-42bb-934a-7ee4ef298130", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089", "Value": "https://sts.windows.net/{Directory (tenant) ID}/", "Description": "OAuth Token issuer", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.ValidIssuer" }{ "Id": "d469b34c-f89f-42bb-934a-7ee4ef298130", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089", "Value": "https://sts.windows.net/{Directory (tenant) ID}/", "Description": "OAuth Token issuer", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.ValidIssuer" } |

Core.API.OAuth.ExternalUpnClaimUri | http://schemas.microsoft.com/identity/claims/objectidentifier | { "Id": "1e783a54-b564-4748-a088-c04e8e05ab46", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089”, "Value":"http://schemas.microsoft.com/identity/claims/objectidentifier", "Description": "URL of the Claim to be used to uniquely identify user in ICI", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.ExternalUpnClaimUri" }{ "Id": "1e783a54-b564-4748-a088-c04e8e05ab46", "IsEncrypted": false, "OverrideType": "Overridable", "ValueType": "System.String, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089”, "Value":"http://schemas.microsoft.com/identity/claims/objectidentifier", "Description": "URL of the Claim to be used to uniquely identify user in ICI", "DefaultValue": null, "IsReadOnly": false, "ErrorMessageDescription": null, "Name": "Core.API.OAuth.ExternalUpnClaimUri" } |

Onde:

Core.API.OAuth.STSDiscoveryEndpointé o valor do documento de metadados do OpenID Connect encontrado em Registro de aplicativos > Visão geral > Pontos de extremidade.

Core.API.OAuth.ValidAudiencesé o URI de ID do aplicativo encontrado em Registro de aplicativos > Visão geral.Core.API.OAuth.ValidIssueré o valor padrão obtido da declaração da combinação doiss URLe do ID do diretório (tenant). Oiss URLéhttps://sts.windows.nete o ID do diretório (tenant) está disponível em Registro de aplicativos > Visão geral.

Core.API.OAuth.ExternalUpnClaimUrié a URL da declaração padrão. A ICI usa o tipo de declaraçãooidcom a seguinte URL:http://schemas.microsoft.com/identity/claims/objectidentifier.

Depois que a configuração estiver pronta no nível do ICI, você poderá testar a API do ICI com o token de acesso recebido do Azure. Observe que o ICI autoriza apenas esses tokens de acesso de usuários provisionados no ICI.

Chave de API

O método de autenticação de chave de API usa um IcMauthToken para criar uma conexão. Use este método de autenticação para validar rapidamente se as APIs estão hospedadas corretamente.

O CIMAuthToken é gerado em relação a um usuário logado da Plataforma Icertis Contrato Intelligence (ICI). Observe que você pode configurar explicitamente uma data de expiração do token para um usuário.

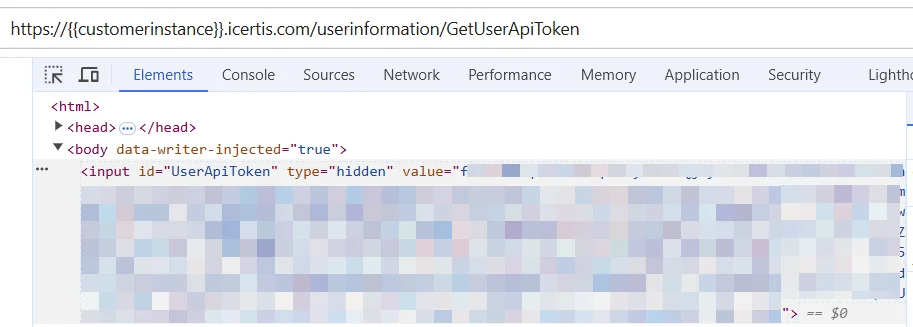

- Como um usuário do ICI, recupere a chave de API navegando até o seguinte URL:

https://{{customerinstance}}.icertis.com/userinformation/GetUserApiToken. - Use as ferramentas de desenvolvedor do seu navegador para inspecionar a página e recuperar o UserApiToken.

Adicione a conexão Icertis

- Selecione Integration Service no menu de navegação esquerdo.

- Na lista Conectores , selecione Icertis. Você também pode usar a barra de pesquisa para restringir o conector.

- Selecione o botão Conectar ao Icertis . Você pode escolher entre dois tipos de autenticação: Código de autorização do OAuth 2.0 ou Chave de API.

- Insira as credenciais necessárias para sua autenticação preferida:

- Código de autorização do OAuth 2.0 (padrão): ID do cliente, Segredo do cliente, ID do tenant, Escopo.

- Chave de API: chave de API.

- Select Connect.