- Überblick

- Apple Mail

- Apple-Nummern

- Apple Scripting

- Excel

- Versionshinweise

- Über das Excel-Aktivitätspaket

- Projektkompatibilität

- Unterstützte Zeichenkodierung (Supported Character Encoding)

- Projekteinstellungen

- Add or Update Excel Sensitivity Label

- Bereich anfügen (Append Range)

- Auto Fill

- Bereich automatisch anpassen (Autofit Range)

- Change Pivot Data Source

- Clear Sheet/Range/Table

- Copy/Paste Range

- Pivot-Tabelle erstellen (Create Pivot Table)

- Spalte löschen (Delete Column)

- Delete Rows

- Delete Sheet

- Duplicate Sheet

- Export to CSV

- Fill Range

- Filter

- Filter Pivot Table

- Find First/Last Data Row

- Wert finden/ersetzen (Find/Replace Value)

- For Each Excel Row

- For Each Excel Sheet

- Als Tabelle formatieren

- Format Cells

- .Zellfarbe abrufen (Get Cell Color)

- Excel-Diagramm abrufen (Get Excel Chart)

- Get Excel Sensitivity Label

- Ausgewählten Bereich abrufen (Get Select Range)

- Spalte einfügen (Insert Column)

- Diagramm einfügen

- Insert Rows

- Insert Sheet

- VBA aufrufen (Invoke VBA)

- Suche

- Match function

- Blatt schützen

- Zellformel lesen (Read Cell Formula)

- Read Cell Value

- Bereich lesen (Read Range)

- Excel-Datenverbindungen aktualisieren (Refresh Excel Data Connections)

- Pivot-Tabelle aktualisieren (Refresh Pivot Table)

- Remove Duplicates

- Rename Sheet

- Run Spreadsheet Macro

- Save Excel File

- Save Excel File As

- Save Excel File As PDF

- Bereich auswählen (Select Range)

- Sort Range

- Text To Columns

- Unprotect Sheet

- Excel-Diagramm aktualisieren (Update Excel Chart)

- Excel-Datei verwenden

- VLookup

- Zelle schreiben (Write Cell)

- CSV schreiben (Write CSV)

- DataTable in Excel schreiben

- Excel-Anwendungsbereich (Excel Application Scope)

- An CSV anfügen (Append To CSV)

- CSV lesen (Read CSV)

- CSV schreiben (Write CSV)

- Spalte löschen (Delete Column)

- Tabelle filtern (Filter Table)

- Tabellenbereich erhalten (Get Table Range)

- Spalte einfügen (Insert Column)

- Tabelle sortieren (Sort Table)

- Bereich anfügen (Append Range)

- Arbeitsmappe schließen (Close Workbook)

- .Zellfarbe abrufen (Get Cell Color)

- Zelle lesen (Read Cell)

- Zellformel lesen (Read Cell Formula)

- Spalte lesen (Read Column)

- Bereich lesen (Read Range)

- Zeile lesen (Read Row)

- Bereich auswählen (Select Range)

- Bereichsfarbe auswählen (Set Range Color)

- Zelle schreiben (Write Cell)

- Schreibbereich (Write Range)

- Arbeitsmappe speichern (Save Workbook)

- Tabelle erstellen (Create Table)

- Arbeitsmappenblatt abrufen (Get Workbook Sheet)

- Arbeitsmappenblätter abrufen (Get Workbook Sheets)

- Pivot-Tabelle aktualisieren (Refresh Pivot Table)

- Pivot-Tabelle erstellen (Create Pivot Table)

- Ausgewählten Bereich abrufen (Get Select Range)

- Blatt kopieren (Copy Sheet)

- Bereich löschen

- Bereich automatisch ausfüllen (Auto Fill Range)

- Bereich kopieren und einfügen (Copy Paste Range)

- Makro ausführen (Execute Macro)

- Spalten einfügen/löschen (Insert/Delete Columns)

- Zeilen einfügen/löschen (Insert/Delete Rows)

- VBA aufrufen (Invoke VBA)

- Bereich nachschlagen (LookUp Range)

- Doppelten Bereich entfernen (Remove Duplicate Range)

- Excel Process Scope

- Append Range Workbook

- Create New Workbook

- Create Pivot Table Workbook

- Arbeitsmappe für Zellenfarbe abrufen

- Arbeitsmappe mit Blättern abrufen

- Get Table Range Workbook

- Read Cell Formula Workbook

- Read Cell Workbook

- Read Column Workbook

- Read Range Workbook

- Read Row Workbook

- Arbeitsmappe für Bereichsfarbe festlegen

- Write Cell Workbook

- Write Range Workbook

- Verwalten von CSV-Dateien

- Filtern von CSV-Dateien

- Überprüfen von CSV-Dateien

- Vergleichen von CSV-Dateien

- Sortieren von Daten in Excel-Dateien

- Filtern und Löschen von Zeilen in Excel-Dateien

- Lesen, Schreiben und Anfügen von Daten in Excel

- Tabellenfunktionen

- Lesen aus Excel-Dateien

- Verwalten von mehreren Excel-Dateien

- Filtern Sie Excel-Dateien nach Zellenfarbe

- Überprüfen von Excel-Arbeitsmappendaten

- Vergleichen von numerischen Werten

- Interpretieren von Excel-Ergebnissen

- Verwalten der Bereichsauswahl

- Bearbeiten der Bereichsauswahl

- Verwalten von Pivot-Tabellen

- Verwalten von Datenbanken in Excel

- Google Workspace

- Versionshinweise

- Über das Google Workspace-Aktivitätspaket

- Projektkompatibilität

- Projekteinstellungen

- Google Workspace HTTP Request

- Run Script

- Apply File Labels

- Clear File Label Fields

- Datei kopieren (Copy File)

- Create Folder

- Delete File/Folder

- Delete File or Folder Permission

- Download File

- For Each File/Folder

- Get Drive Labels

- Get File or Folder Info

- Get File Labels

- Get File/Folder

- Get File List

- Get File or Folder Permissions

- Datei verschieben (Move File)

- Remove File Labels

- Datei oder Ordner umbenennen

- Share File/Folder

- Update File or Folder Permission

- Upload Files

- Apply Gmail Labels

- E-Mail Archivieren (Archive E-Mail

- E-Mail löschen (Delete E-Mail)

- Download Email

- Download Email Attachments

- Für jede E-Mail

- E-Mail weiterleiten (Forward E-Mail)

- Get Email By Id

- Get Email List

- Get Gmail Labels List

- Get Email Thread

- Get Newest Email

- Get Single Gmail Label

- E-Mail als gelesen/ungelesen markieren (Mark Email as Read/Unread)

- Move Email

- Gmail-Beschriftungen entfernen

- Auf E-Mail antworten (Reply to E-Mail)

- E-Mail senden (Send E-Mail)

- Turn On Automatic Replies

- Turn Off Automatic Replies

- Add Sheet

- Bereich automatisch ausfüllen (Auto Fill Range)

- Bereich kopieren und einfügen (Copy Paste Range)

- Create Spreadsheet

- Spalte löschen (Delete Column)

- Bereich löschen

- Delete Rows

- Delete Sheet

- For Each Row in Spreadsheet

- For Each Sheet in Spreadsheet

- .Zellfarbe abrufen (Get Cell Color)

- Zelle lesen (Read Cell)

- Spalte lesen (Read Column)

- Bereich lesen (Read Range)

- Zeile lesen (Read Row)

- Rename Sheet

- Bereichsfarbe auswählen (Set Range Color)

- Zelle schreiben (Write Cell)

- Schreibbereich (Write Range)

- Write Row

- Write Column

- Wait for Calendar Event Created and Resume

- Wait for Calendar Event Received and Resume

- Wait for Calendar Event Replied and Resume

- Wait for Calendar Event Updated and Resume

- Wait for Email Received and Resume

- Auf gesendete E-Mail warten und fortsetzen

- Wait for File Created and Resume

- Wait for File Updated and Resume

- Wait for Folder Created and Resume

- Wait for Sheet Created and Resume

- Wait for Sheet Cell Updated and Resume

- Warten auf Zeile, die am unteren Rand eines Blatts hinzugefügt wird

- Wait for Task Created and Resume

- Wait for Task Completed and Resume

- Verbindungen

- Add Sheet

- Kalkulationstabelle hinzufügen

- Spalte löschen (Delete Column)

- Bereich löschen

- Delete Rows

- Delete Sheet

- Get Named Ranges

- Bereiche abrufen

- Get Sheets

- Kalkulationstabellen abrufen

- Zelle lesen (Read Cell)

- Bereich lesen (Read Range)

- Rename Sheet

- Zelle schreiben (Write Cell)

- Write Column

- Schreibbereich (Write Range)

- Write Row

- Optionen

- Apply File Labels

- Clear File Label Fields

- Datei kopieren

- Create Folder

- Element löschen

- Download File

- Get Drive Labels

- Get File

- Get File Labels

- Get Files

- Dateien und Ordner abrufen

- Get Folder

- Get Folders

- Get Item

- Move File

- Move Folder

- Datei aktualisieren

- Ordner aktualisieren

- Element aktualisieren

- Remove File Labels

- Share File

- Ordner freigeben

- Datei hochladen

- Upload Files

- Optionen

- Beschriftungen anwenden

- E-Mail Archivieren (Archive E-Mail

- E-Mail löschen (Delete E-Mail)

- Download Email

- DownloadEmailAttachment

- Download Email Attachments

- E-Mail weiterleiten (Forward E-Mail)

- Get Email

- GetEmailAttachmentsInfo

- Get Emails

- Get Mail Labels

- Get Newest Email

- Mark Email As Read

- E-Mail als ungelesen markieren

- Move Email

- Bezeichnungen entfernen

- Reply To Email

- E-Mail senden (Send E-Mail)

- Turn Off Automatic Replies

- Turn On Automatic Replies

- Optionen

- Add Attendee

- Termin erstellen

- Ereignis löschen

- Modify Event

- Search Events

- Google Drive verwenden

- Share File

- Delete File Permission

- Get File Permissions

- Update File Permission

- Datei kopieren (Copy File)

- Create Folder

- Delete File

- Download File

- Find Files and Folders

- Get File Info

- Datei verschieben (Move File)

- Upload File

- Create Document

- Create New SpreadSheet

- Get Mail Messages

- Send Mail Messages

- Change Labels

- Google-Kalkulationstabelle verwenden

- Add Delete Columns

- Add Delete Rows

- Bereich automatisch ausfüllen (Auto Fill Range)

- Add New Sheet

- Append Row

- Batch Spreadsheet Updates

- Blatt kopieren (Copy Sheet)

- Bereich kopieren und einfügen (Copy Paste Range)

- Bereich löschen

- Delete Sheet

- .Zellfarbe abrufen (Get Cell Color)

- Get Sheets

- Zelle lesen (Read Cell)

- Spalte lesen (Read Column)

- Bereich lesen (Read Range)

- Zeile lesen (Read Row)

- Rename Sheet

- Zelle schreiben (Write Cell)

- Schreibbereich (Write Range)

- Clear Range

- Download Spreadsheet

- Use Google Document

- Batch Document Updates

- Get Document

- Get Text Index

- Insert Text

- Text ersetzen (Replace Text)

- Read All Text

- Create Script Project

- Get Project Content

- Upload Script File

- Create Deployment

- Run Script

- E-Mail (Mail)

- Versionshinweise

- Neue Outlook-Auswirkungen auf UiPath Outlook Desktop-Aktivitäten

- Projektkompatibilität

- E-Mail Archivieren (Archive E-Mail

- E-Mail löschen (Delete E-Mail)

- Für jede E-Mail

- E-Mail weiterleiten (Forward E-Mail)

- Get Email By Id

- Get Mail Message from File

- E-Mail als gelesen/ungelesen markieren (Mark Email as Read/Unread)

- Move Email

- Auf E-Mail antworten (Reply to E-Mail)

- E-Mail speichern (Save Email)

- Save Email Attachments

- Send Calendar Invite

- E-Mail senden (Send E-Mail)

- Use Desktop Outlook App

- Use Outlook 365

- Use Gmail

- Delete Outlook Mail Message

- Outlook-Mail-Nachrichten erhalten (Get Outlook Mail Messages)

- Mark Outlook Mail As Read/Unread

- Outlook-Mail-Nachricht verschieben (Move Outlook Mail Message)

- Outlook Mail Messages Trigger

- Reply To Outlook Mail Message

- Save Outlook Mail Message

- Outlook-Mail-Nachricht senden (Send Outlook Mail Message)

- Set Outlook Mail Categories

- Create Exchange Draft

- Exchange-Mail-Nachrichten löschen (Delete Exchange Mail Message)

- Bereich austauschen (Exchange Scope)

- Exchange-Mail-Nachrichten erhalten (Get Exchange Mail Messages)

- Exchange-Mail-Nachrichten verschieben (Move Exchange Mail Message)

- Save Exchange Attachments

- Exchange-Mail-Nachrichten senden (Send Exchange Mail Message)

- Microsoft 365

- Versionshinweise

- Über das Microsoft Office 365-Aktivitätspaket

- Projektkompatibilität

- Projekteinstellungen

- Microsoft 365 HTTP Request

- List all records

- Add Sheet

- Copy Range

- Tabelle erstellen (Create Table)

- Create Workbook

- Spalte löschen (Delete Column)

- Delete Sheet

- Bereich löschen

- Delete Rows

- For Each Row in Workbook

- For Each Sheet in Workbook

- .Zellfarbe abrufen (Get Cell Color)

- Zelle lesen (Read Cell)

- Spalte lesen (Read Column)

- Bereich lesen (Read Range)

- Zeile lesen (Read Row)

- Rename Sheet

- Bereichsfarbe auswählen (Set Range Color)

- VLookup Range

- Zelle schreiben (Write Cell)

- Write Column

- Schreibbereich (Write Range)

- Write Row

- Assign sensitivity label

- Create Folder

- Datei/Ordner kopieren

- Delete File/Folder

- Download File

- File Check-in/Check-out

- For Each File/Folder

- Get File/Folder

- Get file or folder metadata

- Get Sensitivity Labels

- Get File/Folder List

- Datei/Ordner verschieben

- Datei oder Ordner umbenennen

- Datei/Ordner freigeben

- Upload Files

- Update file or folder metadata

- E-Mail Archivieren (Archive E-Mail

- Assign Sensitivity Label To Email

- E-Mail löschen (Delete E-Mail)

- Download Email

- Download Email Attachments

- Für jede E-Mail

- E-Mail weiterleiten (Forward E-Mail)

- Get Email By Id

- Get Email Folders List

- Get Email List

- Get Email Thread

- Get Newest Email

- Mark Email as Read/Unread

- Move Email

- Auf E-Mail antworten (Reply to E-Mail)

- Send Draft Email

- E-Mail senden (Send E-Mail)

- Set Email Categories

- Turn On Automatic Replies

- Turn Off Automatic Replies

- Wait for Calendar Event Created and Resume

- Wait for Calendar Event Received and Resume

- Wait for Calendar Event Replied and Resume

- Wait for Calendar Event Updated and Resume

- Wait for Cell in Worksheet Updated and Resume

- Wait for Email Received and Resume

- Auf gesendete E-Mail warten und fortsetzen

- Wait for File Created and Resume

- Wait for File Updated and Resume

- Wait for Row Added to the Bottom of a Table and Resume

- Auf hinzugefügtes Listenelement warten und fortsetzen

- Wait for List Item Updated and Resume

- Wait for Worksheet Created and Resume

- Verbindungen

- AddEmailCategories

- E-Mail Archivieren (Archive E-Mail

- E-Mail löschen (Delete E-Mail)

- Download Email

- DownloadEmailAttachment

- Download Email Attachments

- E-Mail weiterleiten (Forward E-Mail)

- Get Email

- GetEmailAttachmentsInfo

- Get Emails

- GetMailFolders

- Get Newest Email

- Mark Email As Read

- E-Mail als ungelesen markieren

- Move Email

- RemoveEmailCategories

- Reply To Email

- E-Mail senden (Send E-Mail)

- Turn Off Automatic Replies

- Turn On Automatic Replies

- Mehrere Blätter in einem neuen Excel-Zusammenfassungsblatt zusammenführen

- Automatisch Kalendereinladungen Ihres Vorgesetzten akzeptieren

- Dateien nach Typ in dedizierte Ordner verschieben

- Überprüfen Sie, ob die neuen Beschäftigungsdokumente (I9 und ID) übereinstimmen

- Neuer Kunden zu einer SharePoint-Liste hinzufügen

- Elemente der SharePoint-Liste löschen, die neuer als gestern sind

- Benachrichtigung auf Slack, wenn eine wichtige Outlook-E-Mail eingegangen ist

- Erstellungsdatum in neue OneDrive-Dateinamen einbeziehen

- Benachrichtigung per E-Mail, wenn eine neue Datei erstellt wird

- Microsoft Office 365 Scope

- Add Sheet

- Bereich anfügen (Append Range)

- Clear Range

- Copy Range

- Blatt kopieren (Copy Sheet)

- Create Workbook

- Bereich löschen

- Delete Sheet

- .Zellfarbe abrufen (Get Cell Color)

- Get Sheets

- Zelle lesen (Read Cell)

- Spalte lesen (Read Column)

- Bereich lesen (Read Range)

- Zeile lesen (Read Row)

- Rename Sheet

- Zelle schreiben (Write Cell)

- Schreibbereich (Write Range)

- Bereichsfarbe auswählen (Set Range Color)

- Tabelle erstellen (Create Table)

- Tabellenbereich erhalten (Get Table Range)

- Spalte einfügen (Insert Column)

- Spalte löschen (Delete Column)

- Insert Rows

- Delete Rows

- VLookup Range

- Use OneDrive & SharePoint

- Datei/Ordner kopieren

- Create Folder

- Delete File/Folder

- Download File

- Export File as PDF

- Find Files And Folders

- Get File/Folder

- Datei/Ordner verschieben

- Upload File

- Datei/Ordner freigeben

- For Each File/Folder

- Forward Mail

- Find Meeting Times

- Get Mail

- Move Mail

- Send Mail

- Reply to Mail

- Delete Mail

- Set Mail Categories

- Add Attachment

- Add Attendee

- Standort hinzufügen

- Termin erstellen

- Ereignis löschen

- Get Calendars

- Modify Event

- RSVP

- Search Events

- Create Group

- Gruppe löschen

- Get Group

- List Groups

- Create Bucket

- Delete Bucket

- List Buckets

- List Bucket Tasks

- Create Plan

- Get Plan

- List Plans

- Create Task

- Delete Task

- Get Task

- List Tasks

- Update Task

- For Each List

- Get List Info

- For Each List Item

- Delete List Item

- Add List Items

- Listenelement aktualisieren

- Get List Items

- Fehlerbehebung bei der Authentifizierung

- AADSTS50011: Umleitungs-URI stimmt nicht überein

- AADSTS50076: Verwenden der Multifaktor-Authentifizierung

- AADSTS50079: Der Benutzer ist für die Verwendung der Multifaktor-Authentifizierung erforderlich

- AADSTS500113: Für die Anwendung wurde keine Antwortadresse registriert

- AADSTS900971: Keine Antwortadresse angegeben

- AADSTS65001: Der Benutzer oder Administrator hat der Verwendung der Anwendung nicht zugestimmt

- AADSTS65004: Der Benutzer hat die Zustimmung zum Zugriff auf die App nicht gegeben

- AADSTS7000218: Der Anforderungstext muss den folgenden Parameter enthalten: client_assertion oder client_secret

- AADSTS700025: Der Client ist öffentlich, daher sollten weder „client_assertion“ noch „client_secret“ angezeigt werden

- AADSTS70002: InvalidClient – Fehler beim Validieren der Anmeldeinformationen

- AADSTS7000215: Ungültiger geheimer Clientschlüssel angegeben

- AADSTS50055: Das Kennwort ist abgelaufen

- AADSTS700082: Das Aktualisierungstoken ist aufgrund von Inaktivität abgelaufen

- AADSTS50194: Die Anwendung ist nicht als Anwendung mit mehreren Mandanten konfiguriert

- AADSTS53003: Der Zugriff wurde durch Richtlinien für bedingten Zugriff blockiert

- Fehlerbehebung für E-Mails

- Fehlerbehebung für Kalender

- Fehlerbehebung für Dateien

- Fehlerbehebung bei Blättern

- Präsentationen

- Versionshinweise

- Über das Präsentations-Aktivitätspaket

- Projektkompatibilität

- PowerPoint-Vertraulichkeitsbeschriftung hinzufügen oder aktualisieren

- Add Data Table to Slide

- Add File to Slide

- Bild oder Video zur Folie hinzufügen

- Add New Slide

- Add Text to Slide

- Copy Paste Slide

- Erstellen Sie ein neues PowerPoint-Dokument

- Delete Slide

- Folieninhalt formatieren (Format Slide Content)

- Powerpoint-Vertraulichkeitsbeschriftung abrufen

- Element in Folie kopieren (Paste Item into Slide)

- Replace Text in Presentation

- Run Presentation Macro

- Save PowerPoint File As

- Save Presentation as PDF

- Use PowerPoint Presentation

- Word

- Versionshinweise

- Über das Word-Aktivitätspaket

- Projektkompatibilität

- Word Application Scope / Use Word File

- Add or Update Word Sensitivity Label

- Add Hyperlink to Document

- Bild hinzufügen (Add Image)

- Text anhängen (Append Text)

- Neues Dokument erstellen

- Get Word Sensitivity Label

- Insert DataTable in Document

- Paste Chart/Picture into Document

- Text lesen (Read Text)

- Bild ersetzen (Replace Picture)

- Replace Text in Document

- Save Document As

- Save Document as PDF

- Lesezeicheninhalt setzen (Set Bookmark Content)

- Inhaltseigenschaft festlegen

Produktivitätsaktivitäten

Einrichtung der OAuth-Anwendung

In diesem Abschnitt wird erläutert, wie Sie die OAuth-Anwendung einrichten, unabhängig vom verwendeten Authentifizierungstyp, egal ob es sich um ein interaktives Token, eine integrierte Windows-Authentifizierung, Benutzername und Kennwort, Anwendungs-ID und Geheimschlüssel oder Anwendungs-ID und Zertifikat handelt.

Sie können entweder die standardmäßige öffentliche UiPath-App (OAuthApplication = UiPath) verwenden oder Ihre eigene Azure-App registrieren und verwenden (OAuthApplication = Custom):

- Registrierung der öffentlichen UiPath-App: Der Vorteil der Verwendung der öffentlichen UiPath-App besteht darin, dass Sie die Anwendung nicht konfigurieren oder verwalten müssen.

UiPath speichert keine Benutzerdaten. Das Authentifizierungstoken wird nur auf Ihrer Maschine oder in Ihrem Orchestrator-Bucket gespeichert. Weitere Informationen finden Sie unter Registrierung der öffentlichen UiPath-App.

- Bring Your Own App (BYOA): Der Vorteil der Verwendung Ihrer eigenen Anwendung besteht darin, dass Sie Berechtigungen in Ihrer Organisation detaillierter verwalten, anpassen und zuweisen können. Weitere Informationen finden Sie unter Benutzerdefinierte OAuth-Anwendungsregistrierung – Bring your own App (BYOA).

Registrierung der öffentlichen UiPath App

Die öffentliche UiPath App wird mit den folgenden Informationen registriert:

- Name: UiPathStudioO365App

- Client-ID:

f2f43f65-16a6-4319-91b6-d2a342a88744 - Scopes: Calendars.Read, Calendars.Read.Shared, Calendars.ReadWrite, Calendars.ReadWrite.Shared, Chat.ReadWrite, Email, EWS.AccessAsUser.All, Files.Read, Files.Read.All, Files.ReadWrite, Files. ReadWrite.All, Group.Read.All, Group.ReadWrite.All, Mail.Read, Mail.Read.Shared, Mail.ReadWrite, Mail.ReadWrite.Shared, Mail.Send, Mail.Send.Shared, offline_access, openid, Presence.Read, Presence.Read.All, Profil, Sites.Read.All, Sites.ReadWrite.All, User.Read, User.Read.All.

Benutzerdefinierte OAuth-Anwendungsregistrierung – Bringen Sie Ihre eigene App mit (BYoa)

In diesem Abschnitt wird erläutert, wie Sie eine Anwendung für die Microsoft 365 Scope -Verbindungen erstellen.

Überblick

Um die klassischen Microsoft 365 Aktivitäten zu aktivieren, muss Ihre Anwendung:

- in die Microsoft Identity-Plattform integriert werden.

- die richtigen Microsoft Graph API-Berechtigungen zugewiesen haben.

Nachdem Sie Ihre Microsoft 365-Anwendung registriert haben, weist Microsoft Entra ID eine eindeutige Anwendungs-ID (Client-ID) zu, die Sie in der Aktivität Microsoft 365 Scope zusammen mit den Diensten eingeben, denen Sie Berechtigungen zugewiesen haben, also Dateien, E-Mails und Kalender.

Registrieren Ihrer eigenen Anwendung (BYOA)

Dieser Prozess wird in der Microsoft-Dokumentation unter Schnellstart: Registrieren einer Anwendung bei der Microsoft Identity-Plattform ausführlich beschrieben. Die Microsoft-Benutzeroberfläche kann sich jedoch geändert haben, seit diese Schritte zum ersten Mal dokumentiert wurden.

- Melden Sie sich mit Ihrem persönlichen, geschäftlichen oder schulischen Microsoft 365-Konto beim Azure-Portal an.

- Wählen Sie Microsoft Entra ID aus.

- Wählen Sie die Schaltfläche Hinzufügen und dann in der Dropdownliste App-Registrierung aus.

- Füllen Sie auf der Seite Registrieren einer Anwendung die folgenden Felder aus: Name, Unterstützte Kontotypen und Umleitungs-URI ( optional).

- Geben Sie im Feld Name einen Namen für Ihre Anwendung ein.

- Wählen Sie unter Unterstützte Kontotypen die Option aus, die für Sie gilt:

- Nur Konten in diesem Organisationsverzeichnis (Nur UiPath – Einzelner Mandant) – Verwenden Sie diese Option, wenn Ihre Zielgruppe intern in Ihrer Organisation ist. Dies stellt eine Anwendung mit einem einzelnen Mandanten dar.

- Konten in beliebigen Organisationsverzeichnissen (Beliebiger Microsoft Entra ID-Mandant – Multitenant) – Verwenden Sie diese Option, wenn Ihre Zielgruppe aus Geschäfts- oder Bildungskunden besteht. Dies stellt eine Anwendung mit mehreren Mandanten dar.

- Konten in beliebigen Organisationsverzeichnissen (Beliebiger Microsoft Entra ID-Mandant – Multitenant) und persönliche Microsoft-Konten (z. B. Skype, Xbox) – verwenden Sie diese Option, um die unterschiedlichsten Microsoft-Identitäten anzuvisieren. Dies stellt eine Anwendung mit mehreren Mandanten dar.

- Nur persönliche Microsoft-Konten Weitere Informationen darüber, welche Option ausgewählt werden soll, finden Sie unter Wer kann sich bei Ihrer App anmelden?

- Geben Sie unter Umleitungs-URI ( optional) eine URI-Adresse ein, falls zutreffend. Die Microsoft Authentifizierungsbibliothek (MSAL.NET) verwendet einen Standard-Umleitungs-URI:

https://login.microsoftonline.com/common/oauth2/nativeclient. Dieser Wert funktioniert wahrscheinlich für Sie, wenn Sie den Authentifizierungstyp „Interaktives Token“ verwenden.- Ihre Auswahl hängt vom Authentifizierungstyp ab. Weitere Informationen finden Sie unter So stellen Sie eine Verbindung mit Microsoft 365-Aktivitäten her).

- Im vorliegenden Beispiel unterstützt die Organisation die Authentifizierung mehrerer Mandanten und kann nur den Authentifizierungstyp Interaktives Token verwenden, der einen Umleitungs-URI erfordert.

- Wenn Sie das interaktive Token und den standardmäßigen Microsoft-Umleitungs-URI verwenden, müssen Sie eine Plattform vom Typ Mobil- und Desktopanwendungen hinzufügen. Weitere Informationen finden Sie unter Konfigurieren der Plattformeinstellungen in der Microsoft-Dokumentation.

- Wenn Ihr Authentifizierungstyp Integrierte Windows-Authentifizierung (IWA) oder Benutzername und Kennwort ist, müssen Sie keinen Umleitungs-URI für Ihre Anwendung registrieren. Diese Flows machen eine Runde zum Endpunkt der Microsoft Identity Platform v2.0 und Ihre Anwendung wird nicht über eine bestimmte URI aufgerufen.

- Wenn Sie mit Microsoft 365 in einem UiPath Studio-Projekt arbeiten, das auf .NET 5.0 abzielt, fügen Sie

http://localhostzum Umleitungs-URI der Anwendungen hinzu, die Sie besitzen. Weitere Informationen finden Sie unter Desktop-App-Registrierung in der Dokumentation zur Microsoft Identity Platform.

- Wählen Sie Registrieren aus, die Sie zur Übersichtsseite Ihrer registrierten Anwendung umleitet.

Um die Anwendungskonfiguration abzuschließen, müssen Sie ihr auch API-Berechtigungen hinzufügen.

Dieses Setup ist nur ein Beispiel. Daher können Sie basierend auf den Richtlinien Ihrer Organisation Auswahlen treffen.

API-Berechtigungen hinzufügen

- Die interaktive Tokenauthentifizierung verwendet delegierte Berechtigungen.

- Berechtigungen können je nach Aktivität variieren, da jede Aktivität die Berechtigungen enthält, die sie für ihre spezifischen Funktionen benötigt.

Nachdem Sie Ihre Anwendung registriert haben, fügen Sie die erforderlichen API-Berechtigungen wie folgt hinzu:

-

Wechseln Sie im Azure-Portal zu Ihrer registrierten Anwendung.

-

Erweitern Sie die Option Verwalten und wählen Sie API-Berechtigungen aus .

-

Wählen Sie Berechtigung hinzufügen aus, wodurch der Seitenbereich API-Berechtigungen anfordern geöffnet wird.

-

Wählen Sie Microsoft Graph unter der Registerkarte Microsoft-APIs aus.

-

Wählen Sie Delegierte Berechtigungen aus, um die Liste der Berechtigungen anzuzeigen.

Hinweis:- Delegierte Berechtigungen werden mit interaktiven Token verwendet.

- Anwendungsberechtigungen werden mit Anwendungs-ID und Geheimschlüssel verwendet.

Weitere Informationen zu den Berechtigungstypen finden Sie unter Konfigurieren einer Clientanwendung für den Zugriff auf Web-APIs in der Microsoft Azure-Dokumentation.

-

Verwenden Sie die Suchleiste oder scrollen Sie in der Liste nach unten und wählen Sie die folgenden Berechtigungen aus:

Hinweis:- Berechtigungen können je nach Aktivität variieren, da jede Aktivität die Berechtigungen enthält, die sie für ihre spezifischen Funktionen benötigt.

- Diese Berechtigungen sind nicht alle obligatorisch. Die folgende Liste stellt den vollständigen Satz von Berechtigungen dar, die für die Ausführung aller Microsoft 365 -Aktivitäten erforderlich sind. Sie können Berechtigungen abhängig von Ihrem speziellen Anwendungsfall einschränken. Sehen Sie sichdie Dokumentationsseiten der Aktivitäten an, um zu erfahren, welche Berechtigungen sie benötigen.

- Kalender

- Kalender.Lesen

- Calendars.ReadWrite

- Dateien

- Files.Read

- Files.Read.All

- Files.ReadWrite

- Files.ReadWrite.All

- Websites

- Sites.Read.All

- Sites.ReadWrite.All

- E-Mail (Mail)

- Mail.Read

- Mail.ReadWrite

- Mail.Send

- Benutzer

- User.Read

- Freigegeben – Scopes, die für den Zugriff auf Ressourcen erforderlich sind, die für den Benutzer freigegeben wurden, aber nicht im Besitz von ihm sind.

- Mail.Read.Shared

- Mail.ReadWrite.Shared

- Mail.Send.Shared

- Calendars.Read.Shared

- Calendars.ReadWrite.Shared

-

Wählen Sie Berechtigungen hinzufügen aus, um zu Ihrer Liste der API-Berechtigungen zurückzukehren.

8. Stellen Sie sicher, dass Ihre API-Berechtigungen die hinzugefügten Berechtigungen für Kalender, Dateien, Benutzer und E-Mails enthalten.

8. Stellen Sie sicher, dass Ihre API-Berechtigungen die hinzugefügten Berechtigungen für Kalender, Dateien, Benutzer und E-Mails enthalten.

Beschränken Sie eine Anwendung auf bestimmte Websites

Wenn Sie steuern möchten, auf welche Websites Ihre Anwendung zugreifen kann, gehen Sie wie folgt vor:

Weisen Sie Ihrer Anwendung zuerst die Berechtigung Sites.Selected zu:

- Wechseln Sie im Azure-Portal zu Ihrer registrierten Anwendung.

- Erweitern Sie die Option Verwalten und wählen Sie API-Berechtigungen aus .

- Wählen Sie Berechtigung hinzufügen aus, wodurch der Seitenbereich API-Berechtigungen anfordern geöffnet wird.

- Wählen Sie auf der Registerkarte Microsoft-APIs die Option Microsoft Graph aus.

- Wählen Sie Anwendungsberechtigungen aus.

- Suchen Sie nach Sites und erweitern Sie das Dropdownmenü Sites , um alle verfügbaren Site-Berechtigungen anzuzeigen.

- Fügen Sie ein Häkchen neben der Berechtigung Sites.Selected hinzu und wählen Sie dann Berechtigung hinzufügen aus.

Erlauben Sie der Anwendung dann mithilfe von APIs den Zugriff auf eine bestimmte Website:

- Wechseln Sie zum Microsoft Graph-Explorer.

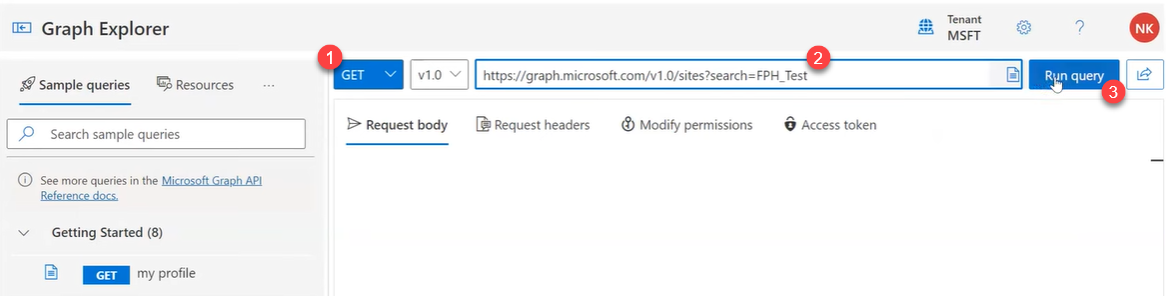

- Erstellen Sie eine API vom Typ GET. Zum Beispiel

https://graph.microsoft.com/v1.0/sites?search=FPH_Test, wobeiFPH_Testder Name einer SharePoint-Website ist.

Abbildung 1. Microsoft Graph Explorer-Seite mit der GET-API

- Wählen Sie Abfrage ausführen aus.

- Kopieren Sie die Site-ID

6c964666-500d-48e6-9ca6-84acee41c5b9,f955b6bc-9d48-4155-b1f5-e722d5cea1b5aus dem Antworttext und fügen Sie sie zur späteren Verwendung in ein Dokument ein.

Abbildung 2. Der GET-API-Antworttext im Microsoft Graph Explorer

-

Um der Anwendung den Zugriff auf diese Website zu ermöglichen, erstellen Sie eine weitere API, diesmal vom Typ POST. Zum Beispiel

https://graph/microsoft.com/v1.0/sites/0yxd4.sharepoint.com,6c964666-500d-48e6-9ca6-84acee41c5b9,f955b6bc-9d48-4155-b1f5-e722d5cea1b5/permissions, wobei6c964666-500d-48e6-9ca6-84acee41c5b9,f955b6bc-9d48-4155-b1f5-e722d5cea1b5die Site-ID ist. -

Da es sich um eine POST-API handelt, geben Sie die Nutzlastdaten im JSON-Format in den Anforderungstext ein . Zum Beispiel:

{ "roles": [ "write" ], "grantedToIdentities": [ { "application": { "id": "14dbd4c1-9ebf-47e8-c3f75bffed2d", "displayName": "BOYA_Nisarg" } } ] }{ "roles": [ "write" ], "grantedToIdentities": [ { "application": { "id": "14dbd4c1-9ebf-47e8-c3f75bffed2d", "displayName": "BOYA_Nisarg" } } ] }Hinweis:- Stellen Sie sicher, dass die Nutzlast den Anwendungsnamen und die ID enthält.

- Sie finden die App-ID, wenn Sie in Azure auf die Anwendung zugreifen, unter Übersicht.

-

Wählen Sie Abfrage ausführen aus. Wenn die Abfrage erfolgreich ausgeführt wurde, wird die Meldung Erstellt – 201 angezeigt.

Um zu überprüfen, welche Anwendungen auf bestimmte Sites zugreifen können, ändern Sie die API von POST in GET, entfernen Sie die Nutzlast, behalten Sie dieselbe API bei und führen Sie die Abfrage aus. Im Antworttext finden Sie alle Anwendungen, die auf diese bestimmte Website zugreifen können.