- 基本情報

- ベスト プラクティス

- テナント

- リソース カタログ サービス

- フォルダー コンテキスト

- 自動化

- プロセス

- ジョブ

- トリガー

- ログ

- 監視

- キュー

- アセット

- ストレージ バケット

- Orchestrator のテスト

- その他の構成

- Integrations

- ホストの管理

- 組織管理者

- トラブルシューティング

Orchestrator ユーザー ガイド

Orchestrator は、SAML 2.0 標準を使用する任意の ID プロバイダー (IdP) に接続できます。ここでは、SAML 連携の設定例をいくつか示して、全体的なプロセスについて説明します。

既知の制限事項

- ID プロバイダーからの暗号化された SAML アサーションはサポートされていません。

- ID プロバイダーからユーザーおよびグループを検索することはできません。 検索できるのは、プロビジョニングされたディレクトリ ユーザーのみです。

- [SAML SSO の構成] ページに、誤った アサーション コンシューマー サービス URLが表示されます。回避 策: この問題を解決するには、パーティション ID を含めずに IdP の [アサーション コンシューマー サービス URL ] を設定します。たとえば、元の URL:

https://{your-domain}/91483651-d8d6-4673-bd3f-54b0f7dc513a/identity_/Saml2/Acsは次のようになりますhttps://{your-domain}/identity_/Saml2/Acs注:この回避策には、次の 2 つの注意点があります。

- IdP によって開始されるログイン フローは期待どおりに動作しません。

- この問題は v2023.4 で修正されています。2023.4 以降のバージョンにアップグレードする際には、アサーション コンシューマー サービス URL がパーティション ID を含めるように変更をする必要があります。

前提条件

SAML 連携を設定するには、以下が必要です。

- Orchestrator とサードパーティ ID プロバイダーの、両方の管理者権限。 ID プロバイダーの管理者権限がない場合は、管理者とともに設定プロセスを完了できます。

- UiPath® Studio および UiPath Assistant のバージョン 2020.10.3 以降 ( 推奨されるデプロイを使用するよう設定できるようにするため)。

注:

現在、認証に Azure Active Directory との連携を使用している場合は、より豊富な機能を使用できる AAD との連携をそのまま維持することをお勧めします。 AAD との連携から切り替える場合は、アクセス スキーマを完全に再作成しなくても済むように、ディレクトリ グループを使用して行われたロール割り当てを、ディレクトリ アカウントへのロールの直接割り当てに、手動で置き換える必要があります。

手順 1: 非アクティブなユーザー アカウントをクリーンアップする

組織でメール アドレスを再利用している場合は、SAML 連携を設定する前に、非アクティブなユーザー アカウントをすべて削除することが重要です。

連携を有効化すると、Orchestrator に存在するローカル アカウントを、同じメール アドレスを使用する外部 ID プロバイダーのディレクトリ アカウントにリンクできます。このアカウントのリンクは、そのメール アドレスのディレクトリ アカウント ユーザーが初めてサインインしたときに作成されます。移行がシームレスに行われるように、ID プロバイダーの ID は、ローカル アカウントのすべてのロールを継承します。

そのため、Orchestrator に非アクティブなローカル アカウントが存在する場合、ローカル アカウントとディレクトリ アカウントが一致せず、意図せずに権限が昇格される可能性があります。

非アクティブなユーザー アカウントを削除するには、以下の手順を実行します。

-

Orchestrator に管理者としてログインします。

-

[管理] > [アカウントとグループ] > [ユーザー] タブに移動します。

-

[最終操作日] 列の列ヘッダーをクリックして、最終ログインの日付が最も古いユーザーが一番上に表示されるように、ユーザーを並べ替えます。

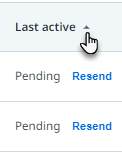

[最終操作日] 列には、ユーザーが最後に Orchestrator にログインした日付が表示されます。上の例のように、この列に [保留中] と表示された場合、ユーザーがログインしたことがないことを示します。この情報を使用して、非アクティブなユーザーを識別することができます。

-

行の端にある削除アイコンをクリックして、そのユーザーのローカル アカウントを削除します。

-

確認ダイアログの [削除] をクリックして、Orchestrator からアカウントを削除することを確認します。

ページからユーザー アカウントが削除されます。

- 操作を続行して、組織の非アクティブなユーザー アカウントをすべて削除します。

手順 2: SAML 連携を設定する

続いて、Orchestrator と ID プロバイダー (IdP) の両方を連携用に設定する必要があります。

手順 2.1: SAML サービス プロバイダーの詳細情報を取得する

- Orchestrator に管理者としてログインします。

- [管理] > [セキュリティ設定] > [認証設定] に移動します。

- [ユーザーは、SAML SSO を使用してサインインできます] を選択して、[設定] をクリックします。

情報ダイアログが開きます。

- ダイアログで、[続行] をクリックします。

次のページで、連携の概要が示されます。

- 右下の [次へ] をクリックして設定に進みます。

[全般設定] 手順の [IdP で構成するデータ] で、Orchestrator に接続するよう ID プロバイダーを設定するために必要な情報が示されます。

- [エンティティ ID] と [アサーション コンシューマー サービス URL] の値をコピーして保存します。これらは、次の手順で必要になります。

重要:

この連携をホスト レベルでも設定している場合は、ホストからのの値ではなく、組織レベルの アサーション コンシューマー サービス URL の値を使用していることを確認してください。

このブラウザー タブは、後で使用するために開いたままにします。

手順 2.2: ID プロバイダーを設定する

Orchestrator は、SAML 2.0 標準を使用する任意のサードパーティの ID プロバイダー (IdP) に接続できます。

設定は選択した IdP によって異なることがありますが、以下のプロバイダーについては設定を検証済みです。

- Okta

- PingOne

以下の設定手順を使用して、これらのプロバイダーとの連携を設定できます。

他の ID プロバイダーについては、それぞれの連携に関するドキュメントに従ってください。

A. Okta の設定例

このセクションの手順は、設定例を示すためのものです。このページに記載されていない IdP の設定について詳しくは、Okta のドキュメントをご覧ください。

- 別のブラウザー タブで、Okta の管理コンソールにログインします。

- [アプリケーション] > [アプリケーション] に移動します。[アプリ統合を作成] をクリックし、サインオン方法として [SAML 2.0] を選択します。

- [一般設定] ページで、連携しているアプリの名前として Orchestrator を指定します。

- [Configure SAML] ページの [General] セクションに、次のように入力します。

- シングル・サインオンURL: Orchestrator から取得したアサーション コンシューマー サービス URL の値を入力します。

- [Use this for Recipient URL and Destination URL] チェックボックスをオンにします。

- 対象URI: Orchestrator から取得したエンティティ ID の値を入力します。

- 名前 ID のフォーマット: [EmailAddress] を選択します。

- アプリケーションのユーザー名: [Email] を選択します。

- [属性ステートメント] に以下を追加します。

- Name (名前):

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - [名前のフォーマット] は [指定なし] のままにします。

- [値] を [

user.email] に設定するか、ユーザーの一意のメール アドレスを含むユーザー属性に設定します。 - 必要に応じて、他の属性マッピングを追加します。Orchestrator では、姓、名、役職、部門の各ユーザー属性もサポートしています。その後、この情報は Orchestrator に反映され、Automation Hub など他のサービスで利用できるようになります。

- Name (名前):

- [フィードバック] ページで、好みのオプションを選択します。

- [完了] をクリックします。

- [サインオン] タブの [設定] セクションの [セットアップ方法を表示] で、[Identity Provider metadata URL] の値をコピーし、後で使用するために保存します。

- Orchestrator 用の [アプリケーション] ページで、新たに作成したアプリケーションを選択します。

- [割り当て] タブで、[割り当て] > [ユーザーに割り当てる] を選択し、Orchestrator での SAML 認証の使用を許可するユーザーを選択します。

新たに追加されたユーザーが [People] (ユーザー) タブに表示されます。

B. PingOne の設定例

このセクションの手順は、設定例を示すためのものです。このページに記載されていない IdP の設定について詳しくは、PingOne のドキュメントをご覧ください。

- 別のブラウザー タブで、PingOne の管理コンソールにログインします。

- [Connections] > [Applications] に移動し、プラス記号のアイコン + をクリックします。

- [Web App] をクリックし、[SAML] に対して [Configure] をクリックします。

- [Create App Profile] ページで Orchestrator アプリの名前を指定します。

- [Configure SAML Connection] ページで [Manually Enter] を選択し、以下の詳細情報を入力します。

- ACS URLs: Orchestrator から取得したアサーション コンシューマー サービス URL の値を入力します。

- Entity ID: Orchestrator から取得したエンティティ ID の値を入力します。

- SLO binding: HTTP Redirect

- Assertion Validity Duration: 有効期間の秒数を入力します。

- [Save and Continue] をクリックします。

- [Map Attributes] ページで、メール アドレスを入力します。

- [+ Add Attribute] を選択します。

- [Application Attribute] に

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressと入力します。 - [Outgoing Value] を [Email Address] のアドレスに設定するか、ユーザーの一意のメール アドレスを含むユーザー属性に設定します。

- [Required] チェックボックスをオンにします。

- 必要に応じて、他の属性マッピングを追加します。Orchestrator では、姓、名、役職、部門の各ユーザー属性もサポートしています。その後、この情報は Orchestrator に反映され、Automation Hub など他のサービスで利用できるようになります。

- [Save and Close] をクリックします。

- Orchestrator アプリのトグルをクリックし、アプリケーションを有効化して、ユーザーがアクセスできるようにします。

- [Configuration] タブで、後で使用するために [IdP Metadata URL] の値をコピーして保存します。

手順 2.3: Orchestrator を構成する

ID プロバイダーを認識するサービス プロバイダーとして Orchestrator を有効化するには、以下の手順を実行します。

- Orchestrator の [SAML 構成] タブに戻ります。

- [全般設定] の手順の [IdP からのデータ] で、ID プロバイダーの構成時に取得したメタデータ URL を [メタデータ URL] フィールドに入力します。

- [データを取得] をクリックします。

完了すると、[サインオン URL]、[ID プロバイダーのエンティティ ID]、および [署名証明書] フィールドに IdP の情報が入力されます。

- 複数の証明書を手動で入力するには、新しい行文字で区切って [署名証明書] フィールドに貼り付けます。

図 1.

- 右下の [次へ] をクリックして、次の手順に進みます。

- [プロビジョニング設定] の [許可されているドメイン] セクションに、ユーザーのサインインを許可するドメインを入力します。設定済みの ID プロバイダーによってサポートされるすべてのドメインを入力します。

複数のドメインはコンマで区切ります。

- メール アドレスが一致するアカウントがリンクされることに同意するチェックボックスをオンにします。

- [ 属性マッピング ] セクションで、[ 名 ] と [ 姓 ] の属性を [表示名] にマッピングします。連携に必要な、その他の任意のマッピングも設定できます。

- 詳細情報も設定する場合は、右下の [次へ] をクリックして、最後の手順に進みます。

それ以外の場合は、[テストして保存] をクリックして連携の設定を終了し、このセクションの残りの手順はスキップします。

- [詳細設定] ページで、必要に応じてオプションを設定します。

- 未承諾の認証応答を許可: IdP ダッシュボードから Orchestrator に移動できるようにする場合は有効化します。

- SAML バインドの種類: [HTTP リダイレクト] では、HTTP ユーザー エージェントを介し、URL パラメーターを使用して通信するように、SAML を設定します。

- サービス証明書の使用方法: 任意のオプションを選択します。

- [テストして保存] をクリックして、連携の設定を終了します。

手順 2.4: 連携が実行中であることを確認する

SAML SSO 連携が正しく機能していることを確認するには、以下の手順を実行します。

- シークレット ブラウザー ウィンドウを開きます。

- Orchestrator URL に移動します。

- 以下を確認します。

- SAML ID プロバイダーでサインインを求められるか。

- 正常にサインインできるか。

- 既存のユーザー アカウントと一致するメール アドレスでサインインしている場合、適切な権限を持っているか。

手順 2.5.プロビジョニング ルールを設定する (任意)

管理者は、サインインを介して IdP によって指定される属性名と値のペアを使用して、既存の UiPath グループにユーザーを自動的に追加する Just-In-Time プロビジョニング ルールを設定できます。グループを活用することでユーザーは、サインイン時に適切なライセンスとロールとともに自動的にプロビジョニングされます。

Just-in-time プロビジョニング ルールは、ユーザーがサインインしたときに評価されます。ユーザー アカウントがルールの条件を満たしている場合、そのユーザー アカウントはルールに関連付けられたローカル グループに自動的に追加されます。

たとえば管理者は、これらの設定を使用して、Automation Users グループにユーザーを直接プロビジョニングするルールを設定できます。たとえば、 クレーム=group、 リレーションシップ =is、 値 =Automation Userです。

フェーズ 1. プロビジョニング グループを設定する

アカウントをグループに追加すると、そのアカウントは、グループに対して定義されたライセンス、ロール、ロボットの設定がある場合はそれらを継承します。

そのため、特定の種類のユーザーを念頭に置いてグループを設定した場合 (たとえば、オートメーションを作成する従業員やオートメーションをテストする従業員など)、IdP でそれらのアカウントを他の類似のアカウントと同じ方法で設定することで、その特定の種類に該当する新しい従業員をオンボーディングできます。

つまりグループを一度設定すれば、必要に応じてそのグループにアカウントを追加することで設定を複製できます。また、特定のユーザー グループの設定を変更する必要がある場合でも、グループを 1 回更新するだけでグループ内のすべてのアカウントに変更が適用されます。

To set up a group for a provisioning rule

- 新しいローカル グループを作成する 新しいグループを作成する代わりに、既存のグループのいずれかを使用することもできます。

- (任意かつ ユーザー ライセンス管理が必要)グループのユーザーがユーザー ライセンスを必要とする場合は、グループにライセンスの割り当てルールを設定します。既存のグループを使用している場合は、グループのライセンス割り当てを確認し、適切なライセンスが割り当てられていることを確認します。割り当てが適切でない場合は、割り当てを変更するか、新しいグループを作成します。

- テナント ロールを割り当て、必要に応じてグループのロボットの設定を完了します。「 ロールをグループに割り当てる」をご覧ください。既存のグループを使用している場合は、グループに現在割り当てられ ているロールを確認して 、グループに追加するユーザーの種類に適切なロールが割り当てられていることを確認します。適切なロールが割り当てられていない場合は、グループに割り当てられた ロールを編集する か、新しいグループを作成します。

- 必要に応じて、グループをフォルダーに追加し、フォルダー ロールを割り当てます。「 フォルダーへのアクセス権を管理する」をご覧ください。

これで、このグループをプロビジョニング ルールで使用できます。

フェーズ 2. グループのプロビジョニング ルールを作成する

SAML プロビジョニング ルールに関連付けられた要求を SAML アプリケーションで設定し、SAML ペイロードに送信されるようにします。

SAML 連携の設定後かつグループの設定後に以下の手順を実行します。

-

[管理] > [セキュリティ設定] > [認証設定] に移動します。

-

[SAML SSO] オプション下の [プロビジョニング ルールを表示] をクリックします。

[SAML SSO プロビジョニング ルール] ページが開き、既存のルールが表示されます。

-

ページの右上隅にある [ルールを追加] をクリックします。 [新しいルールを追加] ページが開きます。

-

[基本情報] の下の [ルール名] フィールドに入力します。必要に応じて [説明] フィールドにも入力します。

-

[条件] の下の [ルールを追加] をクリックします。 新しい条件のフィールド行が追加されます。これらのフィールドの組み合わせで、アカウントがグループに追加されるためにサインイン時に満たす必要がある条件を定義します (グループは後で選択)。

-

[クレーム] フィールドに、IdP に表示されるとおりにクレームの名前を入力します。

-

[リレーションシップ] リストから、クレームと値がどのような条件の組み合わせになるか選択します。次のオプションが利用可能です。

Relationship 条件の要件 例 次の値に等しい 完全一致、大文字と小文字が区別される Department is RPAでは、Departmentクレームの値がRPAである必要があります。たとえば、値がRPADevの場合、この条件は満たされません。このリレーションシップは複数の値を持つクレームに対して機能します。たとえば、administrator値とdeveloper値がGroupクレームの下で送信される場合、Group is administratorは有効なリレーションシップです。次の値に等しくない 指定された値以外、大文字と小文字が区別される Department is not ctrの場合、値がctrでない限りDepartmentすべてのアカウントがグループに追加されます。部門がCtrまたはelectrの場合、条件は満たされます。次の値を含む 値を含む、完全一致を必要としない、大文字と小文字が区別される Department contains RPA、Departmentクレームの値にRPAを含める必要があります。たとえば、値がRPADev、xRPAx、またはNewRPAの場合に条件が満たされます。次の値を含まない 値を含まない、完全一致を必要としない、大文字と小文字が区別される Department not contains ctrでは、Department値にctrが含まれていない限り、すべてのアカウントがグループに追加されます。たとえば、部署がctrまたはelectrしているアカウントは、グループに追加されません。次の値に等しい (大文字と小文字を区別しない) 完全一致、大文字と小文字が区別されない Department is case insensitive RPAでは、Departmentクレームの値をrpaにする必要があります。たとえば、値がrpaの場合、条件が満たされます。値がcrpaの場合、この条件は満たされません。次の値を含む (大文字と小文字を区別しない) 値を含む、完全一致を必要としない、大文字と小文字が区別されない Department contains case insensitive RPAでは、Departmentクレームの値に、大文字と小文字のRPAを含める必要があります。たとえば、値がrpa、cRPA、またはrpAの場合に条件が満たされます。 -

[値] フィールドに、条件を満たすために必要な値を入力します。

-

別の条件を追加する場合は、[ルールを追加] をクリックして新しい条件の行を追加します。

複数の条件を追加した場合、プロビジョニング ルールが適用されるには、すべての条件が満たされる必要があります。たとえば、 Department is RPA (部署 次に値に等しい RPA) と Title is Engineer (役職 次に等しい エンジニア) というルールを定義すると、RPA 部に所属し、かつ役職がエンジニアであるユーザーのみが指定したグループに追加されます。部署が RPA で、タイトルが QA であるアカウントは、グループに追加されません。

- [グループに割り当て] の下の [グループを追加] ボックスにグループ名を入力し、結果のリストからグループを選択します。必要に応じて、手順を繰り返してさらにグループを追加します。 条件が満たされると、ログイン時にこれらのグループにアカウントが自動的に追加されます。

- 右下の [保存] をクリックしてルールを追加します。

ルールが設定されている状態で、ユーザーがログインした際にそのアカウントがルールで指定した条件を満たしていると、そのアカウントがルールにアタッチされたプロビジョニング グループに追加され、使用できるようセットアップされます。

SAML 属性マッピング

SAML ディレクトリ統合を設定する場合、組織管理者は IdP のどの属性をシステム ユーザー属性にマッピングするかを定義できます。 その後、ユーザーが SAML ディレクトリ統合を介してログインすると、システムは ACS ペイロードに渡された要求を読み取り、その値を対応するシステム属性にマップします。

- IdP は、ACS ペイロードでこれらの要求を渡すように構成する必要があります。

- IdP で設定された属性名が、組織管理者ポータルの属性マッピング設定と一致していることを確認します。

たとえば、これが IdP のユーザー構造である場合、組織管理者は次の属性マッピング設定を設定して、この情報をシステム ユーザー オブジェクトに入力できます。

{

"displayname": "John Doe",

"fname": "John",

"lname": "Doe",

"jobtitle": "Hardware Engineer",

"dpt": "Engineering",

"city": "Phoenix"

}

{

"displayname": "John Doe",

"fname": "John",

"lname": "Doe",

"jobtitle": "Hardware Engineer",

"dpt": "Engineering",

"city": "Phoenix"

}

この組織のユーザーが SAML ディレクトリ連携を介してログインすると、ユーザー オブジェクトが更新され、この設定が反映されます。

{

"Display Name": "John Doe",

"First Name": "John",

"Last Name": "Doe",

"Job Title": "Hardware Engineer",

"Department": "Engineering",

"City": "Phoenix"

}

{

"Display Name": "John Doe",

"First Name": "John",

"Last Name": "Doe",

"Job Title": "Hardware Engineer",

"Department": "Engineering",

"City": "Phoenix"

}

手順 3: ユーザーを SAML SSO に移行する

権限を設定したら、既存のすべてのユーザーに、UiPath アカウントからサインアウトし、SAML SSO を使用してサインインしてもらうことをお勧めします。

SAML SSO を使用して Studio と Assistant にサインインするには、Assistant を以下のように設定する必要があります。

- Assistant で [設定] を開き、[Orchestrator への接続] タブを選択します。

- [サインアウト] をクリックします。

- 接続の種類として [サービス URL] を選択します。

- [サービス URL] フィールドに組織固有の URL を入力します。

URL は組織 ID を含んでいて、スラッシュで終わっている必要があります (例: https://OrchestratorURL/orgID/)。そうでないと、ユーザーが組織に属していないというメッセージが表示され、接続が失敗します。

- SAML SSO でサインインし直します。

ステップ4.権限とロボットを設定する

この手順は、連携を有効化したときに、以前に Orchestrator を使用したことがないため、Orchestrator でローカル アカウントが設定されていない新しいユーザーにのみ必要となります。

新しいユーザーは、(外部 IdP で使用された) メール アドレスによって Orchestrator グループに追加できます。ユーザーがグループに割り当てられるか、ユーザーがサインインすると、Orchestrator のすべてのサービスでユーザーを検索してロールを割り当てられるようになります。

手順 5: ローカル ユーザー アカウントの使用を中止する (任意)

すべてのユーザーが SAML SSO に移行し、新しいユーザーが設定されたら、管理者アカウント以外のすべてのローカル ユーザー アカウントを削除することをお勧めします。これにより、そのユーザーはローカル アカウントの資格情報でサインインできなくなり、SAML SSO でサインインしなければならなくなります。

ローカル アカウントの使用中止に関する考慮事項

SAML 連携に問題がある場合 (期限切れの証明書の更新など)、または別の認証オプションに切り替える場合は、Administrator ロールを持つローカル ユーザー アカウントの使用をお勧めします。

- 既知の制限事項

- 前提条件

- 手順 1: 非アクティブなユーザー アカウントをクリーンアップする

- 手順 2: SAML 連携を設定する

- 手順 2.1: SAML サービス プロバイダーの詳細情報を取得する

- 手順 2.2: ID プロバイダーを設定する

- 手順 2.3: Orchestrator を構成する

- 手順 2.4: 連携が実行中であることを確認する

- 手順 2.5.プロビジョニング ルールを設定する (任意)

- SAML 属性マッピング

- 手順 3: ユーザーを SAML SSO に移行する

- ステップ4.権限とロボットを設定する

- 手順 5: ローカル ユーザー アカウントの使用を中止する (任意)

- ローカル アカウントの使用中止に関する考慮事項