- Erste Schritte

- Best Practices

- Mandant

- Über den Kontext „Mandant“

- Suche nach Ressourcen in einem Mandanten

- Verwaltung von Robotern

- Verbindung von Robotern mit Orchestrator

- Speicherung von Roboterzugangsdaten in CyberArk

- Speichern der Kennwörter von Unattended-Robotern im Azure Key Vault (schreibgeschützt)

- Speichern der Anmeldeinformationen von Unattended-Robotern im HashiCorp Vault (schreibgeschützt)

- Speichern der Anmeldeinformationen von Unattended-Robotern im AWS Secrets Manager (schreibgeschützt)

- Löschen von getrennten und nicht reagierenden Unattended-Sitzungen

- Roboter-Authentifizierung

- Roboter-Authentifizierung mit Client-Anmeldeinformationen

- Konfigurieren von Automatisierungsfunktionen

- Solutions (Lösungen)

- Audit

- Einstellungen

- Cloud Robots

- Ausführen von Unattended-Automatisierungen mit Cloud Robot – VM

- Hochladen Ihres eigenen Image

- Wiederverwenden von benutzerdefinierten Maschinen-Images (für manuelle Pools)

- Zurücksetzen der Anmeldeinformationen für eine Maschine (für manuelle Pools)

- Überwachung

- Sicherheitsupdates

- Testversion anfordern

- Häufig gestellte Fragen

- Konfigurieren einer VPN für Cloud-Roboter

- Konfigurieren einer ExpressRoute-Verbindung

- Live-Streaming und Remotesteuerung

- Events

- Anzeigen und Zugreifen auf Benachrichtigungen

- Anzeigen und Zugreifen auf E-Mail-Benachrichtigungen

- Es werden nur ungelesene Benachrichtigungen angezeigt

- Alle Benachrichtigungen als gelesen markieren

- Alle Benachrichtigungen löschen

- Löschen von Benachrichtigungen

- Abonnieren von Ereignissen

- Abbestellen von Ereignissen

- Automation Suite-Roboter

- Ordnerkontext

- Prozesse

- Jobs

- Apps

- Auslöser

- Protokolle

- Überwachung

- Indizes

- Warteschlangen

- Assets

- Über Assets

- Verwalten von Assets in Orchestrator

- Verwalten von Assets in Studio

- Speichern von Assets im Azure Key Vault (schreibgeschützt)

- Speichern von Assets im HashiCorp Vault (schreibgeschützt)

- Speichern von Assets im AWS Secrets Manager (schreibgeschützt)

- Speichern von Assets in Google Secret Manager (schreibgeschützt)

- Verbindungen

- Geschäftsregeln

- Speicher-Buckets

- MCP-Server

- Testverfahren in Orchestrator

- Ressourcenkatalogdienst

- Integrationen

- Fehlersuche und ‑behebung

Orchestrator-Anleitung

Managing credential proxies

Sie können Proxys für Ihre eigenen benutzerdefinierten Anmeldeinformationsspeicher erstellen und verwalten, sodass Sie die Sicherheit Ihrer Anmeldeinformationen individuell steuern können.

Proxy-Typen

Sie können zwischen diesen beiden Typen wählen:

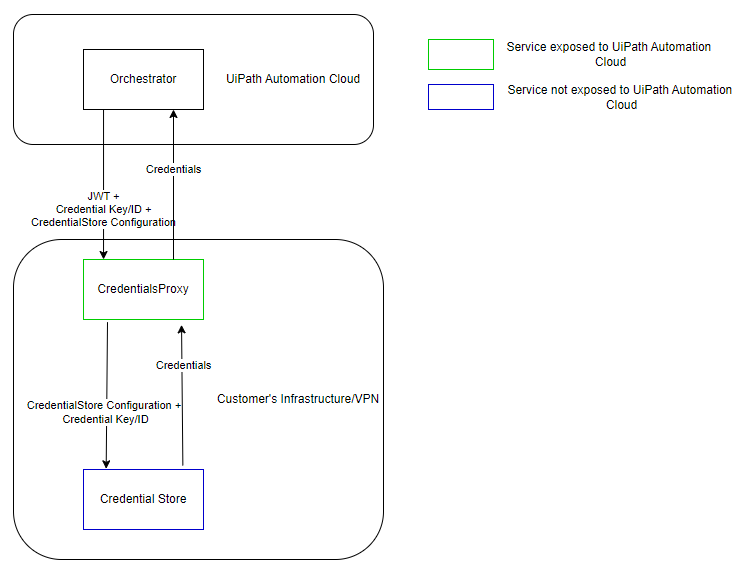

- Connected proxy (Managed by Orchestrator)

- when a robot requests credentials, Orchestrator retrieves them from the proxy and passes them on to the robot.

Figure 1. Connected proxy architecture

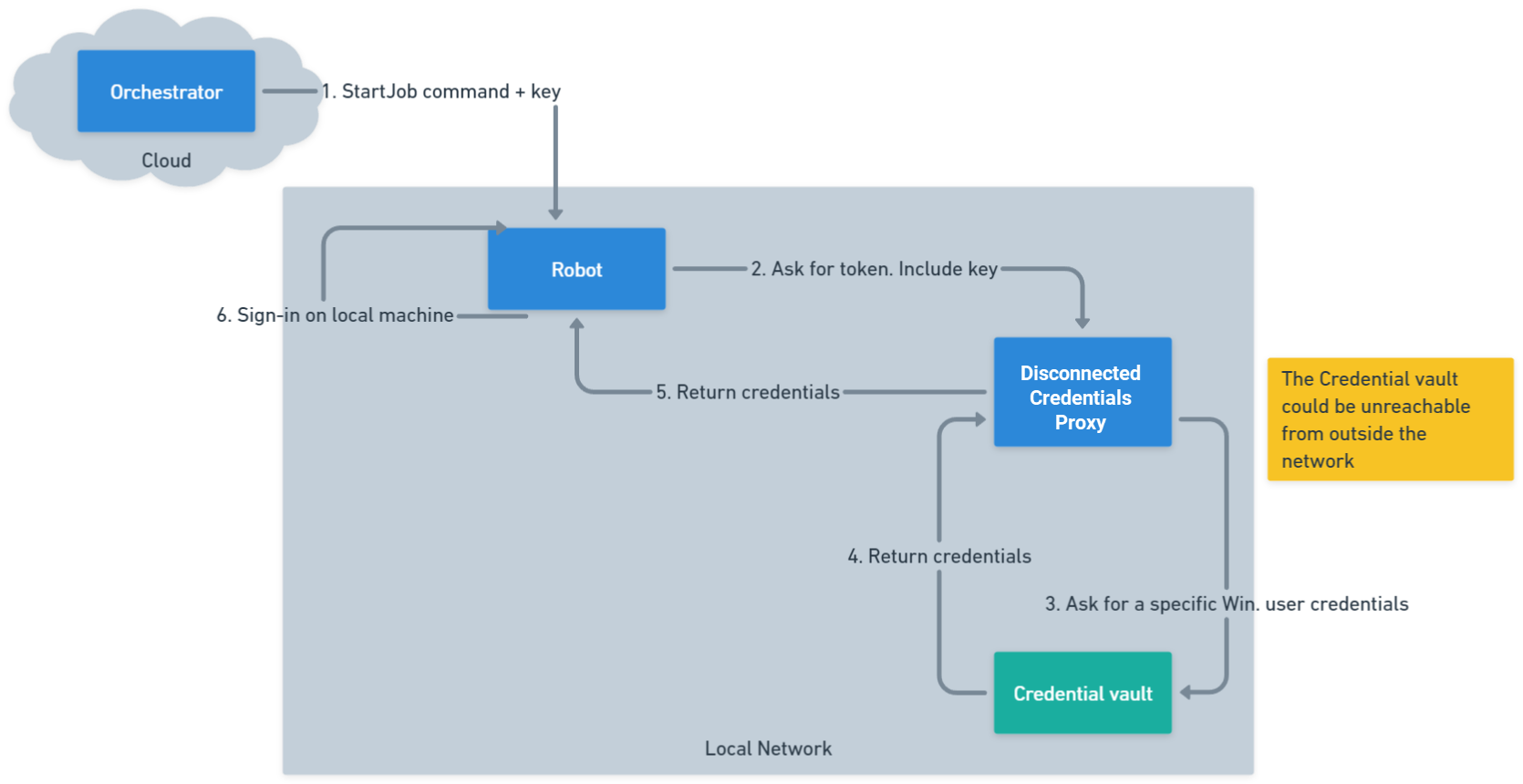

- Disconnected proxy (Managed by the proxy service) - when a robot requests credentials, they are retrieved directly from the proxy, without having to go through Orchestrator. This type is only compatible with Robots version 23.10+.

Figure 2. Disconnected proxy architecture

- The disconnected credentials proxy is only available if you are on the Enterprise - Advanced licensing plan.

- If you want to retrieve disconnected proxy credentials, you need to use the following minimum versions: 2.0.1 for the proxy, and 24.3 for the System Activities pack.

Getrennte Einrichtung

Der Credential Proxy des Orchestrators in der getrennten Form funktioniert mit einigen wesentlichen Unterschieden ähnlich wie die verbundene Konfiguration.

Geben Sie in der Datei appsettings.json an, dass der Proxy im getrennten Modus starten soll. Legen Sie dazu unter AppSettings den Parameter CredentialsProxyType auf den Wert Disconnected fest.

Dadurch wird der Proxy angewiesen, beim Start etwas anders zu verfahren und die Konfiguration seines sicheren Speichers aus der Datei appsettings.json zu lesen. Wenn der Parameter fehlt oder ein anderer Wert eingegeben ist, wird der Proxy im vernetzten Modus gestartet.

Geben Sie in der Datei appsettings.json an, dass der Proxy im getrennten Modus starten soll. Legen Sie dazu unter AppSettings den Parameter CredentialsProxyType auf den Wert Disconnected fest.

{

...

"AppSettings": {

...

"CredentialsProxyType": "Disconnected",

...

}

}

{

...

"AppSettings": {

...

"CredentialsProxyType": "Disconnected",

...

}

}

Dadurch wird der Proxy angewiesen, beim Start etwas anders zu verfahren und die Konfiguration des sicheren Speichers aus der Datei appsettings.json zu lesen. Wenn der Parameter fehlt oder ein anderer Wert eingegeben ist, wird der Proxy im vernetzten Modus gestartet.

Sichere Speicherkonfigurationen

Jeder Konfigurationseintrag muss Folgendes enthalten:

- Key: unique identifier used in Orchestrator when linking stores. This must be unique in the list of configurations

- Type: the type of secure store (such as Azure Key Vault, BeyondTrust, CyberArk, HashiCorp Vault, InMemory, and others).

- Context: the data needed by the Secure Store implementation, which varies depending on the store type.

Sehen Sie sich folgendes Beispiel für die Konfiguration eines sicheren Tresors an:

{

...

"AppSettings": {

...

"SecureStoreConfigurations": [

{

"Key": "SecureStoreKey1",

"Type": "AzureKeyVault (read only)",

"Context": {

"KeyVaultUri": "{someUri}",

"DirectoryId": "{someDirectoryId}",

"ClientId": "{someClientId}",

"ClientSecret": "{someClientSecret}"

}

},

{

"Key": "SecureStoreKey2",

"Type": "BeyondTrust Password Safe - Managed Accounts",

"Context": {

"Hostname": "{someHost}",

"APIRegistrationKey": "{someApiKey}",

"APIRunAsUsername": "{someApiUsername}",

"DefaultManagedSystemName": "",

"SystemAccountDelimiter": "/",

"ManagedAccountType": "system"

}

},

{

"Key": "InMemoryKey1",

"Type": "InMemorySecureStore",

"Context": {

}

}

]

...

}

}

{

...

"AppSettings": {

...

"SecureStoreConfigurations": [

{

"Key": "SecureStoreKey1",

"Type": "AzureKeyVault (read only)",

"Context": {

"KeyVaultUri": "{someUri}",

"DirectoryId": "{someDirectoryId}",

"ClientId": "{someClientId}",

"ClientSecret": "{someClientSecret}"

}

},

{

"Key": "SecureStoreKey2",

"Type": "BeyondTrust Password Safe - Managed Accounts",

"Context": {

"Hostname": "{someHost}",

"APIRegistrationKey": "{someApiKey}",

"APIRunAsUsername": "{someApiUsername}",

"DefaultManagedSystemName": "",

"SystemAccountDelimiter": "/",

"ManagedAccountType": "system"

}

},

{

"Key": "InMemoryKey1",

"Type": "InMemorySecureStore",

"Context": {

}

}

]

...

}

}

The SecureStoreConfigurations parameter is an array of configurations so you can have as many configurations as you want. Multiple configurations of the same type are supported, as long as the Key values are unique.

Validierung beim Start

Wenn der Proxy im getrennten Modus ausgeführt wird, führt er beim Start eine Validierung durch:

- Er validiert, ob die erforderlichen Konfigurationen in

appsettings.jsonvorhanden sind. - Er überprüft, ob in

SecureStoreConfigurationskeine doppelten Schlüssel gefunden werden. - Er bestätigt, dass alle Werte

Typegültig sind. - Er validiert die Tresor-Konnektivität (ruft

ValidateContextAsyncfür jeden Tresor auf).

Einstellungen auf Proxyebene

Für einige sichere Tresore für Zugangsdaten ist eine Konfiguration auf Hostebene erforderlich, die in appsettings.Production.json wie folgt zu spezifizieren ist:

- CyberArk: settings like

CLIPasswordSDKExePath,UsePowerShellCLI, andAdditionalAllowedCharactersmust be defined underAppSettings.{ // ... "AppSettings": { "Plugins.SecureStores.CyberArk.CLIPasswordSDKExePath": "D:\\SomePath\\CLIPasswordSDK.exe", // ... } // ... }{ // ... "AppSettings": { "Plugins.SecureStores.CyberArk.CLIPasswordSDKExePath": "D:\\SomePath\\CLIPasswordSDK.exe", // ... } // ... } - CyberArkCCP: may require

Plugins.SecureStores.CyberArkCCP.KeyStorageFlags = "MachineKeySet".{ // ... "AppSettings": { "Plugins.SecureStores.CyberArkCCP.KeyStorageFlags": "MachineKeySet", // ... } // ... }{ // ... "AppSettings": { "Plugins.SecureStores.CyberArkCCP.KeyStorageFlags": "MachineKeySet", // ... } // ... }

Configuration test examples

Sehen Sie sich folgende Beispiele appsettings.Production.json aus der Praxis an.

Bevor Sie Änderungen an der Datei appsettings.Production.json vornehmen, stellen Sie sicher, dass Sie eine Sicherungskopie der Originaldatei erstellen.Auf diese Weise können Sie die ursprüngliche Konfiguration einfach wiederherstellen oder Änderungen vergleichen, wenn während der Einrichtung Probleme auftreten.

Beispiel 1: Basic

Konfiguration mit BeyondTrust und Azure Key Tresor:

{

"Jwt": {

"Keys": [

"<YourKey>"

]

},

"AppSettings": {

"CredentialsProxyType": "Disconnected",

"SecureStoreConfigurations": [

{

"Key": "SecureStoreKey3",

"Type": "BeyondTrust Password Safe - Team Passwords",

"Context": {

"Hostname": "<Hostname",

"APIRegistrationKey": "<APIRegistrationKey",

"APIRunAsUsername": "<Username>",

"FolderPathPrefix": "/", // default is "/", but it can be changed to anything

"FolderPasswordDelimiter": "/" // default is "/", but it can be changed to anything

}

}

]

}

}

{

"Jwt": {

"Keys": [

"<YourKey>"

]

},

"AppSettings": {

"CredentialsProxyType": "Disconnected",

"SecureStoreConfigurations": [

{

"Key": "SecureStoreKey3",

"Type": "BeyondTrust Password Safe - Team Passwords",

"Context": {

"Hostname": "<Hostname",

"APIRegistrationKey": "<APIRegistrationKey",

"APIRunAsUsername": "<Username>",

"FolderPathPrefix": "/", // default is "/", but it can be changed to anything

"FolderPasswordDelimiter": "/" // default is "/", but it can be changed to anything

}

}

]

}

}

Beispiel 2: Zusätzliche Protokolle und mehrere Konfigurationen

Enthält mehrere Tresore und eine erweiterte Protokollierung.

{

"Logging": {

"LogLevel": {

"Default": "Trace",

"Microsoft": "Warning",

"Microsoft.Hosting.Lifetime": "Information",

"Microsoft.AspNetCore.HttpLogging.HttpLoggingMiddleware": "Information"

}

},

"Jwt": {

"Keys": [ "<YourKey>" ]

},

"AppSettings": {

"Plugins.SecureStores": "UiPath.Orchestrator.CyberArk.dll;UiPath.Orchestrator.AzureKeyVault.SecureStore.dll;UiPath.Orchestrator.SecureStore.CyberArkCCP.dll;UiPath.Orchestrator.SecureStore.HashiCorpVault.dll;UiPath.Orchestrator.SecureStore.ThycoticSecretServer.dll;UiPath.Orchestrator.SecureStore.BeyondTrust.dll;UiPath.Orchestrator.SecureStore.AWSSecretsManager.dll",

"UseInMemorySecureStore": "true",

"CredentialsProxyType": "Disconnected",

"SecureStoreConfigurations": [

// AzureKeyVault owned by <username>; contact for more info

// Robot externalName: "<name>"

// The expected value of this secret is "<name>"

{

"Key": "SecureStoreKey1",

"Type": "AzureKeyVault (read only)",

"Context": {

"KeyVaultUri": "<VaultURL>",

"DirectoryId": "<DirectoryID>",

"ClientId": "<ClientID>",

"ClientSecret": "<ClientSecret>"

}

},

// In case this fails, check our internal documentation on checking if BeyondTrust is down

// <InternalDocsURL>

// Robot externalName: "<ExternalName>"

{

"Key": "SecureStoreKey2",

"Type": "BeyondTrust Password Safe - Managed Accounts",

"Context": {

"Hostname": "<Hostname>",

"APIRegistrationKey": "<APIRegistrationKey>",

"APIRunAsUsername": "<Username>",

"DefaultManagedSystemName": "",

"SystemAccountDelimiter": "/",

"ManagedAccountType": "system"

}

},

// In case this fails, check our internal documentation on checking if BeyondTrust is down

// <InternalDocsURL>

// Robot externalName: "<ExternalName>"

{

"Key": "SecureStoreKey3",

"Type": "BeyondTrust Password Safe - Team Passwords",

"Context": {

"Hostname": "<Hostname>",

"APIRegistrationKey": "<APIRegistrationKey>",

"APIRunAsUsername": "<Username>",

"FolderPathPrefix": "/", // default is "/", but it can be changed to anything

"FolderPasswordDelimiter": "/" // default is "/", but it can be changed to anything

}

},

{

// asset external name: Operating System-WinDomain

// password: <password>

"Key": "SecureStoreKey1",

"Type": "CyberArk Conjur Cloud (read only)",

"Context": {

"ServiceUrl": "<ServiceURL>",

"LoginName": "<LoginName>",

"ApiKey": "<APIKey>",

"VariableIdPrefix": "data/vault/Safe"

}

},

// Must have an empty context

// No values on startup; should add values using the endpoints before trying trying to get anything

{

"Key": "InMemoryKey1",

"Type": "InMemorySecureStore",

"Context": {

}

}

]

}

}

{

"Logging": {

"LogLevel": {

"Default": "Trace",

"Microsoft": "Warning",

"Microsoft.Hosting.Lifetime": "Information",

"Microsoft.AspNetCore.HttpLogging.HttpLoggingMiddleware": "Information"

}

},

"Jwt": {

"Keys": [ "<YourKey>" ]

},

"AppSettings": {

"Plugins.SecureStores": "UiPath.Orchestrator.CyberArk.dll;UiPath.Orchestrator.AzureKeyVault.SecureStore.dll;UiPath.Orchestrator.SecureStore.CyberArkCCP.dll;UiPath.Orchestrator.SecureStore.HashiCorpVault.dll;UiPath.Orchestrator.SecureStore.ThycoticSecretServer.dll;UiPath.Orchestrator.SecureStore.BeyondTrust.dll;UiPath.Orchestrator.SecureStore.AWSSecretsManager.dll",

"UseInMemorySecureStore": "true",

"CredentialsProxyType": "Disconnected",

"SecureStoreConfigurations": [

// AzureKeyVault owned by <username>; contact for more info

// Robot externalName: "<name>"

// The expected value of this secret is "<name>"

{

"Key": "SecureStoreKey1",

"Type": "AzureKeyVault (read only)",

"Context": {

"KeyVaultUri": "<VaultURL>",

"DirectoryId": "<DirectoryID>",

"ClientId": "<ClientID>",

"ClientSecret": "<ClientSecret>"

}

},

// In case this fails, check our internal documentation on checking if BeyondTrust is down

// <InternalDocsURL>

// Robot externalName: "<ExternalName>"

{

"Key": "SecureStoreKey2",

"Type": "BeyondTrust Password Safe - Managed Accounts",

"Context": {

"Hostname": "<Hostname>",

"APIRegistrationKey": "<APIRegistrationKey>",

"APIRunAsUsername": "<Username>",

"DefaultManagedSystemName": "",

"SystemAccountDelimiter": "/",

"ManagedAccountType": "system"

}

},

// In case this fails, check our internal documentation on checking if BeyondTrust is down

// <InternalDocsURL>

// Robot externalName: "<ExternalName>"

{

"Key": "SecureStoreKey3",

"Type": "BeyondTrust Password Safe - Team Passwords",

"Context": {

"Hostname": "<Hostname>",

"APIRegistrationKey": "<APIRegistrationKey>",

"APIRunAsUsername": "<Username>",

"FolderPathPrefix": "/", // default is "/", but it can be changed to anything

"FolderPasswordDelimiter": "/" // default is "/", but it can be changed to anything

}

},

{

// asset external name: Operating System-WinDomain

// password: <password>

"Key": "SecureStoreKey1",

"Type": "CyberArk Conjur Cloud (read only)",

"Context": {

"ServiceUrl": "<ServiceURL>",

"LoginName": "<LoginName>",

"ApiKey": "<APIKey>",

"VariableIdPrefix": "data/vault/Safe"

}

},

// Must have an empty context

// No values on startup; should add values using the endpoints before trying trying to get anything

{

"Key": "InMemoryKey1",

"Type": "InMemorySecureStore",

"Context": {

}

}

]

}

}

Beispiel 3: Benutzerdefinierter Protokollpfad und InMemoryStore

{

"NLog": {

"throwConfigExceptions": true,

"targets": {

"logfile": {

"type": "File",

"maxArchiveFiles": 180,

"fileName": "<FileName>",

"layout": "${longdate} ${logger} ${message}${onexception:${newline}${exception:maxInnerExceptionLevel=10:format=shortType,message,stacktrace:separator=*:innerExceptionSeparator=

}}"

}

},

"rules": [

{

"logger": "*",

"minLevel": "Information",

"writeTo": "logconsole,logfile,eventLog"

}

]

},

"Logging": {

"LogLevel": {

"Default": "Information",

"Microsoft.AspNetCore": "Warning"

}

},

"Jwt": {

"Keys": [

"<YourKey>"

]

},

"AppSettings": {

"Plugins.SecureStores": "UiPath.Orchestrator.CyberArk.dll;UiPath.Orchestrator.AzureKeyVault.SecureStore.dll;UiPath.Orchestrator.SecureStore.CyberArkCCP.dll;UiPath.Orchestrator.SecureStore.CyberArkConjur.dll;UiPath.Orchestrator.SecureStore.HashiCorpVault.dll;UiPath.Orchestrator.SecureStore.ThycoticSecretServer.dll;UiPath.Orchestrator.SecureStore.BeyondTrust.dll;UiPath.Orchestrator.SecureStore.AWSSecretsManager.dll",

"UseInMemorySecureStore": "true",

"CredentialsProxyType": "Disconnected",

"SecureStoreConfigurations": [

{

"Key": "InMemoryKey1",

"Type": "InMemorySecureStore",

"Context": {}

}

]

}

}

{

"NLog": {

"throwConfigExceptions": true,

"targets": {

"logfile": {

"type": "File",

"maxArchiveFiles": 180,

"fileName": "<FileName>",

"layout": "${longdate} ${logger} ${message}${onexception:${newline}${exception:maxInnerExceptionLevel=10:format=shortType,message,stacktrace:separator=*:innerExceptionSeparator=

}}"

}

},

"rules": [

{

"logger": "*",

"minLevel": "Information",

"writeTo": "logconsole,logfile,eventLog"

}

]

},

"Logging": {

"LogLevel": {

"Default": "Information",

"Microsoft.AspNetCore": "Warning"

}

},

"Jwt": {

"Keys": [

"<YourKey>"

]

},

"AppSettings": {

"Plugins.SecureStores": "UiPath.Orchestrator.CyberArk.dll;UiPath.Orchestrator.AzureKeyVault.SecureStore.dll;UiPath.Orchestrator.SecureStore.CyberArkCCP.dll;UiPath.Orchestrator.SecureStore.CyberArkConjur.dll;UiPath.Orchestrator.SecureStore.HashiCorpVault.dll;UiPath.Orchestrator.SecureStore.ThycoticSecretServer.dll;UiPath.Orchestrator.SecureStore.BeyondTrust.dll;UiPath.Orchestrator.SecureStore.AWSSecretsManager.dll",

"UseInMemorySecureStore": "true",

"CredentialsProxyType": "Disconnected",

"SecureStoreConfigurations": [

{

"Key": "InMemoryKey1",

"Type": "InMemorySecureStore",

"Context": {}

}

]

}

}

Erstellen eines Credentials Proxys

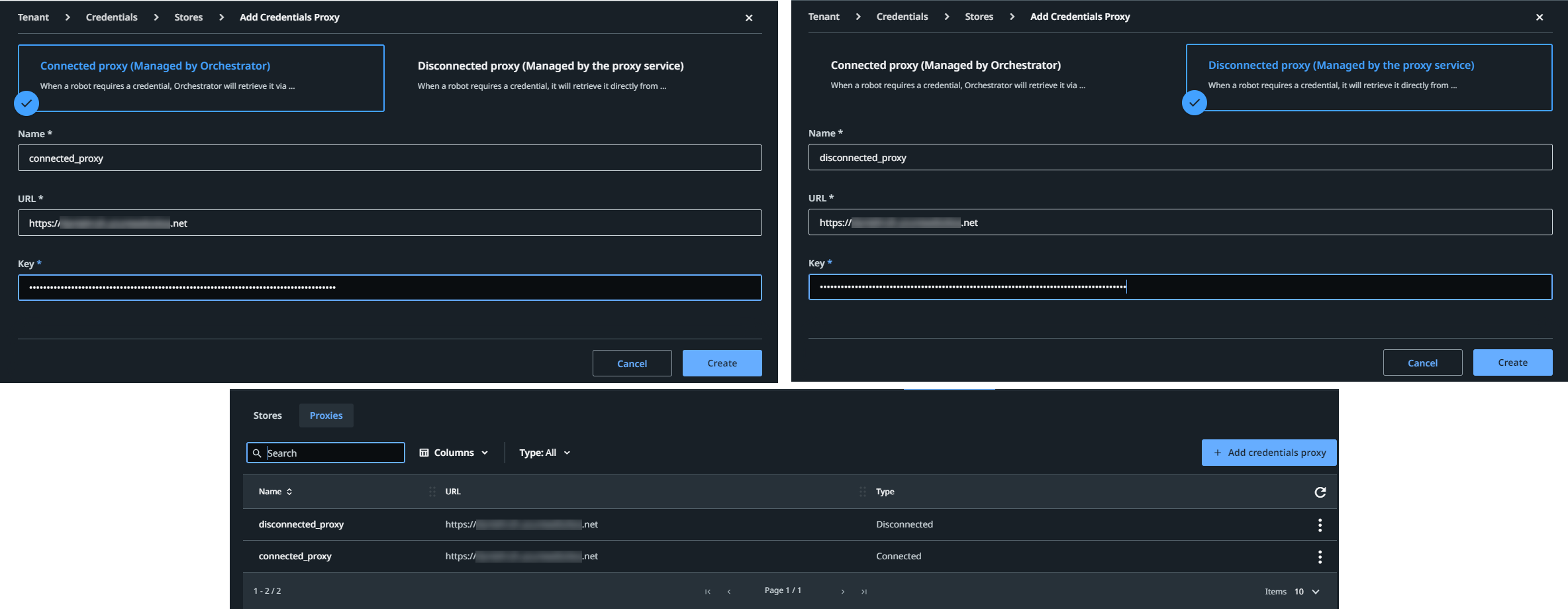

Once you have installed the Orchestrator Credentials Proxy, you can create a custom proxy, which holds your custom credential stores.

Figure 3. Add Credentials Proxy page

Führen Sie dazu die folgenden Schritte aus:

- At the tenant level, select Credentials > Proxies > Add Credentials Proxy. The Add Credentials Proxy window is displayed.

- Choose either Connected proxy (Managed by Orchestrator) or Disconnected proxy (Managed by the proxy service).

- Fügen Sie einen Namen für Ihren Proxy hinzu.

- Fügen Sie die URL der virtuellen Maschine hinzu, die im Orchestrator Credentials Proxy-Setup enthalten ist.

- Fügen Sie den Schlüssel hinzu.

Für den verbundenen Proxy ist dies, je nach Installationsmethode, entweder der geheime Schlüssel, der vom generiert wird oder der, den der Parameter Jwt:Keys enthält.

Für den getrennten Proxy muss dies ein Schlüssel sein, der bereits in einer der lokalen Konfigurationsdateien des getrennten Proxys vorhanden ist.

Die Informationen, die Sie in den Schritten 4 und 5 angeben, erstellen die Verknüpfung zwischen dem Orchestrator und der Installation, die Ihre benutzerdefinierten Plugins für den Anmeldeinformationsspeicher enthält.

- Wählen Sie Erstellen.

Sie können dann den gewünschten Store wie folgt hinzufügen:

- At the tenant level, select Credentials > Stores > Add credential store to add a credential store.

- From the Proxy list, select the proxy that you have just created.

- From the Type list, select the third party credential store defined by your plugin.

- Geben Sie den Konfigurationsschlüssel an, der mit dem in der lokalen Proxykonfigurationsdatei übereinstimmt.

Hinweis:

For disconnected setups, make sure that the keys used in Orchestrator match those defined in the proxy configuration file. For connected setups, Orchestrator manages the configurations automatically.

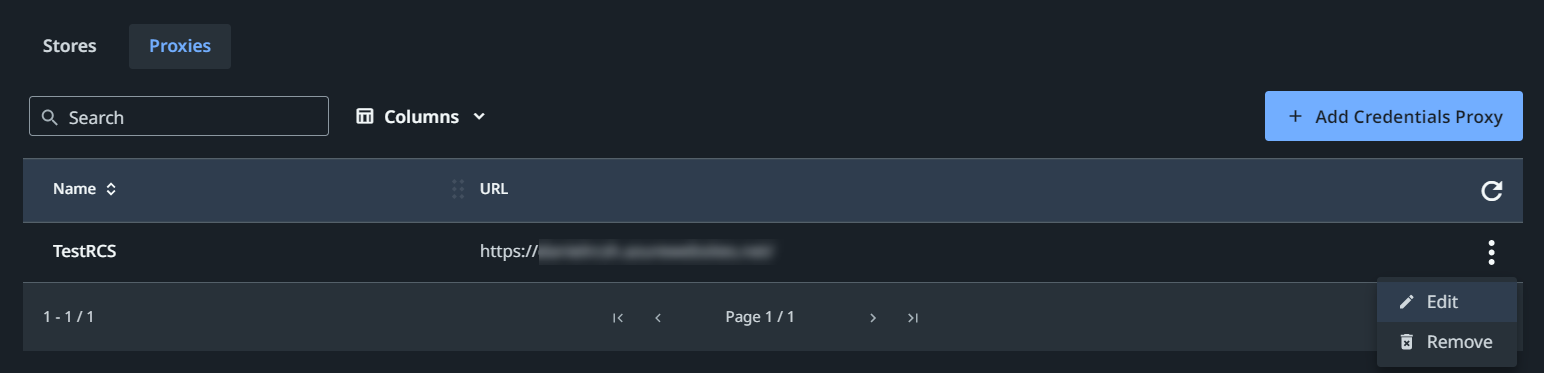

Editing a credentials proxy

To edit a proxy, click More Actions > Edit. The Edit Credentials Proxy page is displayed, allowing you to change the name, URL, or key as needed.

Löschen eines Credentials Proxys

To delete a proxy, select More Actions > Remove. If the selected proxy is in use, a warning dialog is displayed, listing the number of robots and assets that will be affected. Select Yes to confirm the removal or No to abort.

Figure 4. Proxies tab

- Proxy-Typen

- Getrennte Einrichtung

- Sichere Speicherkonfigurationen

- Validierung beim Start

- Einstellungen auf Proxyebene

- Beispiele für Konfigurationstests

- Beispiel 1: Basic

- Beispiel 2: Zusätzliche Protokolle und mehrere Konfigurationen

- Beispiel 3: Benutzerdefinierter Protokollpfad und InMemoryStore

- Erstellen eines Credentials Proxys

- Editing a credentials proxy

- Löschen eines Credentials Proxys