- Démarrage

- Meilleures pratiques

- Locataire

- À propos du contexte du locataire

- Recherche de ressources dans un locataire

- Gestion des Robots

- Connexion des Robots à Orchestrator

- Enregistrement des identifiants du Robot dans CyberArk

- Stockage des mots de passe de l’Unattended Robot dans Azure Key Vault (lecture seule)

- Stockage des informations d’identification de l’Unattended Robot dans HashiCorp Vault (lecture seule)

- Stockage des informations d'identification du robot Unattended dans AWS Secrets Manager (lecture seule)

- Suppression des sessions Unattended déconnectées et qui ne répondent pas

- Authentification du Robot

- Authentification du Robot avec les informations d'identification du client

- Configurer les capacités d’automatisation

- Solutions

- Audit

- Paramètres

- Registre

- Cloud Robots

- Cloud robots overview

- Exécution d'automatisations Unattended à l'aide de Cloud Robots - VM

- Téléchargement de votre propre image

- Réutilisation des images de machines personnalisées (pour les pools manuels)

- Réinitialisation des informations d'identification d'une machine (pour les pools manuels)

- Surveillance

- Mises à jour de sécurité

- Demander un essai

- Questions fréquemment posées

- Configuration du VPN pour les robots du cloud

- Configurer une connexion ExpressRoute

- Diffusion en direct et contrôle à distance

- Robots Automation Suite

- Contexte des dossiers

- Processus (Processes)

- Tâches (Jobs)

- Apps

- Déclencheurs (Triggers)

- Journaux (Logs)

- Surveillance

- Index

- Files d'attente (Queues)

- Actifs

- À propos des actifs

- Gestion des actifs dans Orchestrator

- Gestion des actifs dans Studio

- Stockage des ressources dans Azure Key Vault (lecture seule)

- Stockage des ressources dans HashiCorp Vault (lecture seule)

- Stockage des ressources dans AWS Secrets Manager (lecture seule)

- Stocker des ressources dans Google Secret Manager (lecture seule)

- Connexions

- Règles métier

- Compartiments de stockage

- Serveurs MCP

- Tests d'Orchestrator

- Service de catalogue de ressources

- Intégrations

- Résolution des problèmes

Guide de l'utilisateur d'Orchestrator

Flux en direct et contrôle à distance via TightVNC

Cela s’applique aux versions de Robot 2023.4 et 2023.10.

Les fonctionnalités de flux en direct et de contrôle à distance sont disponibles pour :

- Versions de Windows Robots 2023.4 et 2023.10

- Automation Cloud Robots - Serverless

- Automation Cloud Robots - VM

En raison de limites techniques, nous ne pouvons pas offrir une prise en charge complète des robots Linux, mais les principaux cas d'utilisation sont disponibles dans cette itération.

Cette fonctionnalité ne peut pas être utilisée avec les tâches en arrière-plan Windows.

Prérequis pour les Robots Windows 2023.10 et antérieurs.

- Activez SignalR. Plus de détails ici

- Installez un serveur VNC en suivant ces étapes :

- Téléchargez TightVNC. La version que nous prenons actuellement en charge est 2.8.75.

- Exécutez le programme d'installation et, une fois que vous atteignez l'écran Choisir le type d'installation (Choose Setup Type), sélectionnez Personnalisée (Custom).

- Cliquez sur Suivant.

- Assurez-vous que l'option Enregistrer le serveur TightVNC en tant que service système (Register TightVNC Server as a system service) (sous Configuration du service TightVNC (TightVNC Service configuration)) n'est pas sélectionnée.

- Si vous utilisez une machine physique, un moniteur doit y être connecté.

Configuration requise pour le réseau

La configuration réseau minimale requise pour qu'une session de diffusion en direct et de contrôle à distance fonctionne sans accroc peut varier considérablement en raison d'un certain nombre de facteurs :

- La résolution d'écran du robot

- Les changements entraînés par votre automatisation - plus les changements d'images et de texte sont dynamiques, plus le volume de trafic est élevé

- La latence entre votre machine et la région Automation Cloud

- La latence entre votre robot et la région Automation Cloud

Compte tenu de ce qui précède, nous recommandons une bande passante réseau de 3 Mo/s pour une résolution d'écran de 1920 x 1080.

Considérations de sécurité

La connexion de diffusion en direct entre le client et la machine cible est acheminée via TLS via le proxy VNC, ce qui signifie que le serveur est sécurisé. De plus, chaque fois qu'une session de diffusion en direct est démarrée, un jeton JWT unique est généré et utilisé pour authentifier la requête. La seule instance de trafic non sécurisé se trouve sur la machine robot pour la connexion localhost.

Côté Robot, un mot de passe unique est généré pour chaque tâche et défini pour le serveur VNC. Le serveur ne s'exécute que pendant la session de diffusion en direct. Lorsque l'utilisateur se déconnecte de la session, le serveur VNC se ferme également.

Flux de réseau

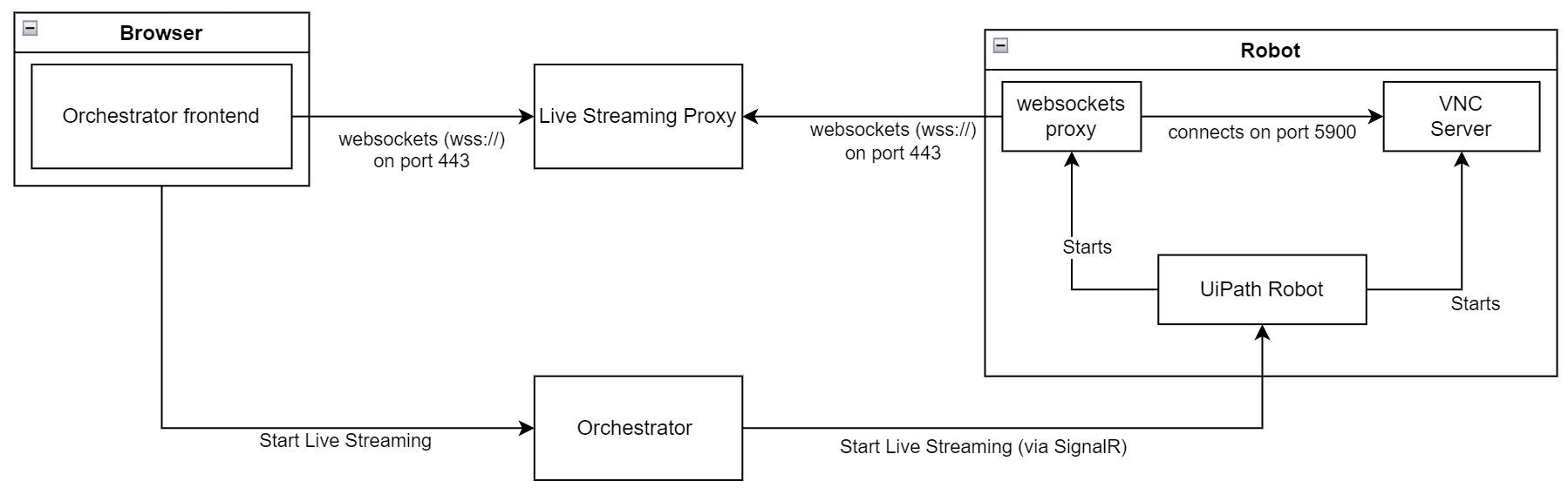

- Lorsque vous effectuez une demande depuis l’interface d’Orchestrator pour démarrer le flux en direct, Orchestrator envoie une commande au robot pour lancer une nouvelle session de contrôle à distance.

- Le robot démarre un serveur VNC qui écoute sur le port dynamique. Le serveur VNC démarre en bouclage uniquement, ce qui désactive les connexions à distance. La commande Orchestrator inclut également un mot de passe pour l’authentification VNC, qui est partagé entre le serveur VNC et le client du navigateur.

- Le robot commence alors ce qui suit :

- un autre programme qui se connecte au serveur VNC local sur le port dynamique

- un proxy de flux en direct UiPath

The program forwards all TCP traffic to the live streaming proxy by converting it into the WebSocket Secure protocol (wss). 4. The Orchestrator VNC client connects to the same live streaming proxy whose job is to pair the two websockets: one from the VNC client in the browser, and the other from the robot. It then creates a tunnel between the two websockets and forwards any traffic from one websocket to the other.

Le client VNC utilise deux ports : 443 et 5 900.

Le port 443 doit être ouvert pour se connecter à un service auxiliaire en ligne.

Le port 5 900 fonctionne localement sur la même machine pour acheminer le trafic entre deux applications.

Pour que la communication fonctionne, ces ports doivent être ouverts dans les deux sens afin de permettre le trafic entrant et sortant.

Image 1. Diagramme de flux réseau

Configuration TightVNC

Avant que la session ne démarre sur la machine locale, les connexions HTTP sont désactivées et le serveur VNC est configuré pour ne pas accepter les connexions en dehors de la machine locale.