- Erste Schritte

- Einstellung und Konfiguration (Setup and Configuration)

- Automationsprojekte

- Über die Veröffentlichung von Automatisierungsprojekten

- Entwerfen von Automatisierungen

- Verwalten von Aktivitätspaketen

- Konfigurieren von Aktivitätsprojekteinstellungen

- Signieren von Paketen

- Governance

- Importieren von Entitäten

- Verknüpfen eines Projekts mit einer Idee im Automation Hub

- Verwenden des Data Managers

- Solutions (Lösungen)

- Abhängigkeiten

- Workflow-Typen

- Kontrollfluss

- Dateivergleich

- Beste Praktiken für die Automatisierung (Automation Best Practices)

- Integration der Quellenkontrolle

- Informationen zur Versionskontrolle

- Verwalten von Projekten mit TFS

- Verwalten von Projekten mit SVN

- Workflow Diff

- Das Source Control-Panel

- Debugging

- Protokollierung

- Das Diagnose-Tool

- Workflow-Analyse

- Über die Workflow-Analyse

- ST-NMG-001 – Namenskonvention für Variablen

- ST-NMG-002 – Namenskonvention für Argumente

- ST-NMG-004 – Duplizierung des Anzeigenamens

- ST-NMG-005 – Variable überschreibt Variable

- ST-NMG-006 – Variable überschreibt Argument

- ST-NMG-008 – Variablenlänge überschritten

- ST-NMG-009: Datentabellenvariablen mit Präfix versehen

- ST-NMG-011 – Datentabellenargumente mit Präfix versehen

- ST-NMG-012 – Standardwerte für Argumente

- ST-NMG-016 – Argumentlänge überschritten

- ST-NMG-017 – Der Klassenname stimmt mit dem Standard-Namespace überein

- ST-DBP-002 – Hohe Anzahl von Argumenten

- ST-DBP-003 – Leerer Catch-Block

- ST-DBP-007 – Mehrere Flussdiagrammebenen

- ST-DPB-010 – Mehrere Instanzen von [Workflow] oder [Testfall]

- ST-DBP-020 – Nicht definierte Ausgabeeigenschaften

- ST-DBP-021 – Hartcodiertes Timeout

- ST-DBP-023 – Leerer Workflow

- ST-DBP-024 – Prüfung der Persistenzaktivität

- ST-DBP-025 – Voraussetzung für Variablenserialisierung

- ST-DBP-027 – Bewährte Methode für Persistenz

- ST-DBP-028 – Voraussetzung für Argumentenserialisierung

- ST-USG-005 – Hartcodierte Aktivitätseigenschaften

- ST-USG-009 – Nicht verwendete Variablen

- ST-USG-010 – Nicht verwendete Abhängigkeiten

- ST-USG-014 – Paketbeschränkungen

- ST-USG-017 – Ungültiger Parametermodifizierer

- ST-USG-020 – Minimale Protokollmeldungen

- ST-USG-024 – Nicht verwendet, gespeichert für später

- ST-USG-025 – Missbrauch gespeicherter Werte

- ST-USG-026 – Aktivitätseinschränkungen

- ST-USG-027 – Erforderliche Pakete

- ST-USG-028 – Aufruf von Dateivorlagen einschränken

- ST-USG-032 – Erforderliche Tags

- ST-USG-034 – Automation Hub-URL

- Variablen

- Argumente

- Importierte Namespaces

- Codierte Automatisierungen

- Einleitung

- Registrieren von benutzerdefinierten Diensten

- „Vor“- und „Nach“-Kontexte

- Generieren von Code

- Generieren eines codierten Testfalls aus manuellen Testfällen

- Integrieren von OpenAI in codierte Workflows

- Beantragen eines Kredits bei der UiBank

- Warteschlangengenerierung mit codierten Workflows und Orchestrator-APIs

- Verwenden importierter Bibliotheksprojekte in codierten Automatisierungen

- Verwenden der zweistufigen Authentifizierung in codierten Automatisierungen

- Herstellen einer Verbindung zu MongoDB Atlas mit codierten Automatisierungen

- Fehlersuche und ‑behebung

- Triggerbasierte Attended-Automatisierung

- Objekt-Repository

- Das Tool ScreenScrapeJavaSupport

- Erweiterungen

- Über Erweiterungen

- SetupExtensions-Tool

- „UiPathRemoteRuntime.exe“ wird nicht in der Remotesitzung ausgeführt.

- UiPath Remote Runtime blockiert das Schließen der Citrix-Sitzung

- UiPath Remote Runtime verursacht Speicherverlust

- Versionen von UiPath.UIAutomation.Activities-Paket und UiPath Remote Runtime stimmen nicht überein

- Die erforderliche UiPath-Erweiterung ist auf der Remotemaschine nicht installiert

- Einstellungen für die Bildschirmauflösung

- Gruppenrichtlinien

- Kommunikation mit Browser nicht möglich

- Die Chrome-Erweiterung wird automatisch entfernt

- Möglicherweise ist die Erweiterung beschädigt

- Überprüfen Sie, ob die Erweiterung für Chrome installiert und aktiviert ist

- Überprüfen Sie, ob ChromeNativeMessaging.exe ausgeführt wird

- Überprüfen der korrekten Definition der ComSpec-Variablen

- Aktivieren Sie den Zugriff auf Datei-URLs und den Inkognito-Modus

- Mehrere Browser-Profile

- Group Policy conflict

- Spezifische bekannte Probleme für MV3-Erweiterungen

- Liste der Erweiterungen für Chrome

- Chrome-Erweiterung für Mac

- Gruppenrichtlinien

- Kommunikation mit Browser nicht möglich

- Die Edge-Erweiterung wird automatisch entfernt

- Möglicherweise ist die Erweiterung beschädigt

- Überprüfen, ob die Erweiterung für Microsoft Edge installiert und aktiviert ist

- Überprüfen Sie, ob ChromeNativeMessaging.exe ausgeführt wird

- Überprüfen der korrekten Definition der ComSpec-Variablen

- Aktivieren des Zugriffs auf Datei-URLs und den InPrivate-Modus

- Mehrere Browser-Profile

- Group Policy conflict

- Spezifische bekannte Probleme für MV3-Erweiterungen

- Liste der Erweiterungen für Edge

- Erweiterung für Safari

- Erweiterung für VMware Horizon

- Erweiterung für Amazon WorkSpaces

- SAP Solution Manager-Plugin

- Excel-Add-in

- Studio Testing

- Fehlersuche und ‑behebung

- Informationen zur Fehlerbehebung

- Fehler bei der Assembly-Kompilierung

- Microsoft App-V – Unterstützung und Einschränkungen

- Fehlerbehebung bei Internet Explorer x64

- Probleme in Microsoft Office

- Erkennen von UI-Elementen in PDF mit Zugriffsoptionen.

- Reparieren der Active Accessibility-Unterstützung

- Die Validierung großer Windows-Legacy-Projekte dauert länger als erwartet

Studio-Benutzerhandbuch

Dieses Tutorial zeigt, wie Sie Beispielcode einschließen können, der Codes für die zweistufige Authentifizierung für Ihre Automatisierungen generiert. Hier finden Sie die Möglichkeiten zum Implementieren des Codes für die zweistufige Authentifizierung:

- Kopieren Sie den Code und fügen Sie ihn in eine CS-Datei Ihres Zielprojekts ein.

- Verwenden Sie eine NUPKG-Beispieldatei in Ihrem Projekt. Wenn Sie sich für die Verwendung der Beispieldatei NUPKG entscheiden, haben Sie die Möglichkeit, die Zwei-Faktor-Authentifizierung als Aktivität in Ihren XAML-Dateien hinzuzufügen.

Tipp:

Unabhängig davon, ob Sie den Beispielcode-Generator für die Zwei-Faktor-Authentifizierung in Ihre CS-Dateien (für codierte Automatisierungen) oder XAML-Dateien (für Low-Code-Automatisierungen) integrieren, denken Sie daran, dass Sie eine codierte Automatisierung in eine Low-Code-Automatisierung aufrufen können und umgekehrt. Weitere Informationen über hybride Automatisierungen finden Sie unter Erstellen hybrider Automatisierungen – Kombinieren von codierten und Low-Code-Workflows.

Kopieren und Einfügen des Codes in CS-Dateien

Um das Beispiel für die zweistufige Authentifizierung in Ihrer codierten Automatisierung zu verwenden, können Sie den folgenden Beispielcode kopieren und in eine CS-Datei aus Ihrem Zielprojekt einfügen.

Der Beispielcode generiert alle 30 Sekunden einen neuen Authentifizierungscode. Wenn ein Authentifizierungscode beispielsweise nach 3 Stunden, 45 Minuten und 27 Sekunden generiert wird, ist dieser Code drei Sekunden lang verfügbar. Ein neuer Code wird dann nach 30 Sekunden generiert.

using System;

using System.Collections.Generic;

using UiPath.CodedWorkflows;

using System.Security.Cryptography;

namespace GenerateTwoFactorAuthenticationCode

{

public class Workflow : CodedWorkflow

{

[Workflow]

public string Execute(string secretKey)

{

return AuthenticationCode(secretKey);

}

private string AuthenticationCode(string secret)

{

// Step 1: Decode the base32 secret key

byte[] key = Base32Decode(secret);

// Step 2: Calculate the time step (current time divided by 30 seconds)

long unixTime = DateTimeOffset.UtcNow.ToUnixTimeSeconds();

long timeStep = unixTime / 30;

// Step 3: Convert time step to byte array (8 bytes, big-endian)

byte[] timeBytes = BitConverter.GetBytes(timeStep);

if (BitConverter.IsLittleEndian)

Array.Reverse(timeBytes);

// Step 4: Generate HMAC-SHA1 hash using the time step as message and secret key

using (HMACSHA1 hmac = new HMACSHA1(key))

{

byte[] hash = hmac.ComputeHash(timeBytes);

// Step 5: Extract dynamic binary code (4 bytes) from the hash

int offset = hash[hash.Length - 1] & 0x0F;

int binaryCode = (hash[offset] & 0x7F) << 24

| (hash[offset + 1] & 0xFF) << 16

| (hash[offset + 2] & 0xFF) << 8

| (hash[offset + 3] & 0xFF);

// Step 6: Modulo to get a 6-digit code

int otp = binaryCode % 1_000_000;

// Return the OTP as a zero-padded 6-digit string

return otp.ToString("D6");

}

}

// Base32 decoding function to get the byte array from the base32-encoded key

private static byte[] Base32Decode(string base32)

{

// Decode Base32-encoded string to byte array

const string base32Chars = "ABCDEFGHIJKLMNOPQRSTUVWXYZ234567";

int bitBuffer = 0;

int bitBufferLen = 0;

var result = new List<byte>();

foreach (char c in base32.ToUpper())

{

if (c == '=') break;

int index = base32Chars.IndexOf(c);

if (index < 0) throw new ArgumentException("Invalid Base32 character");

bitBuffer = (bitBuffer << 5) | index;

bitBufferLen += 5;

if (bitBufferLen >= 8)

{

result.Add((byte)(bitBuffer >> (bitBufferLen - 8)));

bitBufferLen -= 8;

}

}

return result.ToArray();

}

}

}

using System;

using System.Collections.Generic;

using UiPath.CodedWorkflows;

using System.Security.Cryptography;

namespace GenerateTwoFactorAuthenticationCode

{

public class Workflow : CodedWorkflow

{

[Workflow]

public string Execute(string secretKey)

{

return AuthenticationCode(secretKey);

}

private string AuthenticationCode(string secret)

{

// Step 1: Decode the base32 secret key

byte[] key = Base32Decode(secret);

// Step 2: Calculate the time step (current time divided by 30 seconds)

long unixTime = DateTimeOffset.UtcNow.ToUnixTimeSeconds();

long timeStep = unixTime / 30;

// Step 3: Convert time step to byte array (8 bytes, big-endian)

byte[] timeBytes = BitConverter.GetBytes(timeStep);

if (BitConverter.IsLittleEndian)

Array.Reverse(timeBytes);

// Step 4: Generate HMAC-SHA1 hash using the time step as message and secret key

using (HMACSHA1 hmac = new HMACSHA1(key))

{

byte[] hash = hmac.ComputeHash(timeBytes);

// Step 5: Extract dynamic binary code (4 bytes) from the hash

int offset = hash[hash.Length - 1] & 0x0F;

int binaryCode = (hash[offset] & 0x7F) << 24

| (hash[offset + 1] & 0xFF) << 16

| (hash[offset + 2] & 0xFF) << 8

| (hash[offset + 3] & 0xFF);

// Step 6: Modulo to get a 6-digit code

int otp = binaryCode % 1_000_000;

// Return the OTP as a zero-padded 6-digit string

return otp.ToString("D6");

}

}

// Base32 decoding function to get the byte array from the base32-encoded key

private static byte[] Base32Decode(string base32)

{

// Decode Base32-encoded string to byte array

const string base32Chars = "ABCDEFGHIJKLMNOPQRSTUVWXYZ234567";

int bitBuffer = 0;

int bitBufferLen = 0;

var result = new List<byte>();

foreach (char c in base32.ToUpper())

{

if (c == '=') break;

int index = base32Chars.IndexOf(c);

if (index < 0) throw new ArgumentException("Invalid Base32 character");

bitBuffer = (bitBuffer << 5) | index;

bitBufferLen += 5;

if (bitBufferLen >= 8)

{

result.Add((byte)(bitBuffer >> (bitBufferLen - 8)));

bitBufferLen -= 8;

}

}

return result.ToArray();

}

}

}

Verwenden Sie eine NUPKG-Beispieldatei.

Wenn Sie eine NUPKG-Beispieldatei zum Einfügen des Codes für die zweistufige Authentifizierung in Ihre Automatisierungen verwenden möchten, gehen Sie wie folgt vor:

- Laden Sie die folgende NUPKG-Datei herunter: GenerateTwoFactorAuthenticationCode.nupkg.

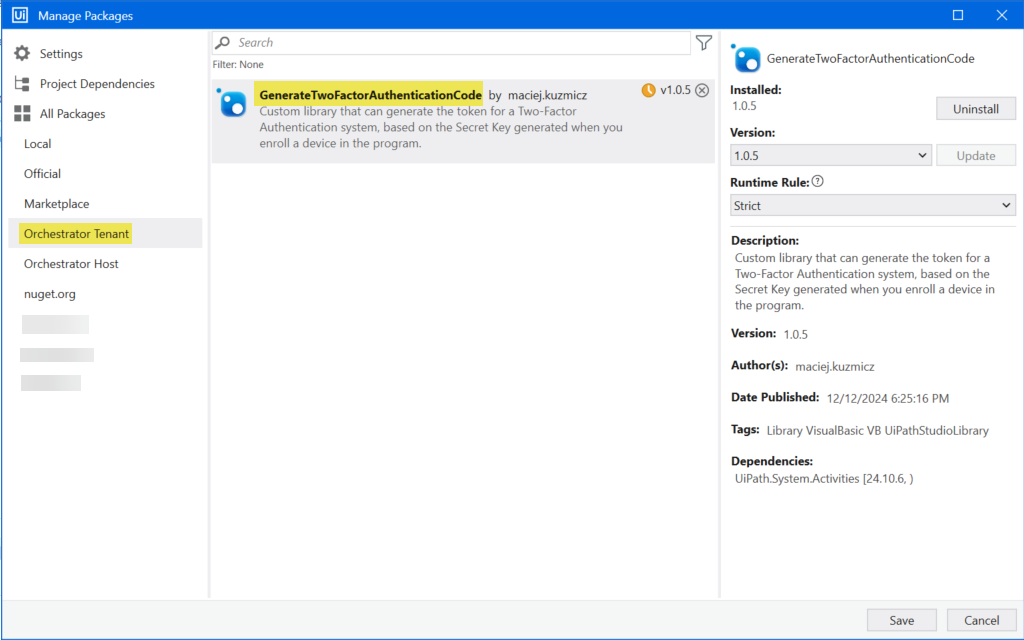

- Laden Sie die heruntergeladene NUPKG-Datei in Ihren Orchestrator-Host- oder Mandanten-Feed hoch, auf die über Ihre Studio-Instanz zugegriffen werden kann. Weitere Informationen zum Hochladen der NUPKG-Datei als benutzerdefinierte Bibliothek in den Orchestrator finden Sie unter Manuelles Hochladen einer Bibliothek in Orchestrator.

- Öffnen Sie Ihr Studio-Projekt und öffnen Sie das Menü Pakete verwalten.

- Suchen Sie nach der NUPKG-Datei

GenerateTwoFactorAuthenticationCode, die Sie zuvor in Ihrem Orchestrator-Host- oder Orchestrator-Mandanten-Feed gespeichert haben, und installieren Sie sie.

Abbildung 1. Die benutzerdefinierte Bibliothek im Menü „Pakete verwalten“

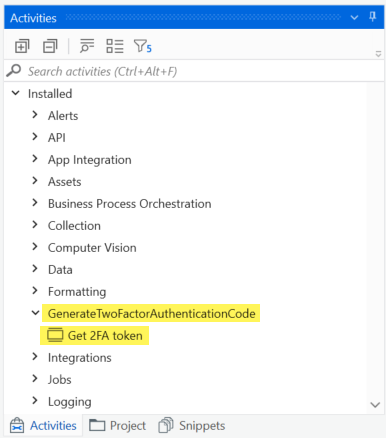

Nachdem Sie die Datei installiert haben, navigieren Sie zum Bereich Aktivitäten und suchen Sie GenerateTwoFactorAuthenticationCode. Ziehen Sie die Aktivität Get 2FA token in Ihre XAML-Dateien, um einen Authentifizierungscode für Ihre Automatisierungen zu generieren.

Abbildung 2. Das Codebeispiel von GenerateTwoFactorAuthentication im Aktivitätenbereich