- Introdução

- Melhores práticas

- Tenant

- Sobre o contexto do tenant

- Pesquisa de recursos em um tenant

- Gerenciamento de robôs

- Conectar Robôs ao Orchestrator

- Armazenamento de credenciais do robô no CyberArk

- Armazenamento de senhas do Unattended Robot no Azure Key Vault (somente leitura)

- Armazenamento de credenciais do Unattended Robot no HashiCorp Vault (somente leitura)

- Armazenando credenciais de Unattended Robots no AWS Secrets Manager (somente leitura)

- Exclusão de sessões não assistidas desconectadas e não responsivas

- Autenticação do robô

- Autenticação de robôs com credenciais de cliente

- Autenticação do SmartCard

- Configuração de recursos de automação

- Auditar

- Configurações - Nível do tenant

- Serviço Catálogo de recursos

- Contexto de Pastas

- Automações

- Processos

- Trabalhos

- Gatilhos

- Logs

- Monitoramento

- Filas

- Ativos

- Armazenar Buckets

- Teste do Orquestrador

- Outras configurações

- Integrações

- Administração do host

- Sobre o nível do host

- Gerenciamento dos administradores do sistema

- Gerenciando Tenants

- Configurando notificações de e-mail do sistema

- Logs de auditoria para o portal do host

- Modo de Manutenção

- Administração da organização

- Sobre organizações

- Gerenciamento dos administradores da organização

- Gerenciamento de configurações da organização

- Configuração da integração do Azure AD

- Gerenciamento de tags

- Logs de Auditoria

- Solução de problemas

Guia do usuário do Orchestrator

Visão geral

Se sua organização estiver usando o Azure Active Directory (Azure AD) ou Office 365, você pode conectar sua organização diretamente ao seu tenant do Azure AD para ver as contas de usuário existentes em seu ambiente UiPath®.

A integração do Azure AD permite que você continue usando o modelo de usuário local, se você quiser, enquanto reinicia sua organização com os benefícios adicionais da utilização do Azure AD.

Se você decidiu usar o Azure AD para sua organização, siga as instruções nesta página para configurar a integração.

A integração do Azure AD é projetada de tal forma que ativá-la e implementá-la pode acontecer gradualmente, sem nenhuma interrupção na produção para seus usuários existentes.

Pré-requisitos

Para configurar a integração do Azure AD, você precisa que:

- Permissões de administrador no Orchestrator e no Azure AD (se não tiver permissões de administrador no Azure, colabore com um administrador do Azure para concluir o processo de configuração);

- uma conta de administrador da organização da UiPath que usa o mesmo endereço de e-mail que um usuário do Azure AD; o usuário do Azure AD não precisa de permissões de administrador no Azure;

- UiPath Studio e Assistant com versão 202.10.3 ou posterior;

- O UiPath Studio e o Assistant usem a implantação recomendada.

- se você usou anteriormente as contas de usuário locais, certifique-se de que todos os usuários do Azure AD tenham o endereço de e-mail no campo Email; ter o endereço de e-mail somente no campo Nome principal do usuário (UPN) não é suficiente. A integração do Azure AD vincula as contas de usuário do diretório com as contas de usuário locais se os endereços de e-mail forem correspondentes. Isso permite que os usuários retenham as permissões quando fizerem a transição de entrar com sua conta de usuário local para a conta de usuário do diretório do Azure AD.

Observação:

A UiPath segue o protocolo OIDC em sua integração com o Azure Active Directory. No entanto, a integração não é compatível com o uso de chaves personalizadas de aplicativo por meio da inclusão de um parâmetro de consulta

appidem uma URL dedicada, conforme descrito na documentação de tokens de acesso da Microsoft.

Configuração do Azure para a Integração

Sua organização requer um cadastro de aplicativo no seu tenant Microsoft Entra ID e algumas configurações para que possa visualizar seus membros do AD para estabelecer a identidade da conta. Os detalhes de registro do aplicativo também são necessários para conectar posteriormente sua organização a seu tenant do Microsoft Entra ID.

Permissões: você tem que ser um administrador no Azure para executar as tarefas nesta seção. As seguintes funções de administrador do Azure têm os privilégios necessários: Global Administrator, Cloud Application Administrator ou Application Administrator.

Há duas maneiras de configurar seu tenant do Azure para a integração:

- Adote as seguintes etapas para configurar manualmente um registro de aplicativo para a integração.

- Use os scripts UiPath Microsoft Entra ID que criamos para essa tarefa, os quais estão disponíveis no GitHub: o script

configAzureADconnection.ps1executa todas as ações descritas nesta seção e retorna os detalhes de registro do aplicativo. Em seguida, você pode executar o scripttestAzureADappRegistration.ps1para garantir que o registro do aplicativo foi bem-sucedido.

Para configurar manualmente seu tenant do Azure, siga as seguintes etapas no Azure Portal:

- Criar um registro de aplicativo para o Orchestrator. Para obter mais detalhes, consulte a documentação da Microsoft sobre como registrar um aplicativo.

Durante o cadastramento, selecione Apenas contas neste diretório organizacional e defina o Redirecionar o URI como https:////{yourDomain}/identity/signin-oidc.

Se você já tem um aplicativo registrado para sua organização, não precisa criar um novo, mas certifique-se de que o aplicativo esteja configurado conforme descrito anteriormente.

-

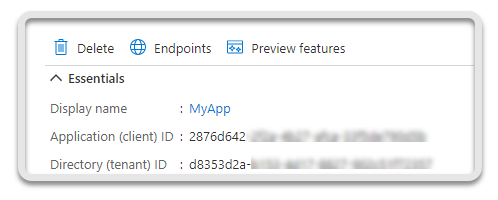

Abra a página Visão geral do aplicativo, copie o ID do aplicativo (cliente) e o ID do diretório (tenant) e salve-os para uso posterior:

-

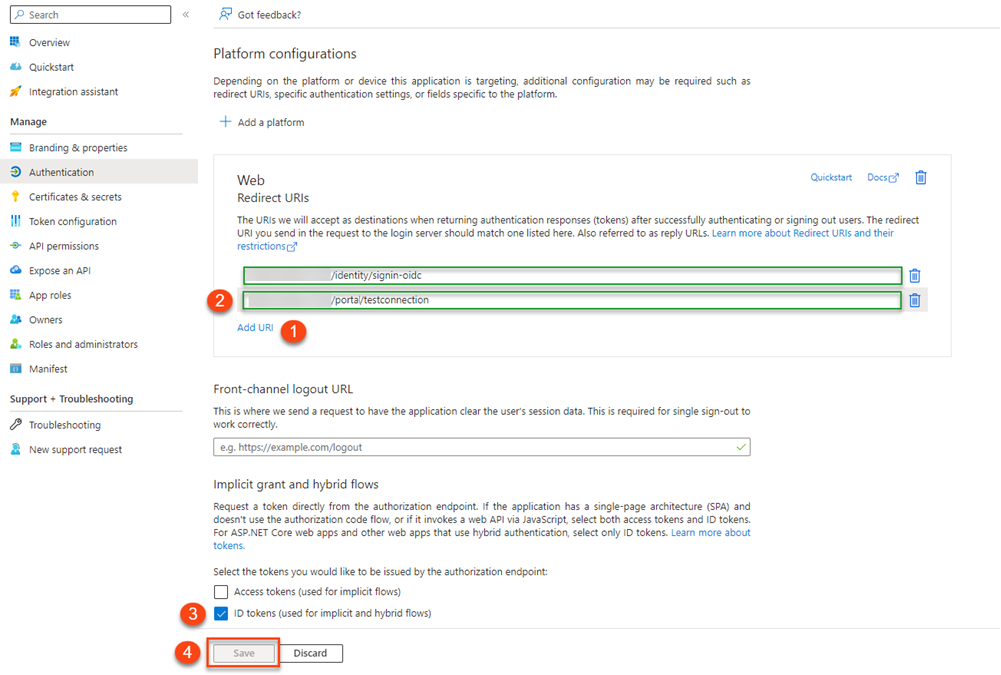

Acesse a página de Autenticação de seu aplicativo:

- Em Redirecionar URIs, selecione Adicionar URI para adicionar uma nova entrada.

- Adicione

https://{yourDomain}/portal/testconnectionà lista de Redirecionamento de URIs. - Na parte inferior, selecione a caixa de seleção tokens de ID.

- Selecione Salvar.

-

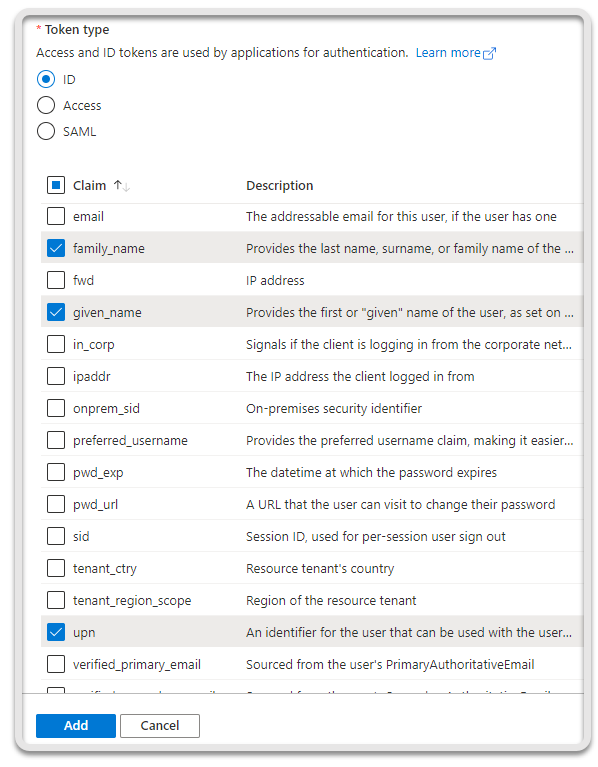

Acesse a página de Configuração de tokens.

-

Selecione Adicionar pedido opcional.

-

Sob Tipo de token, selecione ID.

-

Marque as caixas de seleção para

family_name,given_nameeupnpara adicioná-las como declarações opcionais:

-

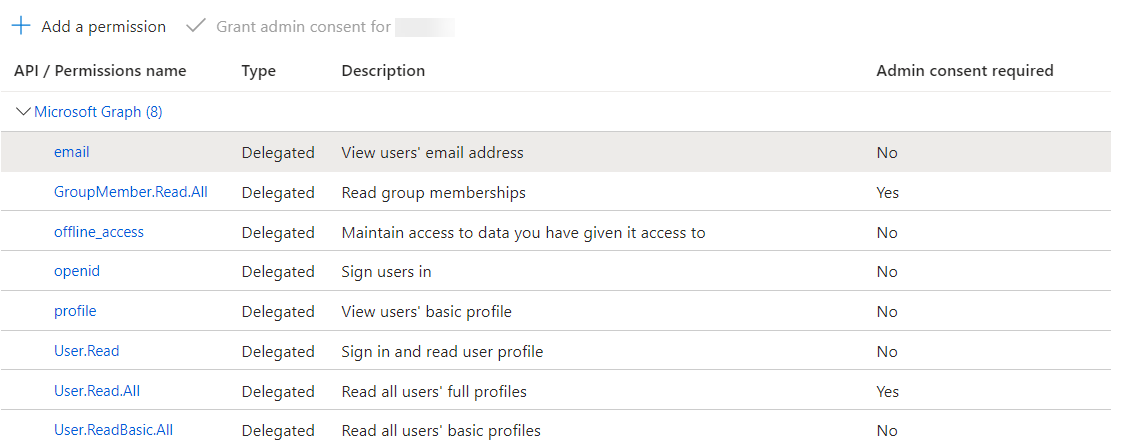

Acesse a página de permissões da API.

-

Selecione Adicionar permissão e adicione as seguintes permissões delegadas da categoria Microsoft Graph :

- Permissões OpenId -

email,openid,offline_access,profile - Permissões de membro do grupo -

GroupMember.Read.All - Permissões de usuário -

User.Read,User.ReadBasic.All,User.Read.All(requer consentimento administrativo)

- Permissões OpenId -

A tabela a seguir descreve as permissões de API:

| Permission | O que ele permite que você faça | O que fazemos com ele |

|---|---|---|

email, openid, profile, offline_access, User.Read | Permite que o Microsoft Entra ID emita um token de usuário para o aplicativo do sistema | Permita que os usuários façam login no sistema usando um login com ID de entrada da Microsoft. Isso nos permite manter nosso objeto de usuário atualizado, garantindo a consistência desses atributos. |

User.ReadBasic.All | Lê propriedades básicas de todos os usuários no diretório que o usuário conectado tem permissão para visualizar | Quando um usuário atribui permissões a outros usuários no diretório para seus recursos, ele pode pesquisar esses usuários. A funcionalidade para gerenciamento/autorização de acesso está na experiência do usuário do sistema. |

User.Read.All (requer consentimento do administrador) | Lê todas as propriedades do usuário no diretório que o usuário conectado tem permissão para visualizar | Seu administrador pode querer importar essas propriedades do usuário adicionais para configurar permissões ou exibir informações personalizadas dentro dos serviços do sistema. Para clientes do Automation Hub que desejam obter o conjunto completo de atributos do ID de Entrada da Microsoft, é necessário conceder a permissão User.Read.All ao aplicativo. |

GroupMember.Read.All | Lê as associações de grupo de todos os usuários aos quais o usuário conectado tem acesso | Se sua organização estiver usando grupos para gerenciar permissões no sistema, a plataforma precisará poder listar todos os grupos e descobrir os membros de um grupo. Isso permite o gerenciamento e a aplicação das permissões atribuídas ao grupo. |

-

Selecione a caixa de seleção Conceder consentimento de administrador.

Observação:O administrador consente em nome de todos os usuários no diretório ativo do tenant. Isso permite que o aplicativo acesse os dados de todos os usuários, sem que uma solicitação de consentimento seja enviada aos usuários. Para obter mais informações sobre permissões e consentimentos, consulte a documentação do Microsoft Entra ID da Microsoft.

-

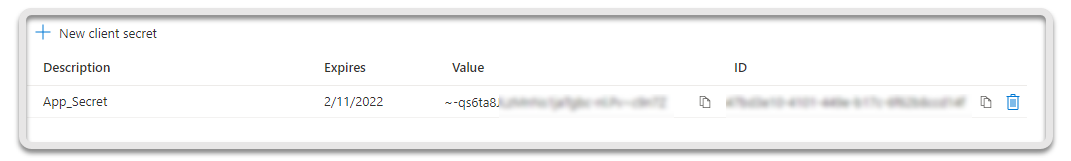

Acesse a página Certificados e segredos para criar um novo segredo do cliente ou um novo certificado.

- Opção 1. Segredo do cliente. Para obter mais informações sobre os segredos do cliente, consulte a documentação da Microsoft sobre Como adicionar um novo segredo do cliente.

Observação:

O segredo do cliente criado não é permanente. Você deve atualizar o segredo do cliente após seu período de validade.

- Opção 2. Certificado. As etapas de alto nível para configurar certificados são descritas em . Para saber mais sobre certificados, consulte Como configurar e recuperar um certificado do Azure Key Vault na documentação da Microsoft.

- Opção 1. Segredo do cliente. Para obter mais informações sobre os segredos do cliente, consulte a documentação da Microsoft sobre Como adicionar um novo segredo do cliente.

-

Forneça ao administrador da organização os valores de ID do diretório (tenant), aplicativo (cliente) . Se você escolheu a opção Segredo do cliente, compartilhe também o valor Segredo do cliente . Se você escolher a opção certificado, compartilhe os detalhes do certificado. Essas informações permitem que o administrador prossiga com a configuração.

Implantação da integração no Orchestrator

Depois que a configuração do Azure for concluída, você pode se preparar para a integração, ativá-la e, em seguida, limpar contas antigas. O processo é dividido em etapas, para que não haja nenhuma interrupção para seus usuários.

Permissões: você deve ser um administrador no Orchestrator para executar as tarefas nesta seção.

Limpe usuários inativos

Quando você conectar o Orchestrator ao Azure AD, ativando a integração, as contas com endereços de e-mail correspondentes são vinculadas para que a conta do Azure AD se beneficie das mesmas permissões da conta correspondente da UiPath.

Para que a associação de contas funcione corretamente, certifique-se de que todos os usuários do Azure AD tenham um endereço de e-mail adicionado no campo E-mail no Azure; ter o endereço de e-mail somente no campo Nome principal do usuário (UPN) não é suficiente.

Se sua organização pratica a reciclagem de e-mails, isso significa que um endereço de e-mail que foi usado no passado poderia ser atribuído a um novo usuário no futuro, isso pode levar a um alto risco de acesso.

Digamos que você já teve um funcionário cujo endereço de e-mail era john.doe@example.com e esse funcionário tinha uma conta UiPath da qual ele era administrador na organização. Porém, ele saiu da empresa e o endereço de e-mail foi desativado, mas o usuário não foi removido.

Quando um novo funcionário que também se chama João entra na empresa, ele recebe o mesmo endereço de e-mail john.doe@example.com. Nesse caso, João herda privilégios de administrador da organização.

Para evitar essas situações, certifique-se de remover todos os usuários que não estão mais ativos do Orchestrator antes de prosseguir para a próxima etapa. Se os endereços de email inativos não são reutilizados na sua organização, você pode pular essa etapa.

Ativar a integração do Microsoft Entrada ID

Antes de você começar:

- certifique-se de que a configuração do Azure esteja concluída;

- Obtenha os valores do ID do diretório (tenant), ID do aplicativo (cliente) e Segredo do cliente do seu administrador do Azure para o registro do aplicativo do Orchestrator.

Para ativar a integração do Microsoft Entra ID, aplique as seguintes etapas no Orchestrator:

- Entre no portal de gerenciamento como administrador.

- Selecione Segurança para abrir as Configurações de segurança.

- Na guia Configurações de autenticação, em Integração de diretório para SSO (Single Sign-On), selecione Configurar SSO.

- Selecione Microsoft Entra ID no painel de configuração de SSO.

- Preencha os campos com as informações recebidas de seu administrador do Azure.

- Selecione a caixa de seleção para Entendo e aceito usuários adicionados e os usuários de Microsoft Entra ID com endereços de e-mail correspondentes terão suas contas vinculadas.

- Selecione Salvar para ativar a integração para sua organização.

Depois de salvar suas alterações, as contas correspondentes são vinculadas automaticamente. algum 8. Faça logoff. 9. Navegue até o URL da organização (https://{yourDomain}/organizationID/) e faça login com sua conta do Microsoft Entra ID.

Agora, você pode trabalhar com os usuários e grupos no Microsoft Entra ID do tenant vinculado. As contas e grupos de diretórios não estão listados nas páginas Usuários ou Grupos em Administrador - Contas e Grupos, você só pode encontrá-las por meio de pesquisa.

Testar a integração do Azure AD

Para verificar se a integração está sendo executada do Orchestrator, faça login como administrador de organização com uma conta do Azure AD e tente pesquisar usuários e grupos do Azure AD em qualquer página que tenha essa funcionalidade, como o painel Editar Grupo no portal de gerenciamento (Administrador > Contas e Grupos > Grupos > Editar).

- Se você puder pesquisar usuários e grupos que se originam no Azure AD, isso significa que a integração está em execução. Você pode identificar o tipo de usuário ou grupo através de seu ícone.

- Se você encontrar um erro ao tentar pesquisar pelos usuários, conforme exibido no exemplo abaixo, isso indica que há algo errado com a configuração no Azure. Entre em contato com seu administrador do Azure e peça-lhe para verificar se o Azure está configurado conforme descrito em Configuração do Azure para a integração acima nesta página.

Dica:

Peça ao seu administrador do Azure para confirmar que eles selecionaram a caixa de seleção Conceder consentimento de administrador durante a configuração do Azure. Esta é uma causa comum de falha na integração.

Completando a Transição para o Azure AD

Depois que a integração estiver ativa, recomendamos que você siga as instruções nesta seção para garantir que a criação de usuários e a atribuição de grupos seja entregue para o Azure AD. Dessa forma, você pode criar em cima da sua infraestrutura de identidade e gerenciamento de acesso existente para facilitar a governança e o controle de gerenciamento de acesso sobre os recursos de sua organização do Orchestrator.

Configurar Grupos para Permissões e Robôs (Opcional)

Você pode fazer isso para garantir que o administrador do Azure também possa inserir novos usuários com as mesmas permissões e a configuração de robôs para o Orchestrator e outros serviços que você tenha configurado antes da integração. Isso pode ser feito adicionando quaisquer novos usuários a um grupo do Azure AD se o grupo tiver as funções necessárias já atribuídas no Orchestrator.

Você pode mapear seus grupos de usuário existentes do Orchestrator para novos grupos ou grupos já existentes no Azure AD. Você pode fazer isso de várias maneiras, dependendo de como você usa grupos no Azure AD:

- Se os usuários com as mesmas funções no Orchestrator já estão nos mesmos grupos no Azure AD, o administrador da organização pode adicionar esses grupos do Azure AD aos grupos de usuários do Orchestrator em que esses usuários estavam. Isso garante que os usuários mantenham as mesmas permissões e configurações de robô.

- Caso contrário, o administrador do Azure pode criar novos grupos no Azure AD para corresponder aos do Orchestrator e adicionar os mesmos usuários que estão nos grupos de usuários do Orchestrator. Então, o administrador da organização pode adicionar os novos grupos do Azure AD aos grupos de usuários existentes para garantir que os mesmos usuários tenham as mesmas funções.

Certifique-se de verificar todas as funções atribuídas especificamente aos usuários, em todas as instâncias. Se possível, remova essas atribuições diretas de funções e adicione esses usuários aos grupos já atribuídos com essas funções.

Por exemplo, suponha que o grupo Administradores no Orchestrator inclui os usuários Anna, Tom e John. Esses mesmos usuários também estão em um grupo no Azure AD chamado admins. O administrador da organização pode adicionar o grupo admins do Azure ao grupo Administradores no Orchestrator.Dessa forma, Anna, Tom e John, como membros do grupo admins do Azure AD, todos se beneficiam das funções do grupo Administradores no Orchestrator.

Como o admins agora faz parte do grupo Administradores, quando você precisar integrar um novo administrador, o administrador do Azure poderá adicionar o novo usuário ao grupo admins no Azure, concedendo-lhe assim permissões de administração no Orchestrator sem ter que fazer nenhuma alteração no Orchestrator.

As alterações em atribuições de grupo do Azure AD serão aplicadas no Orchestrator quando o usuário fizer login com sua conta do Azure AD ou, se já estivar conectado, após uma hora.

Migrar Usuários Existentes

Login inicial: para que as permissões atribuídas aos usuários e grupos do Azure AD sejam aplicadas, os usuários devem fazer login pelo menos uma vez. Recomendamos que, após a integração estar em execução, você avise a todos os seus usuários para sairem da conta da UiPath e fazerem login novamente com sua conta do Azure AD. Eles podem fazer login com sua conta do Azure AD:

- navegando para a URL específica da organização, que no caso o tipo de login já está selecionado;

- selecionando Enterprise SSO na página de login principal.

Observação:

Certifique-se de fornecer o URL específico da sua organização para o Orchestrator a todos os seus usuários. Apenas os administradores da organização podem ver essas informações no Orchestrator.

Os usuários migrados se beneficiam da união das permissões que lhes foram diretamente atribuídas e as dos seus grupos do Azure AD.

Configuração do Studio e Assistant para usuários: para configurar esses produtos para se conectar às contas do Azure AD:

- No Assistant, abra Preferências e selecione a aba Conexão do Orchestrator.

- Clique em Sair.

- Para o tipo de conexão, selecione URL do Serviço.

- No campo URL do serviço , adicione a URL específica da organização, por exemplo

https://orchestrator.mydomain.local/. - Faça o login novamente com a conta do Azure AD.

Importante:

Para operar sob as permissões baseadas em grupo, configure as automações nas pastas e use a opção de URL do Serviço para se conectar ao UiPath Assistant ou ao Studio.

Descontinuar o uso de contas locais (opcional)

Embora opcional, recomendamos que você faça isso para maximizar os benefícios centrais de conformidade e eficiência da integração completa entre o Orchestrator e o Azure AD.

Após a migração de todos os usuários, você pode remover os que são baseados em contas pessoais locais da aba de Usuários, para que seus usuários não possam mais fazer login usando suas contas da UiPath. Você pode encontrar essas contas com base nos seus ícones.

Remover só contas que não sejam de administrador. É recomendável manter pelo menos uma conta local de administrador da organização para poder alterar as configurações de autenticação no futuro.

Você também pode limpar as permissões individuais nos serviços da UiPath, como o serviço do Orchestrator, e remover usuários individuais de grupos do Orchestrator, para que as permissões dependam exclusivamente da associação de grupo do Azure AD.

Funcionalidades avançadas

Aqui estão algumas dicas úteis para os recursos avançados que você pode aproveitar agora que tem a integração do Azure AD configurada.

Restringir o acesso ao Orchestrator

Como a integração com o Azure AD é realizada ao nível do tenant do Azure, por padrão, todos os usuários do Azure AD podem acessar o Orchestrator. A primeira vez que um usuário do Azure AD faz login no Orchestrator, ele é automaticamente incluído no grupo Everyone do Orchestrator, que concede a ele a função de usuário ao nível da organização.

Se você quiser permitir apenas que certos usuários acessem sua organização do Orchestrator, você pode ativar a atribuição de usuários para o registro de aplicativo do Orchestrator no Azure. Dessa forma, os usuários precisam ser atribuídos explicitamente ao aplicativo (Orchestrator) para poder acessá-lo. Para obter instruções, consulte este artigo na documentação do Azure AD.

Restringir o acesso às redes ou dispositivos confiáveis

Se quiser permitir que seus usuários acessem apenas o Orchestrator de uma rede confiável ou dispositivo confiável, use a funcionalidade Acesso condicional do Azure AD.

Governança para grupos do Orchestrator no Azure AD

Se você criou grupos no Azure AD para uma fácil integração do Orchestrator diretamente do Azure AD conforme descrito acima na seção Configurar grupos para permissões e robôs, pode usar as opções de segurança avançadas do Gerenciamento de identidade privilegiada (PIM) para esses grupos para governar o acesso solicitações para grupos do Orchestrator.

Restringir o acesso ao Orchestrator

Como a integração com o Azure AD é realizada ao nível do tenant do Azure, por padrão, todos os usuários do Azure AD podem acessar o Orchestrator. A primeira vez que um usuário do Azure AD faz login no Orchestrator, ele é automaticamente incluído no grupo Everyone do Orchestrator, que concede a ele a função de usuário ao nível da organização.

Se você quiser permitir apenas que certos usuários acessem sua organização do Orchestrator, você pode ativar a atribuição de usuários para o registro de aplicativo do Orchestrator no Azure. Dessa forma, os usuários precisam ser atribuídos explicitamente ao aplicativo (Orchestrator) para poder acessá-lo. Para obter instruções, consulte este artigo na documentação do Azure AD.

Restringir o acesso às redes ou dispositivos confiáveis

Se quiser permitir que seus usuários acessem apenas o Orchestrator de uma rede confiável ou dispositivo confiável, use a funcionalidade Acesso condicional do Azure AD.

Governança para grupos do Orchestrator no Azure AD

Se você criou grupos no Azure AD para uma fácil integração do Orchestrator diretamente do Azure AD conforme descrito acima na seção Configurar grupos para permissões e robôs , pode usar as opções de segurança avançadas do Gerenciamento de identidade privilegiada (PIM) para esses grupos para governar o acesso solicitações para grupos do Orchestrator.

- Visão geral

- Pré-requisitos

- Configuração do Azure para a Integração

- Implantação da integração no Orchestrator

- Limpe usuários inativos

- Ativar a integração do Microsoft Entrada ID

- Testar a integração do Azure AD

- Completando a Transição para o Azure AD

- Configurar Grupos para Permissões e Robôs (Opcional)

- Migrar Usuários Existentes

- Descontinuar o uso de contas locais (opcional)

- Funcionalidades avançadas

- Restringir o acesso ao Orchestrator

- Restringir o acesso às redes ou dispositivos confiáveis

- Governança para grupos do Orchestrator no Azure AD