- Erste Schritte

- Best Practices

- Organisationsmodellierung im Orchestrator

- Verwalten großer Bereitstellungen

- Beste Praktiken für die Automatisierung (Automation Best Practices)

- Optimieren von Unattended-Infrastruktur mithilfe von Maschinenvorlagen

- Organisieren von Ressourcen mit Tags

- Schreibgeschütztes Orchestrator-Replikat

- Exportieren von Rastern im Hintergrund

- Mandant

- Über den Kontext „Mandant“

- Suche nach Ressourcen in einem Mandanten

- Verwaltung von Robotern

- Verbindung von Robotern mit Orchestrator

- Speicherung von Roboterzugangsdaten in CyberArk

- Speichern der Kennwörter von Unattended-Robotern im Azure Key Vault (schreibgeschützt)

- Speichern der Anmeldeinformationen von Unattended-Robotern im HashiCorp Vault (schreibgeschützt)

- Speichern der Anmeldeinformationen von Unattended-Robotern im AWS Secrets Manager (schreibgeschützt)

- Löschen von getrennten und nicht reagierenden Unattended-Sitzungen

- Roboter-Authentifizierung

- Roboter-Authentifizierung mit Client-Anmeldeinformationen

- SmartCard-Authentifizierung

- Konfigurieren von Automatisierungsfunktionen

- Audit

- Einstellungen – Mandantenebene

- Ressourcenkatalogdienst

- Ordnerkontext

- Automatisierungen

- Prozesse

- Jobs

- Auslöser

- Protokolle

- Überwachung

- Warteschlangen

- Assets

- Speicher-Buckets

- Testverfahren in Orchestrator

- Sonstige Konfigurationen

- Integrationen

- Hostverwaltung

- Über die Hostebene

- Verwalten von Systemadministratoren

- Verwalten von Mandanten

- Konfigurieren von System-E-Mail-Benachrichtigungen

- Prüfungsprotokolle für das Hostportal

- Wartungsmodus

- Organisationsadministration

- Fehlersuche und ‑behebung

Orchestrator-Anleitung

Sie können den Orchestrator mit jedem Identitätsanbieter (IdP) verbinden, der den SAML 2.0 Standard verwendet. Auf dieser Seite wird der Gesamtprozess beschrieben, indem einige Beispielkonfigurationen für die SAML-Integration gezeigt werden.

Bekannte Einschränkungen

- Verschlüsselte SAML-Assertionen von Ihrem Identitätsanbieter werden nicht unterstützt.

- Sie können nicht nach Benutzern und Gruppen von Ihrem Identitätsanbieter suchen. Nur bereitgestellte Benutzer des Verzeichnisses sind für die Suche verfügbar.

- Die Seite SAML SSO-Konfiguration zeigt eine falsche Assertion Customer Service-URL an. Problemumgehung: Um dieses Problem zu beheben, konfigurieren Sie die Assertion Customer Service-URL im IDP ohne die Partitions-ID. Beispielsweise würde die ursprüngliche URL

https://{your-domain}/91483651-d8d6-4673-bd3f-54b0f7dc513a/identity_/Saml2/Acszuhttps://{your-domain}/identity_/Saml2/Acswerden.Hinweis:Diese Abhilfe hat zwei Nachteile:

- IDP-initiierte Anmeldeabläufe funktionieren nicht wie erwartet.

- Dieses Problem wurde in 2023.4 behoben. Nach dem Upgrade auf 2023.4+ müssen Sie die Assertion Customer Service-URL ändern, um die Partitions-ID einzuschließen.

Voraussetzungen

Um die SAML-Integration einzurichten, benötigen Sie:

- Administratorberechtigungen sowohl im Orchestrator als auch bei Ihrem externen Identitätsanbieter. Wenn Sie bei Ihrem Identitätsanbieter nicht über Administratorberechtigungen verfügen, können Sie mit einem Administrator zusammenarbeiten, um den Einrichtungsprozess abzuschließen.

- Version 2020.10.3 oder höher von UiPath® Studio und vom UiPath Assistant, damit Sie sie so einrichten können, dass die empfohlene Bereitstellung verwendet wird .

Hinweis:

Wenn Sie derzeit die Azure Active Directory-Integration für die Authentifizierung verwenden, empfehlen wir, bei der AAD-Integration zu bleiben, da sie funktionsreicher ist. Wenn Sie sich für einen Wechsel von der AAD-Integration entscheiden, müssen Sie die Rollenzuweisung über Verzeichnisgruppen manuell durch eine direkte Rollenzuweisung zu den Verzeichniskonten ersetzen. So müssen Sie Ihr Zugriffsschema nicht komplett neu erstellen.

Schritt 1. Inaktive Benutzerkonten bereinigen

Wenn Ihre Organisation E-Mail-Adressen wiederverwendet, ist es wichtig, dass Sie alle inaktiven Benutzerkonten entfernen, bevor Sie die SAML-Integration konfigurieren.

Wenn Sie die Integration aktivieren, können lokale Konten im Orchestrator mit dem Verzeichniskonto im externen Identitätsanbieter verknüpft werden, das dieselbe E-Mail-Adresse verwendet. Diese Kontoverknüpfung erfolgt, wenn sich der Verzeichniskontobenutzer mit der E-Mail-Adresse zum ersten Mal anmeldet. Die Identität von Ihrem Identitätsanbieter erbt alle Rollen, die das lokale Konto hatte, so dass der Übergang nahtlos erfolgt.

Dadurch besteht bei inaktiven lokalen Konten im Orchestrator das Risiko, dass lokale Konten und Verzeichniskonten nicht übereinstimmen, was zu einer unbeabsichtigten Erhöhung der Berechtigungen führen kann.

So entfernen Sie inaktive Benutzerkonten:

-

Melden Sie sich beim Orchestrator als Administrator an.

-

Wechseln Sie zur Registerkarte Administrator > Konten und Gruppen > Benutzer.

-

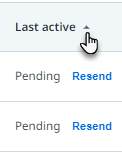

Klicken Sie auf den Spaltenheader der Spalte Zuletzt aktiv, um die Benutzer so zu sortieren, dass die Benutzer mit dem ältesten Datum der letzten Anmeldung ganz oben angezeigt werden:

In der Spalte Zuletzt aktiv wird das Datum angezeigt, an dem sich der Benutzer zum letzten Mal im Orchestrator angemeldet hat. Wenn Sie in dieser Spalte „Ausstehend“ sehen, wie im obigen Beispiel, bedeutet das, dass der Benutzer sich nie angemeldet hat. Sie können diese Informationen verwenden, um Ihre inaktiven Benutzer zu identifizieren.

-

Klicken Sie auf das Symbol Löschen am Ende der Zeile, um das lokale Konto für diesen Benutzer zu entfernen.

-

Klicken Sie im Bestätigungsdialogfeld auf Löschen, um das Löschen des Kontos aus dem Orchestrator zu bestätigen.

Das Benutzerkonto wird von der Seite entfernt.

- Löschen Sie weiterhin alle inaktiven Benutzerkonten in Ihrer Organisation.

Schritt 2. Die SAML-Integration konfigurieren

Jetzt müssen Sie sowohl den Orchestrator als auch Ihren Identitätsanbieter (IdP) für die Integration konfigurieren.

Schritt 2.1. Informationen zum SAML-Dienstanbieter abrufen

- Melden Sie sich beim Orchestrator als Administrator an.

- Wechseln Sie zu Administrator > Sicherheitseinstellungen > Authentifizierungseinstellungen.

- Wählen Sie Benutzer, die sich mit SAML-SSO anmelden können aus und klicken Sie dann auf Konfigurieren.

Ein Informationsdialogfeld wird geöffnet.

- Klicken Sie im Dialogfeld auf Fortfahren.

Die nächste Seite bietet einen Überblick über die Integration.

- Klicken Sie in der unteren rechten Ecke auf Weiter, um mit der Konfiguration fortzufahren.

Im Schritt Allgemeine Details finden Sie unter In IdP zu konfigurierende Daten die erforderlichen Informationen zur Konfiguration Ihres Identitätsanbieters für die Verbindung mit dem Orchestrator.

- Kopieren und speichern Sie die Werte für die Werte der Entitäts-ID und der der Assertion Consumer Service-URL. Diese benötigen Sie im nächsten Schritt.

Wichtig:

Wenn Sie diese Integration auch auf Hostebene eingerichtet haben, stellen Sie sicher, dass Sie den URL-Wert des Assertion Consumer Service auf Organisationsebene und nicht den vom Host verwenden.

Lassen Sie diese Registerkarte im Browser für später geöffnet.

Schritt 2.2. Ihren Identitätsanbieter konfigurieren

Der Orchestrator kann sich mit jedem externen Identitätsanbieter (IdP) verbinden, der den SAML 2.0 Standard verwendet.

Obwohl die Konfiguration je nach ausgewähltem IdP variieren kann, haben wir die Konfiguration für die folgenden Anbieter validiert:

- Okta

- PingOne.

Sie können die folgenden Konfigurationsanweisungen verwenden, um Integrationen mit diesen Anbietern einzurichten.

Bei anderen Identitätsanbietern empfehlen wir Ihnen, deren Integrationsdokumentation zu befolgen.

A. Beispielkonfiguration für Okta

Die Anweisungen in diesem Abschnitt beziehen sich auf eine Beispielkonfiguration. Weitere Informationen zu IdP-Einstellungen, die hier nicht behandelt werden, finden Sie in der Okta-Dokumentation.

- Melden Sie sich in einer anderen Registerkarte im Browser bei der Okta-Administratorkonsole an.

- Gehen Sie zu „Anwendungen“ > „Anwendungen“, klicken Sie auf App-Integration erstellen und wählen Sie SAML 2.0 als Anmeldemethode aus.

- Geben Sie auf der Seite Allgemeine Einstellungen einen Namen für die App an, mit der Sie die Integration vornehmen, nämlich Orchestrator.

- Füllen Sie auf der Seite SAML konfigurieren den Abschnitt Allgemein wie folgt aus:

- URL für einmaliges Anmelden: Geben Sie den Wert der Assertion Consumer Service-URL ein, den Sie vom Orchestrator erhalten haben.

- Aktivieren Sie das Kontrollkästchen Dies für Empfänger-URL und Ziel-URL verwenden.

- Empfänger-URI: Geben Sie den Wert der Entitäts-ID ein, den Sie vom Orchestrator erhalten haben.

- Name ID-Format: E-Mail-Adresse auswählen.

- Anwendungsbenutzername: E-Mail auswählen

- Fügen Sie bei Attributanweisungen Folgendes hinzu:

- Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Lassen Sie das Namensformat als Nicht angegeben.

- Legen Sie den Wert auf

user.emailoder das Benutzerattribut fest, das die eindeutige E-Mail-Adresse des Benutzers enthält. - Fügen Sie optional weitere Attributzuordnungen hinzu. Der Orchestrator unterstützt auch die Benutzerattribute Vorname, Nachname, Berufsbezeichnung und Abteilung. Diese Informationen werden dann an den Orchestrator weitergegeben, wo sie anderen Diensten wie dem Automation Hub zur Verfügung gestellt werden können.

- Name:

- Wählen Sie auf der Seite Feedback die Option aus, die Sie bevorzugen.

- Klicken Sie Beenden an.

- Kopieren Sie auf der Registerkarte Anmelden im Abschnitt Einstellungen unter Setup-Anweisungen anzeigen den Wert Metadaten-URL des Identitätsanbieters und speichern sie ihn für später.

- Wählen Sie auf der Seite Anwendung für den Orchestrator die neu erstellte Anwendung aus.

- Wählen Sie auf der Registerkarte Zuweisungen die Option „Zuweisen“ > „Personen zuweisen“ aus und wählen Sie dann die Benutzer aus, die die SAML-Authentifizierung für den Orchestrator verwenden möchten.

Die neu hinzugefügten Benutzer werden auf der Registerkarte Mitarbeiter (People) angezeigt.

B. Beispielkonfiguration für PingOne

Die Anweisungen in diesem Abschnitt beziehen sich auf eine Beispielkonfiguration. Weitere Informationen zu IdP-Einstellungen, die hier nicht behandelt werden, finden Sie in der PingOne-Dokumentation.

- Melden Sie sich in einer anderen Registerkarte im Browser bei der PingOne-Administratorkonsole an.

- Wechseln Sie zu „Verbindungen“ > „Anwendungen“ und klicken Sie auf das Pluszeichen +.

- Klicken Sie auf Web App und klicken Sie für SAML auf Konfigurieren.

- Geben Sie auf der Seite App-Profil erstellen einen Namen für Ihre Orchestrator-App an.

- Wählen Sie auf der Seite SAML-Verbindung konfigurieren die Option Manuell eingeben aus und geben Sie Folgendes ein:

- ACS-URLs: Geben Sie den Wert der Assertion Consumer Service-URL ein, den Sie vom Orchestrator erhalten haben.

- Entitäts-URI: Geben Sie den Wert der Entitäts-ID ein, den Sie vom Orchestrator erhalten haben.

- SLO-Bindung: HTTP-Umleitung

- Assertion-: Geben Sie die Gültigkeitsdauer in Sekunden ein.

- Klicken Sie auf Speichern und fortfahren.

- Fügen Sie auf der Seite Attribute zuordnen die E-Mail-Adresse hinzu:

- Wählen Sie + Attribut hinzufügen aus.

- Geben Sie für Anwendungsattribut

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressein. - Legen Sie den Ausgehenden Wert auf E-Mail-Adresse oder das Benutzerattribut fest, das die eindeutige E-Mail-Adresse des Benutzers enthält.

- Aktivieren Sie das Kontrollkästchen Erforderlich.

- Fügen Sie optional weitere Attributzuordnungen hinzu. Der Orchestrator unterstützt auch die Benutzerattribute Vorname, Nachname, Berufsbezeichnung und Abteilung. Diese Informationen werden dann an den Orchestrator weitergegeben, wo sie anderen Diensten wie dem Automation Hub zur Verfügung gestellt werden können.

- Klicken Sie auf Speichern und schließen.

- Klicken Sie auf den Umschalter für die Orchestrator-App, um die Anwendung für den Benutzerzugriff zu aktivieren.

- Kopieren und speichern Sie auf der Registerkarte Konfiguration den Wert der IdP-Metadaten-URL zur späteren Verwendung.

Schritt 2.3. Orchestrator konfigurieren

Führen Sie die folgenden Schritte aus, um den Orchestrator als Dienstanbieter zu aktivieren, der Ihren Identitätsanbieter erkennt:

- Kehren Sie im Orchestrator zur Registerkarte „SAML-Konfiguration“ zurück.

- Füllen Sie im Schritt Allgemeine Details unter Daten aus IdP das Feld Metadaten-URL mit der Metadaten-URL aus, die während der Konfiguration des Identitätsanbieters abgerufen wurde.

- Klicken Sie auf Daten abrufen.

Nach Abschluss des Vorgangs werden die Felder Anmelde-URL, ID der Identitätsanbieterentität und Signaturzertifikat mit den IdP-Informationen gefüllt.

- Um mehrere Zertifikate manuell einzugeben, fügen Sie sie durch ein Zeichen für eine neue Zeile getrennt in das Feld Signaturzertifikat ein.

Abbildung 1.

- Klicken Sie in der unteren rechten Ecke auf Weiter, um zum nächsten Schritt zu wechseln.

- Geben Sie in den Bereitstellungseinstellungen den Abschnitt Zulässige Domänen die Domänen an, von denen aus Sie Benutzern die Anmeldung ermöglichen möchten. Geben Sie alle Domänen ein, die vom konfigurierten Identitätsanbieter unterstützt werden.

Sie können mehrere Domains durch Kommata voneinander trennen.

- Aktivieren Sie das Kontrollkästchen, um zu bestätigen, dass Sie mit der Verknüpfung von Konten mit übereinstimmenden E-Mail-Adressen einverstanden sind.

- Ordnen Sie im Abschnitt Attributzuordnung die Attribute Vorname und Nachname dem Anzeigenamen zu. Darüber hinaus können Sie nach Bedarf weitere optionale Zuordnungen für Ihre Integration konfigurieren.

- Wenn Sie auch erweiterte Details konfigurieren möchten, klicken Sie unten rechts auf Weiter, um zum letzten Schritt zu gelangen.

Klicken Sie andernfalls auf Testen und Speichern, um die Konfiguration der Integration abzuschließen und die verbleibenden Schritte in diesem Abschnitt zu überspringen.

- Konfigurieren Sie auf der Seite Erweiterte Einstellungen die Optionen nach Bedarf:

- Unangeforderte Authentifizierungsantwort zulassen: Aktivieren Sie diese Option, wenn Sie aus dem IdP-Dashboard zum Orchestrator navigieren möchten.

- SAML-Bindungstyp: Eine HTTP-Umleitung konfiguriert die SAML-Konfiguration für die Kommunikation mit URL-Parametern über den HTTP-Benutzer-Agent.

- Dienstzertifikatnutzung: Wählen Sie die gewünschte Option aus.

- Klicken Sie auf Testen und Speichern, um die Integrationskonfiguration fertig zu stellen.

Schritt 2.4. Überprüfen Sie, ob die Integration ausgeführt wird.

So können Sie überprüfen, ob die SAML SSO-Integration ordnungsgemäß funktioniert:

- Öffnen Sie ein Inkognito-Browserfenster.

- Navigieren Sie zu Ihrer Orchestrator-URL.

- Überprüfen Sie Folgendes:

- Werden Sie aufgefordert, sich mit Ihrem SAML-Identitätsanbieter anzumelden?

- Können Sie sich erfolgreich anmelden?

- Wenn Sie sich mit einer E-Mail-Adresse anmelden, die mit einem vorhandenen Benutzerkonto übereinstimmt, verfügen Sie dann über die entsprechenden Berechtigungen?

Schritt 2.5. Bereitstellungsregeln konfigurieren (optional)

Administratoren können Just-in-Time-Bereitstellungsregeln einrichten, die Benutzer automatisch zu einer vorhandenen UiPath-Gruppe hinzufügen, indem sie die Attributnamen-/Wertpaare verwenden, die vom IdP bei der Anmeldung angegeben wurden. Durch die Nutzung von Gruppen erhalten Benutzer automatisch die richtigen Lizenzen und Rollen, wenn sie sich anmelden.

Just-in-Time-Bereitstellungsregeln werden überprüft, wenn sich ein Benutzer anmeldet. Wenn das Benutzerkonto die Bedingungen für eine Regel erfüllt, wird es automatisch der lokalen Gruppe hinzugefügt, die der Regel zugeordnet ist.

Beispielsweise kann ein Administrator eine Regel konfigurieren, um Benutzer mithilfe dieser Einstellungen direkt in der Gruppe „Automation Users“ bereitzustellen: Anspruch=group, Beziehung=is, Wert=Automation User.

Phase 1. Bereitstellungsgruppen einrichten

Das Hinzufügen eines Kontos zu einer Gruppe bedeutet, dass das Konto die für die Gruppe definierten Lizenzen, Rollen und Roboterkonfigurationen erbt, sofern vorhanden.

Wenn Sie also eine Gruppe für einen bestimmten Benutzertyp einrichten (z. B. Ihre Mitarbeiter, die die Automatisierungen erstellen, oder Ihre Mitarbeiter, die die Automatisierungen testen), können Sie einen neuen Mitarbeiter dieses Typs aufnehmen, indem Sie einfach dessen Konto im IdP auf die gleiche Weise wie andere ähnliche Konten einrichten.

Auf diese Weise richten Sie die Gruppe einmal ein und wiederholen dann die Einrichtung, indem Sie der Gruppe bei Bedarf Konten hinzufügen. Wenn sich die Einrichtung für eine bestimmte Gruppe von Benutzern ändern muss, müssen Sie die Gruppe nur einmal aktualisieren und die Änderungen gelten für alle Konten in der Gruppe.

So richten Sie eine Gruppe für eine Bereitstellungsregel ein

- Neue lokale Gruppe erstellen. Wenn Sie möchten, können Sie eine Ihrer vorhandenen Gruppen verwenden, anstatt eine neue zu erstellen.

- (Optional und erfordert Benutzerlizenzverwaltung) Wenn Benutzer in dieser Gruppe Benutzerlizenzen benötigen, richten Sie Regeln für die Lizenzzuweisung für die Gruppe ein. Wenn Sie eine vorhandene Gruppe verwenden, überprüfen Sie die Lizenzzuweisung für die Gruppe, um sicherzustellen, dass die richtigen Lizenzen zugewiesen werden. Wenn dies nicht der Fall ist, ändern Sie entweder die Zuweisungen oder erstellen Sie eine neue Gruppe.

- Weisen Sie Mandantenrollen zu und vervollständigen Sie optional die Robotereinrichtung für die Gruppe. Siehe Zuweisen von Rollen zu Gruppen. Wenn Sie eine vorhandene Gruppe verwenden, überprüfen Sie die Rollen, die der Gruppe derzeit zugewiesen sind, um sicherzustellen, dass sie für den Benutzertyp geeignet sind, den Sie der Gruppe hinzufügen werden. Wenn dies nicht der Fall ist, ändern Sie entweder die dieser Gruppe zugewiesenen Rollen oder erstellen Sie eine neue Gruppe.

- Fügen Sie die Gruppe zu Ordnern hinzu und weisen Sie nach Bedarf Ordnerrollen zu. Siehe Verwalten des Ordnerzugriffs.

Jetzt können Sie diese Gruppe in einer Bereitstellungsregel verwenden.

Phase 2. Eine Bereitstellungsregel für eine Gruppe erstellen

Stellen Sie sicher, dass der mit der SAML-Bereitstellungsregel verbundene Anspruch an die SAML-Nutzlast gesendet wird, indem Sie sie in der SAML-Anwendung konfigurieren.

Nachdem die SAML-Integration konfiguriert und nachdem Sie eine Gruppe eingerichtet haben:

-

Wechseln Sie zu Administrator > Sicherheitseinstellungen > Authentifizierungseinstellungen.

-

Klicken Sie unter der Option SAML-SSO auf Bereitstellungsregeln anzeigen:

Die Seite SAML SSO-Bereitstellungsregeln wird geöffnet, auf der Ihre vorhandenen Regeln aufgeführt sind.

-

Klicken Sie in der oberen rechten Ecke der Seite auf Regel hinzufügen. Die Seite Neue Regel hinzufügen wird geöffnet.

-

Füllen Sie unter Grundlegende Details das Feld Regelname und optional das Feld Beschreibung aus.

-

Klicken Sie unter Bedingungen auf Regel hinzufügen. Eine Reihe von Feldern für eine neue Bedingung wird hinzugefügt. Gemeinsam definieren sie die Kriterien, die ein Konto bei der Anmeldung erfüllen muss, um einer (später ausgewählten) Gruppe hinzugefügt zu werden.

-

Geben Sie im Feld Anspruch den Namen des Anspruchs ein, so wie er im IdP angezeigt wird.

-

Wählen Sie auf der Liste Beziehung aus, wie sich der Anspruch auf den Wert bezieht. Die folgenden Optionen sind verfügbar:

Beziehung Bedingungsanforderung Beispiel ist genaue Übereinstimmung, Groß-/Kleinschreibung wird beachtet Department is RPAsetzt voraus, dass der Wert für denDepartment-AnspruchRPAist. Die Bedingung wird nicht erfüllt, wenn der Wert z. B.RPADevist. Diese Beziehung funktioniert für Ansprüche mit mehreren Werten. Wenn beispielsweise die WerteadministratorunddeveloperunterGroupgesendet werden, dann wäreGroup is administratoreine gültige Beziehung.ist nicht alles außer dem angegebenen Wert, Groß-/Kleinschreibung wird beachtet Bei Department is not ctrwird der Gruppe jedes Konto hinzugefügt, es sei denn, der Wert vonDepartmentistctr. Die Bedingung ist erfüllt, wenn die AbteilungCtroderelectrist.enthält beinhaltet, erfordert keine exakte Übereinstimmung, Groß-/Kleinschreibung wird beachtet Department contains RPAerfordert, dass der Wert für denDepartment-AnspruchRPAenthält. Die Bedingung wird erfüllt, wenn der Wert z. B.RPADev,xRPAxoderNewRPAist.enthält nicht schließt aus, erfordert keine exakte Übereinstimmung, Groß- und Kleinschreibung wird beachtet Bei Department not contains ctrwird der Gruppe jedes Konto hinzugefügt, es sei denn, derDepartment-Wert enthältctr. Konten, für die die Abteilung z. B.ctroderelectrist, werden der Gruppe nicht hinzugefügt.Groß-/Kleinschreibung wird nicht berücksichtigt genaue Übereinstimmung, Groß-/Kleinschreibung wird nicht beachtet Department is case insensitive RPAerfordert, dass der Wert für denDepartment-Anspruchrpaist, in beliebiger Groß-/Kleinschreibung Die Bedingung wird erfüllt, wenn der Wert z. B.rpaist. Die Bedingung wird nicht erfüllt, wenn der Wertcrpaist.enthält Elemente ohne Berücksichtigung von Groß-/Kleinschreibung beinhaltet, erfordert keine exakte Übereinstimmung, Groß- und Kleinschreibung wird nicht beachtet Department contains case insensitive RPAerfordert, dass der Wert für denDepartment-Anspruch in jeder Groß-/KleinschreibungRPAenthält. Die Bedingung wird erfüllt, wenn der Wert z. B.rpa,cRPAoderrpAist. -

Geben Sie in das Feld Wert den Wert ein, der zum Erfüllen der Bedingung erforderlich ist.

-

Wenn Sie eine weitere Bedingung hinzufügen möchten, klicken Sie auf Regel hinzufügen und legen Sie so eine neue Bedingungszeile an.

Wenn Sie mehrere Bedingungen hinzufügen, müssen alle Bedingungen erfüllt sein, damit die Bereitstellungsregel gilt. Wenn Sie zum Beispiel die Regeln Department is RPA und Title is Engineer definieren, werden nur Benutzer, die sowohl in der RPA-Abteilung sind als auch den Titel „Engineer“ tragen, zu den angegebenen Gruppen hinzugefügt. Ein Konto mit der RPA-Abteilung, aber dem Titel „QA“ wird nicht zu den Gruppen hinzugefügt.

- Beginnen Sie unter Gruppen zuweisen im Feld Gruppen hinzufügen mit der Eingabe des Namens einer Gruppe und wählen Sie dann eine Gruppe aus der Ergebnisliste aus. Wiederholen Sie den Vorgang, um bei Bedarf weitere Gruppen hinzuzufügen. Wenn die Bedingungen erfüllt sind, werden diesen Gruppen automatisch Konten hinzugefügt, wenn sie sich anmelden.

- Klicken Sie in der unteren rechten Ecke auf Speichern, um die Regel hinzuzufügen.

Wenn eine Regel vorhanden ist, sich ein Benutzer anmeldet und dessen Konto die Bedingungen für eine Regel erfüllt, dann wird sein Konto zu den Bereitstellungsgruppen hinzugefügt, die der Regel zugeordnet sind. Darüber hinaus wird sein Konto für die Verwendung eingerichtet.

SAML-Attributzuordnung

Beim Konfigurieren der SAML-Verzeichnisintegration können Organisationsadministratoren definieren, welche Attribute ihres IdP den Systembenutzerattributen zugeordnet werden sollen. Wenn sich ein Benutzer anschließend über die SAML-Verzeichnisintegration anmeldet, liest das System die Ansprüche, die an die ACS-Nutzlast übergeben werden, und ordnet den Wert den entsprechenden Systemattributen zu.

- Ihr IdP muss so konfiguriert sein, dass diese Ansprüche in der ACS-Nutzlast übergeben werden.

- Stellen Sie sicher, dass die im IdP konfigurierten Attributnamen mit den Attributzuordnungseinstellungen im Organisationsadministratorportal übereinstimmen.

Wenn das beispielsweise die Benutzerstruktur in Ihrem IdP ist, kann ein Organisationsadministrator die folgenden Attributzuordnungseinstellungen einrichten, damit diese Informationen im Systembenutzerobjekt ausgefüllt werden.

{

"displayname": "John Doe",

"fname": "John",

"lname": "Doe",

"jobtitle": "Hardware Engineer",

"dpt": "Engineering",

"city": "Phoenix"

}

{

"displayname": "John Doe",

"fname": "John",

"lname": "Doe",

"jobtitle": "Hardware Engineer",

"dpt": "Engineering",

"city": "Phoenix"

}

Wenn sich ein Benutzer in dieser Organisation über die SAML-Verzeichnisintegration anmeldet, wird das Benutzerobjekt aktualisiert, um diese Einstellung widerzuspiegeln.

{

"Display Name": "John Doe",

"First Name": "John",

"Last Name": "Doe",

"Job Title": "Hardware Engineer",

"Department": "Engineering",

"City": "Phoenix"

}

{

"Display Name": "John Doe",

"First Name": "John",

"Last Name": "Doe",

"Job Title": "Hardware Engineer",

"Department": "Engineering",

"City": "Phoenix"

}

Schritt 3. Ihre Benutzer auf SAML-SSO umstellen

Nachdem die Berechtigungen konfiguriert wurden, empfehlen wir Ihnen, alle bestehenden Benutzer aufzufordern, sich von ihrem UiPath-Konto abzumelden und über SAML-SSO anzumelden.

Um sich mit SAML-SSO bei Studio und dem Assistant anzumelden, müssen Benutzer den Assistant wie folgt konfigurieren:

- Öffnen Sie im UiPath Assistant Einstellungen und wählen Sie die Registerkarte Orchestrator-Verbindung aus.

- Klicken Sie auf Abmelden.

- Wählen Sie für den Verbindungstyp Dienst-URL aus.

- Fügen Sie im Feld Dienst-URL die organisationsspezifische URL hinzu.

Die URL muss die Organisations-ID enthalten und mit einem Schrägstrich enden, z. B. https://OrchestratorURL/orgID/. Andernfalls schlägt die Verbindung mit dem Hinweis fehl, der Benutzer gehöre keiner Organisation an.

- Melden Sie sich mit SAML-SSO wieder an.

Schritt 4. Berechtigungen und Roboter konfigurieren

Dies ist nur für neue Benutzer erforderlich, die den Orchestrator noch nicht verwendet haben und für die daher kein lokales Konto im Orchestrator eingerichtet wurde, als die Integration aktiviert wurde.

Sie können neue Benutzer über deren E-Mail-Adresse (wie im externen IdP verwendet) zu Orchestrator-Gruppen hinzufügen. Sobald ein Benutzer einer Gruppe zugewiesen wurde oder er sich angemeldet hat, steht er über die Suche für die Rollenzuweisung in allen Orchestrator-Diensten zur Verfügung.

Schritt 5. Lokale Benutzerkonten nicht mehr verwenden (optional)

Nachdem alle Benutzer auf SAML-SSO übertragen wurden und die neuen Benutzer eingerichtet sind, empfehlen wir Ihnen, alle lokalen Benutzerkonten, die keine Administratorkonten sind, zu entfernen. Dadurch wird sichergestellt, dass sich Benutzer nicht mehr mit ihren lokalen Kontoanmeldeinformationen anmelden können und sich mit SAML-SSO anmelden müssen.

Überlegungen zum Beenden der Verwendung lokaler Konten

Bei Problemen mit der SAML-Integration (z. B. bei der Aktualisierung eines abgelaufenen Zertifikats) oder beim Wechsel zu einer anderen Authentifizierungsoption wird ein lokales Benutzerkonto mit der Administratorrolle empfohlen.

- Bekannte Einschränkungen

- Voraussetzungen

- Schritt 1. Inaktive Benutzerkonten bereinigen

- Schritt 2. Die SAML-Integration konfigurieren

- Schritt 2.1. Informationen zum SAML-Dienstanbieter abrufen

- Schritt 2.2. Ihren Identitätsanbieter konfigurieren

- Schritt 2.3. Orchestrator konfigurieren

- Schritt 2.4. Überprüfen Sie, ob die Integration ausgeführt wird.

- Schritt 2.5. Bereitstellungsregeln konfigurieren (optional)

- SAML-Attributzuordnung

- Schritt 3. Ihre Benutzer auf SAML-SSO umstellen

- Schritt 4. Berechtigungen und Roboter konfigurieren

- Schritt 5. Lokale Benutzerkonten nicht mehr verwenden (optional)

- Überlegungen zum Beenden der Verwendung lokaler Konten