- Introdução

- Configuração e Instalação

- Projetos de automação

- Dependências

- Tipos de fluxos de trabalho

- Fluxo de controle

- Comparação de arquivos

- Melhores Práticas de Automação

- Integração de controle de origem

- Sobre o controle de versões

- Como gerenciar projetos com o TÁS

- Como gerenciar projetos com o SN

- Dif. do fluxo de trabalho

- O painel Controle de origem

- Depuração

- Geração de logs

- A ferramenta de diagnóstico

- Analisador de Fluxo de Trabalho

- Sobre o Analisador de Fluxo de Trabalho

- STN MG-001 - Convenção de nomenclatura de variáveis

- STN MG-002 - Convenção de nomenclatura de argumentos

- STN MG-004 - Duplicação de Nome de Exibição

- STN MG-005 - Variável substitui variável

- STN MG-006 - Variável substitui argumento

- STN MG-008 - Comprimento de variável excedido

- STN MG-009 - Variáveis Catablema de prefixo

- STN MG-011 - Argumentos Catablema de prefixo

- STN MG-012 - Valores padrão de argumentos

- STN MG-016 - Comprimento do argumento excedido

- ST-NMG-017 - O nome da classe corresponde ao namespace padrão

- SR-DB-002 - Contagem alta de argumentos

- SR-DB-003 - Esvaziar bloco catechu

- SR-DB-007 - Múltiplas camadas Com fluxograma

- ST-DPB-010 - Várias instâncias de [Fluxo de trabalho] ou [Caso de teste]

- SR-DB-020 - Propriedades de saída indefinidas

- SR-DB-021 - Tempo limite embutido em código

- SR-DB-023 - Fluxo de trabalho vazio

- SR-DB-024 - Verificação da atividade Persistente

- SR-DB-025 - Pré-requisito de serialidade de variáveis

- SR-DB-027 - Melhores práticas de persistência

- SR-DB-028 - Pré-requisito de serialidade de argumentos

- ST-USG-005 - Propriedades de atividade codificadas

- SR-US-009 - Variáveis não utilizadas

- SR-US-010 - Dependências não utilizadas

- SR-US-014 - Restrições de pacotes

- ST-USG-017 – Modificador de parâmetro inválido

- SR-US-020 - Mensagens de logue mínimas

- SR-US-024 - Não utilizado e postergado

- SR-US-025 - Uso incorreto do valor salvo

- SR-US-026 - Restrições da atividade

- SR-US-027 - Pacotes necessários

- ST-USG-28 — restringir modelos de invocação de arquivos

- ST-USG-032 — rótulos obrigatórios

- ST-USG-034 — URL do Automation Hub

- Variáveis

- Argumentos

- Namespaces Importados

- Automações codificadas

- Introdução

- Registro de serviços personalizados

- Contextos Antes e Depois

- Gerando código

- Geração de caso de teste codificado a partir de casos de teste manuais

- Integração do OpenAI com fluxos de trabalho codificados

- Solicite um empréstimo com o UiBank

- Geração de filas com fluxos de trabalho codificados e APIs do Orchestrator

- Usando projetos de biblioteca importados em automações codificadas

- Usando autenticação de dois fatores em automações codificadas

- Conexão com MongoDB Atlas com automações codificadas

- Solução de problemas

- Automação assistida baseada em gatilho

- Repo. de Objetos

- A ferramenta ScreenScrapeJavaSupport

- Extensões

- Sobre extensões

- Ferramenta SetupExtensions

- UiPathRemoteRuntime.exe não está sendo executado na sessão remota

- O UiPath Remote Runtime bloqueia a sessão do Citrix de ser fechado

- O UiPath Remote Runtime causa vazamento de memória

- O pacote UiPath.UIAutomation.Activities e as versões do UiPath Remote Runtime não correspondem

- A extensão do UiPath necessária não está instalada na máquina remota

- Configurações de resolução de tela

- Políticas de grupo

- Não é possível se comunicar com o navegador

- A extensão do Chrome é removida automaticamente

- A extensão pode ter sido corrompida

- Verifique se a extensão para o Chrome está instalada e habilitada

- Check if ChromeNativeMessaging.exe is running

- Check if ComSpec variable is defined correctly

- Habilite o Acesso às URLs do arquivo e o Modo Anônimo

- Multiple browser profiles

- Group Policy conflict

- Known issues specific to MV3 extensions

- Lista de extensões para Chrome

- Extensão do Chrome no Mac

- Políticas de grupo

- Não é possível se comunicar com o navegador

- A extensão Edge é removida automaticamente

- A extensão pode ter sido corrompida

- Check if the Extension for Microsoft Edge is installed and enabled

- Check if ChromeNativeMessaging.exe is running

- Check if ComSpec variable is defined correctly

- Enable access to file URLs and InPrivate mode

- Multiple browser profiles

- Group Policy conflict

- Known issues specific to MV3 extensions

- Lista de extensões para Edge

- Extensão para Safari

- Extensão para o Varear Horizonte

- Extensão para Amazon WorkSpaces

- Plug-in do SAP Solution Manager

- Suplemento do Excel

- Teste do Studio

- Solução de problemas

- Sobre a solução de problemas

- Erros de compilação de montagem

- Suporte e limitações do Microsoft Apo-V

- Solução de problemas do Internet Explorer x64

- Problemas do Microsoft Office

- Como identificar elementos de EU em PDF com opções de acessibilidade

- Reparando o suporte da Active Accessibility

- Validation of large Windows-legacy projects takes longer than expected

Guia do usuário do Studio

Esse tutorial mostra como incluir código de exemplo que gera códigos de autenticação de dois fatores para suas automações. Aqui estão as maneiras de implementar o código de autenticação de dois fatores:

- Copie e cole o código em um arquivo .cs de seu projeto de destino.

- Use um arquivo NUPKG de amostra em seu projeto. Ao optar por usar o arquivo NUPKG de amostra, você tem a capacidade de adicionar a autenticação de dois fatores como uma atividade dentro de seus arquivos XAML.

Dica:

Independentemente de você optar por integrar o gerador de código de autenticação de dois fatores de amostra em seus arquivos CS (para automações codificadas) ou arquivos XAML (para automações de pouco código), lembre-se de que você pode invocar uma automação codificada em uma de pouco código e vice-versa. Para obter mais informações sobre automações híbridas, acesse Criação de automações híbridas – Combinando fluxos de trabalho codificados e de baixo código.

Copie e cole o código em arquivos .cs

Para usar a amostra de autenticação de dois fatores em sua automação codificada, você pode copiar e colar o seguinte código de amostra em um arquivo .cs de seu projeto de destino.

O código de amostra gera um novo código de autenticação a cada 30 segundos. Por exemplo, se um código de autenticação for gerado em 3 horas, 45 minutos e 27 segundos, esse código está disponível por três segundos. Um novo código é gerado na marca de 30 segundos.

using System;

using System.Collections.Generic;

using UiPath.CodedWorkflows;

using System.Security.Cryptography;

namespace GenerateTwoFactorAuthenticationCode

{

public class Workflow : CodedWorkflow

{

[Workflow]

public string Execute(string secretKey)

{

return AuthenticationCode(secretKey);

}

private string AuthenticationCode(string secret)

{

// Step 1: Decode the base32 secret key

byte[] key = Base32Decode(secret);

// Step 2: Calculate the time step (current time divided by 30 seconds)

long unixTime = DateTimeOffset.UtcNow.ToUnixTimeSeconds();

long timeStep = unixTime / 30;

// Step 3: Convert time step to byte array (8 bytes, big-endian)

byte[] timeBytes = BitConverter.GetBytes(timeStep);

if (BitConverter.IsLittleEndian)

Array.Reverse(timeBytes);

// Step 4: Generate HMAC-SHA1 hash using the time step as message and secret key

using (HMACSHA1 hmac = new HMACSHA1(key))

{

byte[] hash = hmac.ComputeHash(timeBytes);

// Step 5: Extract dynamic binary code (4 bytes) from the hash

int offset = hash[hash.Length - 1] & 0x0F;

int binaryCode = (hash[offset] & 0x7F) << 24

| (hash[offset + 1] & 0xFF) << 16

| (hash[offset + 2] & 0xFF) << 8

| (hash[offset + 3] & 0xFF);

// Step 6: Modulo to get a 6-digit code

int otp = binaryCode % 1_000_000;

// Return the OTP as a zero-padded 6-digit string

return otp.ToString("D6");

}

}

// Base32 decoding function to get the byte array from the base32-encoded key

private static byte[] Base32Decode(string base32)

{

// Decode Base32-encoded string to byte array

const string base32Chars = "ABCDEFGHIJKLMNOPQRSTUVWXYZ234567";

int bitBuffer = 0;

int bitBufferLen = 0;

var result = new List<byte>();

foreach (char c in base32.ToUpper())

{

if (c == '=') break;

int index = base32Chars.IndexOf(c);

if (index < 0) throw new ArgumentException("Invalid Base32 character");

bitBuffer = (bitBuffer << 5) | index;

bitBufferLen += 5;

if (bitBufferLen >= 8)

{

result.Add((byte)(bitBuffer >> (bitBufferLen - 8)));

bitBufferLen -= 8;

}

}

return result.ToArray();

}

}

}

using System;

using System.Collections.Generic;

using UiPath.CodedWorkflows;

using System.Security.Cryptography;

namespace GenerateTwoFactorAuthenticationCode

{

public class Workflow : CodedWorkflow

{

[Workflow]

public string Execute(string secretKey)

{

return AuthenticationCode(secretKey);

}

private string AuthenticationCode(string secret)

{

// Step 1: Decode the base32 secret key

byte[] key = Base32Decode(secret);

// Step 2: Calculate the time step (current time divided by 30 seconds)

long unixTime = DateTimeOffset.UtcNow.ToUnixTimeSeconds();

long timeStep = unixTime / 30;

// Step 3: Convert time step to byte array (8 bytes, big-endian)

byte[] timeBytes = BitConverter.GetBytes(timeStep);

if (BitConverter.IsLittleEndian)

Array.Reverse(timeBytes);

// Step 4: Generate HMAC-SHA1 hash using the time step as message and secret key

using (HMACSHA1 hmac = new HMACSHA1(key))

{

byte[] hash = hmac.ComputeHash(timeBytes);

// Step 5: Extract dynamic binary code (4 bytes) from the hash

int offset = hash[hash.Length - 1] & 0x0F;

int binaryCode = (hash[offset] & 0x7F) << 24

| (hash[offset + 1] & 0xFF) << 16

| (hash[offset + 2] & 0xFF) << 8

| (hash[offset + 3] & 0xFF);

// Step 6: Modulo to get a 6-digit code

int otp = binaryCode % 1_000_000;

// Return the OTP as a zero-padded 6-digit string

return otp.ToString("D6");

}

}

// Base32 decoding function to get the byte array from the base32-encoded key

private static byte[] Base32Decode(string base32)

{

// Decode Base32-encoded string to byte array

const string base32Chars = "ABCDEFGHIJKLMNOPQRSTUVWXYZ234567";

int bitBuffer = 0;

int bitBufferLen = 0;

var result = new List<byte>();

foreach (char c in base32.ToUpper())

{

if (c == '=') break;

int index = base32Chars.IndexOf(c);

if (index < 0) throw new ArgumentException("Invalid Base32 character");

bitBuffer = (bitBuffer << 5) | index;

bitBufferLen += 5;

if (bitBufferLen >= 8)

{

result.Add((byte)(bitBuffer >> (bitBufferLen - 8)));

bitBufferLen -= 8;

}

}

return result.ToArray();

}

}

}

Usar um arquivo NUPKG de amostra

Se você quiser usar um arquivo NUPKG de amostra para incluir o código de dois fatores em suas automações, siga estas etapas:

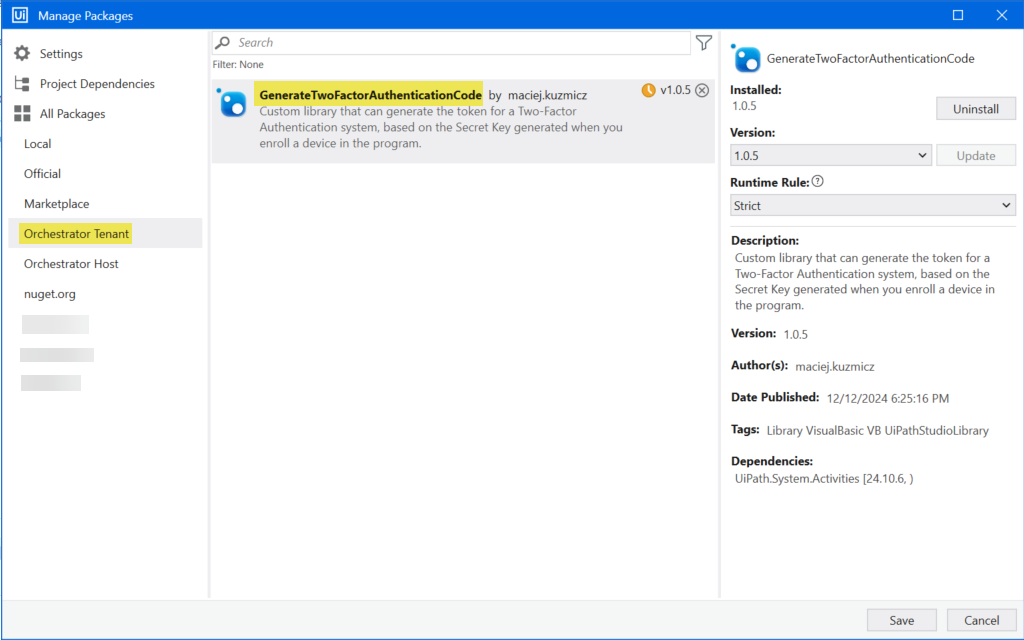

- Baixe o seguinte arquivo NUPKG: GenerateTwoFactorAuthenticationCode.nupkg.

- Carregue o arquivo NUPKG baixado para seu feed do Orchestrator Host ou Tenant, que são acessíveis por meio de sua instância do Studio. Para obter mais informações sobre o carregamento do arquivo NUPKG como uma biblioteca personalizada no Orchestrator, acesse Carregamento manual de uma biblioteca no Orchestrator.

- Abra seu projeto do Studio e acesse o menu Gerenciar Pacotes.

- Pesquise o arquivo NUPKG

GenerateTwoFactorAuthenticationCodeque você salvou anteriormente em seu feed do Orchestrator Host ou Orchestrator Tenant e instale-o.

Figura 1. A biblioteca personalizada no menu Gerenciar Pacotes

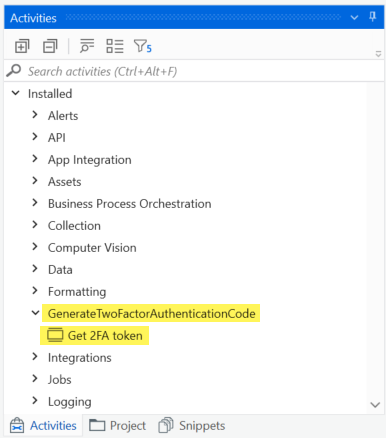

Depois de instalar o arquivo, navegue até o painel Atividades e localize GenerateTwoFactorAuthenticationCode. Arraste e solte a atividade Get 2FA token em seus arquivos XAML para gerar um código de autenticação para suas automações.

Figura 2. A amostra de código GenerateTwoFactorAuthentication no painel de atividades