- Démarrage

- Meilleures pratiques

- Modélisation de l'organisation dans Orchestrator

- Gestion de grands déploiements

- Meilleures pratiques d'automatisation

- Optimisation de l'infrastructure Unattended à l'aide de modèles de machine

- Organisation des ressources avec des balises

- Réplica Orchestrator en lecture seule

- Exportation des grilles dans l'arrière-plan

- Locataire

- À propos du contexte du locataire

- Recherche de ressources dans un locataire

- Gestion des Robots

- Connexion des Robots à Orchestrator

- Enregistrement des identifiants du Robot dans CyberArk

- Stockage des mots de passe de l’Unattended Robot dans Azure Key Vault (lecture seule)

- Stockage des informations d’identification de l’Unattended Robot dans HashiCorp Vault (lecture seule)

- Stockage des informations d'identification du robot Unattended dans AWS Secrets Manager (lecture seule)

- Suppression des sessions Unattended déconnectées et qui ne répondent pas

- Authentification du Robot

- Authentification du Robot avec les informations d'identification du client

- Authentification par carte à puce

- Configurer les capacités d’automatisation

- Audit

- Paramètres - Niveau du locataire

- Service de catalogue de ressources

- Contexte des dossiers

- Automatisations

- Processus (Processes)

- Tâches (Jobs)

- Déclencheurs (Triggers)

- Journaux (Logs)

- Surveillance

- Files d'attente (Queues)

- Actifs

- Compartiments de stockage

- Tests d'Orchestrator

- Autres configurations

- Intégrations

- Administration de l'hôte

- À propos du niveau de l’hôte

- Gestion des administrateurs système

- Gestion des locataires

- Configuration des notifications par e-mail du système

- Journaux d'audit pour le portail hôte

- Mode de Maintenance

- Administration de l'organisation

- Résolution des problèmes

Guide de l'utilisateur d'Orchestrator

Vous pouvez connecter Orchestrator à n'importe quel fournisseur d'identité (IdP) qui utilise la norme SAML 2.0. Cette page décrit le processus global en montrant quelques exemples de configurations d'intégration SAML.

Limites connues

- Les assertions SAML chiffrées de votre fournisseur d'identité ne sont pas prises en charge.

- Vous ne pouvez pas rechercher des utilisateurs et des groupes à partir de votre fournisseur d'identité. Seuls les utilisateurs de répertoire enregistrés sont disponibles pour la recherche.

- La page Configuration SSO SAML affiche une URL du service client relatif aux assertions incorrecte . Solution : pour résoudre ce problème, configurez l' URL du service client relatif aux assertions dans l'IDP sans l'ID de partition. Par exemple, l’URL d’origine :

https://{your-domain}/91483651-d8d6-4673-bd3f-54b0f7dc513a/identity_/Saml2/Acsdeviendraithttps://{your-domain}/identity_/Saml2/AcsRemarque :Cette solution de contournement comporte deux mises en garde :

- Les flux de connexion initiés par l'IDP ne fonctionneront pas comme prévu.

- Ce problème a été résolu dans la version 2023.4. Lors de la mise à niveau vers 2023.4+, vous devrez modifier l'URL du service client relatif aux assertions (Assertion Customer Service URL) pour inclure l'ID de partition.

Prérequis

Pour configurer l'intégration SAML, vous avez besoin de :

- Autorisations d'Administrator dans Orchestrator et votre fournisseur d'identité tiers. Si vous ne disposez pas d'autorisations d'administrateur dans votre fournisseur d'identité, faites appel à un administrateur pour terminer le processus de configuration.

- UiPath® Studio et l’Assistant UiPath version 2020.10.3 ou ultérieure, afin que vous puissiez les configurer pour utiliser le déploiement recommandé.

Remarque :

Si vous utilisez actuellement l'intégration Azure Active Directory pour l'authentification, nous vous recommandons de conserver l'intégration AAD car elle propose plus de fonctionnalités. Si vous décidez d'abandonner l'intégration AAD, vous devez remplacer manuellement l'attribution de rôle effectuée via des groupes de répertoires par une attribution directe de rôles aux comptes d'annuaire afin de ne pas avoir à recréer complètement votre schéma d'accès.

Étape 1. Nettoyer les comptes d'utilisateurs inactifs

Si votre organisation recycle les adresses e-mail, il est important de supprimer tous les comptes utilisateur inactifs avant de configurer l'intégration SAML.

Lorsque vous activez l'intégration, les comptes locaux présents dans Orchestrator peuvent être liés au compte d'annuaire du fournisseur d'identité externe qui utilise la même adresse e-mail. Cette liaison de compte se produit lorsque l'utilisateur du compte d'annuaire avec l'adresse e-mail se connecte pour la première fois. L'identité de votre fournisseur d'identité hérite de tous les rôles que le compte local avait afin que la transition soit transparente.

Pour cette raison, avec des comptes locaux inactifs présents dans Orchestrator, il existe un risque que les comptes locaux et les comptes d'annuaire ne correspondent pas, ce qui peut entraîner une élévation involontaire des autorisations.

Pour supprimer les comptes utilisateur inactifs :

-

Connectez-vous à Orchestrator en tant qu'administrateur.

-

Accédez à Admin > Comptes et groupes (Accounts & Groups) > onglet Utilisateurs(Users).

-

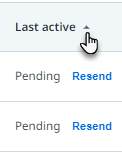

Cliquez sur l'en-tête de colonne de la colonne Dernière active (Last active) pour réorganiser les utilisateurs afin que ceux dont la date de dernière connexion est la plus ancienne s'affichent en haut :

La colonne Dernière activité (Last active) affiche la date à laquelle l'utilisateur s'est connecté pour la dernière fois à Orchestrator. Si vous voyez En attente (Pending) dans cette colonne, comme dans l'exemple ci-dessus, cela signifie que l'utilisateur ne s'est jamais connecté. Vous pouvez utiliser ces informations pour vous aider à identifier vos utilisateurs inactifs.

-

Cliquez sur l'icône Supprimer (Delete) à la fin de la ligne pour supprimer le compte local de cet utilisateur.

-

Dans la boîte de dialogue de confirmation, cliquez sur Supprimer (Delete) pour confirmer la suppression du compte d'Orchestrator.

Le compte utilisateur est supprimé de la page.

- Continuez à supprimer tous les comptes d'utilisateurs inactifs de votre organisation.

Étape 2. Configuration de l'intégration SAML

Vous devez maintenant configurer Orchestrator et votre fournisseur d'identité (IdP) pour l'intégration.

Étape 2.1. Obtenir les détails du fournisseur de services SAML

- Connectez-vous à Orchestrator en tant qu'administrateur.

- Accédez à Admin > Paramètres de sécurité (Security Settings) > Paramètres d'authentification (Authentification Settings).

- Sélectionnez Les utilisateurs peuvent se connecter avec l'authentification unique (SSO) SAML (Users can sign in with SAML SSO), puis cliquez sur Configurer (Configure).

Une boîte de dialogue d'informations s'ouvre.

- Dans la boîte de dialogue, cliquez sur Continuer (Continue).

La page suivante donne un aperçu de l'intégration.

- Dans le coin inférieur droit, cliquez sur Suivant (Next) pour passer à la configuration.

À l'étape Informations générales (General Details), sous Données à configurer dans IdP (Data to be configured in IdP), nous fournissons les informations dont vous avez besoin pour configurer votre fournisseur d'identité pour vous connecter à Orchestrator.

- Copiez et enregistrez les valeurs de l'Identifiant de l'entité (Entity ID) et de l'URL du service client relatif aux assertions (Assertion Consumer Service URL). Vous en aurez besoin lors de l'étape suivante.

Important :

Si vous avez également configuré cette intégration au niveau de l'hôte, assurez-vous que vous utilisez la valeur de l' URL du service client relatif aux assertions au niveau de l'organisation, et non celle de l'hôte.

Gardez cet onglet de navigateur ouvert pour une utilisation ultérieure.

Étape 2.2. Configurez votre fournisseur d'identité

Orchestrator peut se connecter à n'importe quel fournisseur d'identité (IdP) tiers qui utilise la norme SAML 2.0.

Bien que la configuration puisse varier en fonction du fournisseur d'identité que vous avez choisi, nous avons validé la configuration pour les fournisseurs suivants :

- Okta

- PingOne.

Vous pouvez utiliser les instructions de configuration ci-dessous pour configurer des intégrations avec ces fournisseurs.

Pour les autres fournisseurs d'identité, nous vous recommandons de suivre leur documentation d'intégration.

A. Exemple de configuration pour Okta

Les instructions de cette section concernent un exemple de configuration. Pour plus d'informations sur les paramètres IdP non présentés ici, veuillez utiliser la documentation Okta (Okta documentation).

- Dans un autre onglet du navigateur, connectez-vous à la console d'administration Okta.

- Accédez à Applications > Applications, cliquez sur Créer une intégration d'application (Create App Integration) et sélectionnez SAML 2.0 comme méthode de connexion.

- Sur la page Paramètres généraux (General Settings), spécifiez un nom pour l'application avec laquelle vous effectuez l'intégration, à savoir Orchestrator.

- Sur la page Configurer SAML (Configure SAML), renseignez la section Général (General) comme suit :

- URL d'authentification unique (Single sign-on URL) : Saisissez la valeur de URL du service client relatif aux assertions (Assertion Consumer Service URL) que vous avez obtenue auprès d'Orchestrator.

- Sélectionnez la case Utiliser ceci comme URL du destinataire et URL de destination (Use this for Recipient URL and Destination URL).

- URI d'audience (Audience URI) : Saisissez la valeur de l'Identifiant de l'entité (Entity ID) que vous avez obtenue d'Orchestrator.

- Format d'ID du nom : sélectionnez EmailAddress

- Nom d'utilisateur de l'application : sélectionnez l'adresse e-mail

- Pour les Déclarations d'attribut (Attribute Statements), ajoutez ce qui suit :

- Nom :

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Laissez le Format du nom (Name Format) comme Non spécifié (Unspecified).

- Définissez la Valeur sur

user.email, ou l'attribut utilisateur qui contient l'adresse e-mail unique de l'utilisateur - Ajoutez éventuellement d'autres mappages des attributs. Orchestrator prend également en charge les attributs utilisateur Prénom (First Name), Nom (Last Name), Intitulé de poste (Job Title) et Service (Department). Ces informations sont ensuite propagées à Orchestrator, où elles peuvent être mises à la disposition d'autres services, tels qu'Automation Hub.

- Nom :

- Sur la page Commentaires (Feedback), sélectionnez l'option que vous préférez.

- Cliquez sur Terminer.

- Dans l'onglet Connexion (Sign On), dans la section Paramètres (Settings), sous Afficher les instructions de configuration (View Setup Instructions), copiez la valeur de l'URL des métadonnées du fournisseur d'identité (Identity Provider metadata URL) et enregistrez-la.

- Sur la page Application d'Orchestrator, sélectionnez l'application récemment créée.

- Dans l'onglet Affectations (Assignments), sélectionnez Affecter (Assign) > Affecter aux personnes (Assign to People), puis sélectionnez les utilisateurs que vous souhaitez autoriser à utiliser l'authentification SAML pour Orchestrator.

Les utilisateurs récemment ajoutés s'affichent dans l'onglet Personnes (People).

B. Exemple de configuration pour PingOne

Les instructions de cette section concernent un exemple de configuration. Pour plus d'informations sur les paramètres IdP non présentés ici, veuillez utiliser la documentation PingOne (PingOne documentation).

- Dans un autre onglet du navigateur, connectez-vous à la console d'administration Ping One.

- Accédez à Connexions (Connections) > Applications et cliquez sur l'icône plus +.

- Cliquez sur Application Web (Web App) et pour SAML, cliquez sur Configurer (Configure).

- Sur la page Créer un profil d'application (Create App Profile), spécifiez un nom pour votre application Orchestrator.

- Sur la page Configurer la connexion SAML (Configure SAML Connection), sélectionnez Saisir manuellement (Manually Enter) et fournissez les informations suivantes :

- URL ACS (ACS URLs) : saisissez la valeur de l'URL du service client relatif aux assertions (Assertion Consumer Service URL) que vous avez obtenue auprès d'Orchestrator.

- Identifiant de l'entité (Entity ID) : saisissez la valeur de l'Identifiant de l'entité (Entity ID) que vous avez obtenue auprès d'Orchestrator.

- liaison SLO (SLO binding) : redirection HTTP (HTTP Redirect)

- Durée de la validité de l'assertion (Assertion Validity Duration) : Entrez le nombre de secondes pour la période de validité.

- Cliquez sur Enregistrer et continuer (Save and Continue.

- Sur la page Attributs de carte (Map Attributes), ajoutez l'adresse e-mail :

- Sélectionnez + Ajouter un attribut (Add Attribute).

- Pour Attribut d'application, saisissez

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress. - Définissez la Valeur sortante (Outgoing Value) sur Adresse e-mail (Email Address) ou sur l'attribut utilisateur qui contient l'adresse e-mail unique de l'utilisateur.

- Cochez la case Obligatoire (Required).

- Ajoutez éventuellement d'autres mappages des attributs. Orchestrator prend également en charge les attributs utilisateur Prénom (First Name), Nom (Last Name), Intitulé de poste (Job Title) et Service (Department). Ces informations sont ensuite propagées à Orchestrator, où elles peuvent être mises à la disposition d'autres services, tels qu'Automation Hub.

- Cliquez sur Enregistrer et fermer (Save and Close).

- Cliquez sur la bascule de l'application Orchestrator pour activer l'application pour l'accès utilisateur.

- Dans l'onglet Configuration, copiez et enregistrez la valeur de l'URL des métadonnées de l'IdP pour une utilisation ultérieure.

Étape 2.3. Configurer Orchestrator

Pour activer Orchestrator en tant que fournisseur de services qui reconnaît votre fournisseur d'identité, procédez comme suit :

- Revenez à l'onglet de configuration SAML dans Orchestrator.

- À l’étape Informations générales, sous Données d’IdP, renseignez le champ URL des métadonnées avec l’URL des métadonnées obtenue lors de la configuration du fournisseur d’identité.

- Cliquez sur Récupérer les données (Fetch data).

Une fois terminés, les champs URL de connexion (Sign-on URL), Identifiant de l'entité du fournisseur d'identité (Identity Provider Entity ID) et Certificat de signature (Signing certificate) sont renseignés avec les informations de l'IdP.

- Pour saisir manuellement plusieurs certificats, collez-les dans le champ Certificat de signature (Signing certificate), séparés par un caractère de nouvelle ligne.

Graphique 1.

- Cliquez sur Suivant (Next) dans le coin inférieur droit pour passer à l'étape suivante.

- Dans les Paramètres d'enregistrement (Provisioning settings), remplissez la section Domaines autorisés (Allowed Domains) avec les domaines à partir desquels vous souhaitez autoriser les utilisateurs à se connecter. Saisissez tous les domaines pris en charge par le fournisseur d'identité configuré.

Séparez les différents domaines à l'aide de virgules.

- Cochez la case pour indiquer que vous comprenez que les comptes avec des adresses e-mail correspondantes seront associés.

- Dans la section Mappage des attributs (Attribute Mapping), mappez les attributs Prénom (First) et Nom (Last Name) au Nom complet (Display name). De plus, vous pouvez configurer d'autres mappages facultatifs en fonction des besoins de votre intégration.

- Si vous souhaitez également configurer les détails avancés, cliquez sur Suivant (Next) dans le coin inférieur droit pour passer à l'étape finale.

Sinon, cliquez sur Tester et enregistrer (Test and Save) pour terminer la configuration de l'intégration et ignorer les étapes restantes de cette section.

- Sur la page Paramètres avancés (Advanced Settings), configurez les options selon vos besoins :

- Autoriser la réponse d'authentification non sollicitée (Allow unsolicited authentication response) : activez si vous souhaitez pouvoir accéder à Orchestrator à partir du tableau de bord de l'IdP.

- Type de liaison SAML : la redirection HTTP (HTTP redirect) configure la configuration SAML pour communiquer à l'aide de paramètres d'URL via l'agent utilisateur HTTP.

- Utilisation du certificat de service : sélectionnez l'option que vous préférez.

- Cliquez sur Tester et enregistrer (Test and Save) pour terminer la configuration de l'intégration.

Étape 2.4. Vérifiez que l'intégration est en cours d'exécution

Pour vérifier que l'intégration avec authentification unique (SSO) SAML fonctionne correctement :

- Ouvrez une fenêtre privée dans le navigateur.

- Accédez à votre URL Orchestrator.

- Vérifiez les points suivants :

- Êtes-vous invité à vous connecter avec votre fournisseur d'identité SAML ?

- Parvenez-vous à vous connecter ?

- Si vous vous connectez avec une adresse e-mail qui correspond à un compte utilisateur existant, disposez-vous des autorisations appropriées ?

Étape 2.5. Configurer les règles d'enregistrement (facultatif)

Les administrateurs peuvent configurer des règles d'enregistrement « juste à temps » (just-in-time) qui ajoutent automatiquement des utilisateurs à un groupe UiPath existant à l'aide des paires nom/valeur d'attribut fournies par l'IdP via la connexion. En tirant parti des groupes, les utilisateurs reçoivent automatiquement les licences et les rôles appropriés lorsqu'ils se connectent.

Les règles d’enregistrement « juste à temps (just-in-time) » sont évaluées lorsqu’un utilisateur se connecte. Si le compte utilisateur remplit les conditions d’une règle, il est automatiquement ajouté au groupe local associé à la règle.

Par exemple, un administrateur peut configurer une règle pour enregistrer les utilisateurs directement dans le groupe Automation Users à l'aide de ces paramètres : Revendication=group, Relation=is, Valeur=Automation User.

Phase 1. Configurer des groupes d'enregistrement

L'ajout d'un compte à un groupe signifie que le compte hérite des licences, des rôles et de la configuration du robot défini pour le groupe, le cas échéant.

Ainsi, si vous configurez un groupe en pensant à un type d'utilisateur particulier (par exemple, vos employés qui créent les automatisations ou vos employés qui testent les automatisations), vous pouvez intégrer un nouvel employé de ce type en définissant simplement leur compte dans l'IdP de la même manière que les autres comptes similaires.

De cette façon, vous configurez le groupe une fois, puis répliquez la configuration en ajoutant des comptes au groupe si nécessaire. De plus, si la configuration d'un groupe d'utilisateurs en particulier doit être modifiée, il vous suffit de mettre à jour le groupe une seule fois et les modifications s'appliquent à tous les comptes du groupe.

To set up a group for a provisioning rule

- Créez un nouveau groupe local. Si vous le souhaitez, vous pouvez utiliser un de vos groupes existants au lieu d'en créer un nouveau.

- (Facultatif et nécessite une gestion des licences utilisateur) Si les utilisateurs de ce groupe ont besoin de licences utilisateur, configurez des règles d'attribution de licence pour le groupe. Si vous utilisez un groupe existant, vérifiez l'attribution des licences pour le groupe afin de vous assurer que les bonnes licences sont attribuées. Si ce n'est pas le cas, modifiez les attributions ou créez un nouveau groupe.

- Attribuez les rôles des locataires et complétez éventuellement la configuration du robot pour le groupe. Voir Attribuer des rôles à un groupe. Si vous utilisez un groupe existant, vérifiez les rôles actuellement attribués au groupe pour vous assurer qu'ils sont adaptés au type d'utilisateurs que vous ajouterez au groupe. Si ce n'est pas le cas, modifiez les rôles attribués à ce groupe ou créez un nouveau groupe.

- Ajoutez le groupe aux dossiers et attribuez des rôles de dossier, si nécessaire. Voir Gestion de l'accès aux dossiers.

Vous pouvez maintenant utiliser ce groupe dans une règle d'enregistrement.

Phase 2. Créer une règle d'enregistrement pour un groupe

Assurez-vous que la revendication associée à la règle d'enregistrement SAML est envoyée à la charge utile SAML en la configurant dans l'application SAML.

Une fois l'intégration SAML configurée et après avoir configuré un groupe :

-

Accédez à Admin > Paramètres de sécurité (Security Settings) > Paramètres d'authentification (Authentification Settings).

-

Sous l'option SAML SSO, cliquez sur Afficher les règles d'enregistrement (View Provisioning Rule) :

La page Règles d'enregistrement SAML SSO (SAML SSO Provisioning Rules) s'ouvre, où vos règles existantes sont répertoriées.

-

Dans l'angle supérieur droit de la page, cliquez sur Ajouter une règle (Add rule). La page Ajouter une nouvelle règle (Add new rule) s'ouvre.

-

Sous Détails de base (Basic details), renseignez le champ Nom de la règle (Rule Name) et éventuellement le champ Description.

-

Sous Conditions, cliquez sur Ajouter une règle (Add rule). Une ligne de champs pour une nouvelle condition est ajoutée. Ensemble, ils définissent les critères qu'un compte doit remplir lors de la connexion pour être ajouté à un groupe (choisi ultérieurement).

-

Dans le champ Revendication (Claim), saisissez le nom de la revendication, tel qu'il apparaît dans l'IdP.

-

Dans la liste Relation (Relationship), sélectionnez la relation entre la revendication et la valeur. Les options suivantes sont disponibles :

Relation Conditions requises Exemple est correspondance exacte, sensible à la casse Department is RPAexige que la valeur de la revendicationDepartmentsoitRPA. Par exemple, la condition n'est pas remplie si la valeur estRPADev. Cette relation fonctionne pour les réclamations à plusieurs valeurs. Par exemple, si les valeursadministratoretdevelopersont envoyées dans la revendicationGroup, alorsGroup is administratorserait une relation valide.n'est pas tout sauf la valeur spécifiée, sensible à la casse Pour Department is not ctr, tout compte est ajouté au groupe sauf siDepartmenta la valeurctr. La condition est remplie si le service estCtrouelectr.contient inclut, ne nécessite pas de correspondance exacte, sensible à la casse Department contains RPAexige que la valeur de la revendicationDepartmentinclueRPA. La condition est remplie si par exemple la valeur estRPADev,xRPAxouNewRPA.ne contient pas exclut, ne nécessite pas de correspondance exacte, sensible à la casse Pour Department not contains ctr, tout compte est ajouté au groupe sauf si la valeurDepartmentinclutctr. Les comptes dont le service est par exemplectrouelectr, ne sont pas ajoutés au groupe.insensible à la casse correspondance exacte, non sensible à la casse Department is case insensitive RPAexige que la valeur de la revendicationDepartmentincluerpa, dans n'importe quelle casse. Par exemple, la condition est remplie si la valeur estrpa. Par exemple, la condition n'est pas remplie si la valeur estcrpa.contient insensible à la casse inclut, ne nécessite pas de correspondance exacte, non sensible à la casse Department contains case insensitive RPAexige que la valeur de la revendicationDepartmentinclueRPA, dans n'importe quelle casse. La condition est remplie si par exemple la valeur estrpa,cRPAourpA. -

Dans le champ Valeur (Value), saisissez la valeur nécessaire pour remplir la condition.

-

Si vous souhaitez ajouter une autre condition, cliquez sur Ajouter une règle (Add rule) pour ajouter une nouvelle ligne de condition.

Lorsque vous ajoutez plusieurs conditions, toutes les conditions doivent être remplies pour que la règle d'enregistrement s'applique. Par exemple, si vous définissez les règles Department is RPA et Title is Engineer, seuls les utilisateurs appartenant à la fois au service RPA et portant l'intitulé Ingénieur sont ajoutés aux groupes spécifiés. Un compte dont le service est RPA, mais dont l'intitulé est AQ n'est pas ajouté aux groupes.

- Sous Attribuer à des groupes (Assign to groups), dans la case Ajouter des groupes (Add Groups), commencez à saisir le nom d'un groupe, puis sélectionnez un groupe dans la liste des résultats. Répétez l'opération pour ajouter d'autres groupes, si nécessaire. Lorsque les conditions sont remplies, les comptes sont automatiquement ajoutés à ces groupes lorsqu'ils se connectent.

- Cliquez sur Enregistrer (Save) dans le coin inférieur droit pour ajouter la règle.

Lorsqu'une règle est en place, chaque fois qu'un utilisateur se connecte et que son compte remplit les conditions spécifiées pour une règle, son compte est ajouté aux groupes d'enregistrement attachés à la règle et son compte est configuré pour fonctionner.

Mappage des attributs SAML

Lors de la configuration de l’intégration du répertoire SAML, les administrateurs de l’organisation peuvent définir les attributs de leur IdP qui doivent être mappés aux attributs de l’utilisateur système. Ensuite, lorsqu’un utilisateur se connecte via l’intégration du répertoire SAML, le système lit les réclamations qui sont transmises dans la charge utile ACS et mappe la valeur à leurs attributs système correspondants.

- Votre IdP doit être configuré pour transmettre ces revendications dans la charge utile ACS.

- Assurez-vous que les noms d’attribut configurés dans l’IdP correspondent aux paramètres de mappage d’attributs dans le portail de l’administrateur de l’organisation.

Par exemple, s’il s’agit de la structure des utilisateurs de votre IdP, un administrateur de l’organisation peut configurer les paramètres de mappage des attributs suivants pour que ces informations soient renseignées dans l’objet utilisateur système.

{

"displayname": "John Doe",

"fname": "John",

"lname": "Doe",

"jobtitle": "Hardware Engineer",

"dpt": "Engineering",

"city": "Phoenix"

}

{

"displayname": "John Doe",

"fname": "John",

"lname": "Doe",

"jobtitle": "Hardware Engineer",

"dpt": "Engineering",

"city": "Phoenix"

}

Lorsqu’un utilisateur de cette organisation se connecte via l’intégration du répertoire SAML, son objet utilisateur est mis à jour pour refléter ce paramètre.

{

"Display Name": "John Doe",

"First Name": "John",

"Last Name": "Doe",

"Job Title": "Hardware Engineer",

"Department": "Engineering",

"City": "Phoenix"

}

{

"Display Name": "John Doe",

"First Name": "John",

"Last Name": "Doe",

"Job Title": "Hardware Engineer",

"Department": "Engineering",

"City": "Phoenix"

}

Étape 3. Transition des utilisateurs vers le SSO SAML

Une fois les autorisations configurées, nous vous recommandons de demander à tous vos utilisateurs existants de se déconnecter de leur compte UiPath et de se connecter via l'authentification unique (SSO) SAML.

Pour se connecter à Studio et à l'Assistant via l'authentification unique (SSO) SAML, les utilisateurs doivent configurer l'Assistant comme suit :

- Dans l'Assistant, ouvrez Préférences (Preferences) et sélectionnez l'onglet Connexion Orchestrator (Orchestrator Connection).

- Cliquez sur Se déconnecter (Sign Out).

- Pour le type de connexion, sélectionnez URL du service (Service URL).

- Dans le champ URL du service (Service URL), ajoutez l'URL spécifique à l'organisation.

L'URL doit inclure l'ID de l'organisation et se terminer par une barre oblique, comme par exemple https://OrchestratorURL/orgID/. Sinon, la connexion échoue en disant que l'utilisateur n'appartient à aucune organisation.

- Reconnectez-vous via le SSO SAML.

Étape. 4. Configuration des autorisations et des robots

Ceci n'est requis que pour les nouveaux utilisateurs qui n'ont jamais utilisé Orchestrator auparavant et qui n'avaient donc pas de compte local configuré pour eux dans Orchestrator lorsque l'intégration a été activée.

Vous pouvez ajouter de nouveaux utilisateurs aux groupes Orchestrator par leur adresse e-mail (telle qu'utilisée dans l'IdP externe). Une fois qu'un utilisateur a été affecté à un groupe ou qu'il s'est connecté, il sera disponible via la recherche d'attribution de rôle dans tous les services Orchestrator.

Étape 5. Abandon de l'utilisation des comptes utilisateur locaux (facultatif)

une fois que tous les utilisateurs sont passés à l'authentification unique (SSO) SAML et que les nouveaux utilisateurs sont configurés, nous vous recommandons de supprimer tous les comptes d'utilisateurs locaux qui ne sont pas des comptes d'administrateur. Cela garantit que les utilisateurs ne peuvent plus se connecter avec leurs informations d'identification de compte local et qu'ils doivent se connecter via l'authentification unique (SSO) SAML.

Considérations relatives à l'abandon de l'utilisation des comptes locaux

En cas de problèmes avec l'intégration SAML (comme la mise à jour d'un certificat expiré) ou si vous souhaitez passer à une option d'authentification différente, un compte d'utilisateur local avec le rôle d'Administrator est recommandé.

- Limites connues

- Prérequis

- Étape 1. Nettoyer les comptes d'utilisateurs inactifs

- Étape 2. Configuration de l'intégration SAML

- Étape 2.1. Obtenir les détails du fournisseur de services SAML

- Étape 2.2. Configurez votre fournisseur d'identité

- Étape 2.3. Configurer Orchestrator

- Étape 2.4. Vérifiez que l'intégration est en cours d'exécution

- Étape 2.5. Configurer les règles d'enregistrement (facultatif)

- Mappage des attributs SAML

- Étape 3. Transition des utilisateurs vers le SSO SAML

- Étape. 4. Configuration des autorisations et des robots

- Étape 5. Abandon de l'utilisation des comptes utilisateur locaux (facultatif)

- Considérations relatives à l'abandon de l'utilisation des comptes locaux