Orchestrator 用户指南

OKTA 身份验证

配置 OKTA 以识别新的 Orchestrator 实例

以下步骤对 Okta SAML 设置有效。请注意,以下过程是示例配置的简要描述。有关详细的操作,请访问官方Okta 文档。

-

登录到 Okta。 在传统用户界面视图中进行以下设置。 您可以从窗口右上角的下拉列表中进行更改。

图 1. 传统界面

-

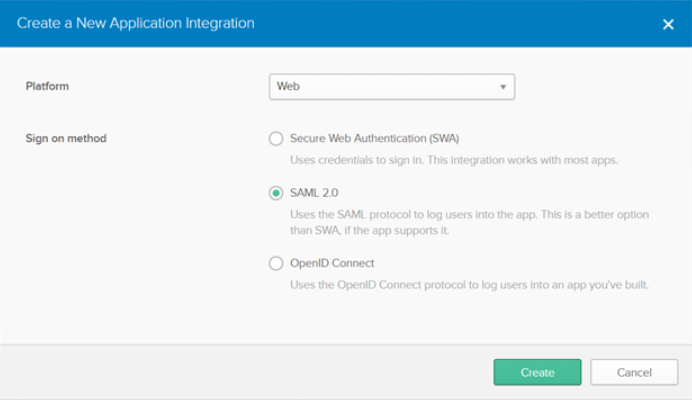

在“应用程序”选项卡上,选择“新建应用程序” 。系统将显示“创建新的应用程序集成”窗口。

-

选择“SAML 2.0”作为登录方法,然后选择“创建” 。

图 2.“创建新的应用程序集成”窗口

-

对于新集成,在“常规设置”窗口中,输入应用程序名称。

-

在“SAML设置”窗口的上,按照以下示例填写“常规”部分:

- “单点登录 URL”:Orchestrator 实例 URL +

/identity/Saml2/Acs。例如https://orchestratorURL/identity/Saml2/Acs。 - 选中“将此用于收件人 URL 和目标 URL”复选框。

- “受众 URI”:

https://orchestratorURL/identity - “名称 ID 格式”:电子邮件地址

- “应用程序用户名”:电子邮件地址

备注:

每当填写 Orchestrator 实例的 URL 时,请确保其不包含斜杠。始终将其填写为

https://orchestratorURL/identity,而不是https://orchestratorURL/identity/。

- “单点登录 URL”:Orchestrator 实例 URL +

-

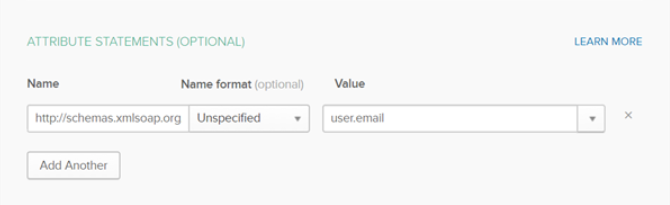

选择“显示高级设置”并填写“属性语句”部分:

-

将“名称”字段设置为

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress,然后从“值”下拉列表中选择“user.email”。图 3.“属性语句”(可选)部分

-

-

下载 Okta 证书。

-

在“反馈”部分中,选择适合您的选项,然后选择“完成” 。

-

在“登录”选项卡的“设置”部分中,选择“设置说明” 。系统会将您重定向到一个新页面,其中包含对 Orchestrator 完成 SAML 2.0 配置所需的说明: “身份提供程序登录 URL” 、 “身份提供程序颁发者” 、 “X.509 证书” 。

备注:如果由于某种原因丢失了有关身份提供程序的信息,则可以随时访问“登录”>“设置”>“查看设置说明”。

向应用程序分配人员

为了使用户能够使用 OKTA 身份验证,必须为该用户分配新创建的应用程序:

-

登录到 OKTA。

-

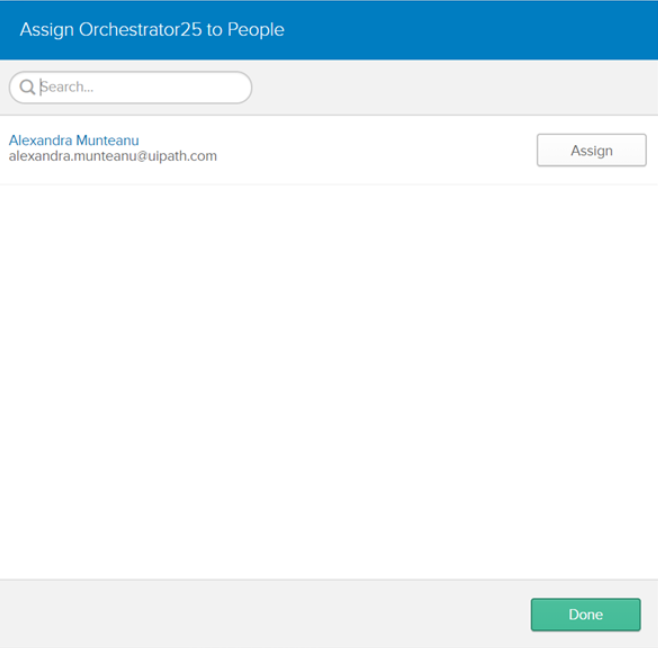

在“应用程序”页面上,选择新创建的应用程序。

-

在“分配”选项卡上,选择“分配”>“分配给人员”,然后选择要向其授予必要权限的用户。

图 4.“将 Orchestrator25 分配给人员”窗口

-

新添加的用户将显示在“人员”选项卡上。

设置 Orchestrator/Identity Server 以使用 OKTA 身份验证

-

在 Orchestrator 中定义一个用户,并在“用户”页面上设置一个有效的电子邮件地址。

-

导入签名证书:

- 对于 Windows 部署,使用 Microsoft 管理控制台将身份提供程序提供的签名证书导入 Windows 证书存储。

- 对于 Azure 部署,请在 Azure 门户中上传由身份提供程序提供的证书。( “TLS/SSL 设置” >“公共证书 (.cer)” >“上传公钥证书”)。如果您无法使用 OKTA 身份验证并遇到以下错误消息:

An error occurred while loading the external identity provider. Please check the external identity provider configuration.请参阅常见的 Orchestrator 错误以调整您的网页应用程序配置

-

以系统管理员身份登录到管理门户。

-

转到“安全性”。

-

在“SAML SSO”下选择“配置” :

“ SAML SSO 配置”页面随即打开。

-

进行如下设置:

- 如果在启用集成后,如果您希望用户仅通过 SAML 集成登录,则可以选择选中“使用此提供程序强制自动登录” 复选框。

- Set the Service Provider Entity ID parameter to

https://orchestratorURL/identity. - 将“身份提供商实体 ID”参数设置为通过配置 Okta 身份验证获得的值(请参阅第 9 步)。

- 将“单点登录服务 URL”参数设置为通过配置 Okta 身份验证获得的值(请参阅“第 9 步”)。

- 选择“允许主动执行的身份验证响应”复选框。

- 将“返回 URL”参数设置为

https://orchestratorURL/identity/externalidentity/saml2redirectcallback。 确保在“返回 URL ”参数的 URL 末尾添加/identity/externalidentity/saml2redirectcallback。 此路径特定于 Okta ,因为它允许您直接从 Okta 访问 Orchestrator 环境。 - Set the SAML binding type parameter to

HTTP redirect. - 在“签名证书” 部分的“存储名称” 列表中,选择“我的” 。

- 从“存储位置” 列表中,选择

LocalMachine(适用于 Windows 部署)或CurrentUser(适用于 Azure 网页应用程序部署)。 - 在“指纹”字段中,添加 Windows 证书存储中提供的指纹值。详细信息。

备注:

将所有出现的

https://orchestratorURL替换为 Orchestrator 实例的 URL。确保 Orchestrator 实例的 URL 不包含斜杠。始终将其填写为https://orchestratorURL/identity,而不是https://orchestratorURL/identity/。

-

选择“保存”将更改保存到外部身份提供程序设置。

页面将关闭,您将返回到“安全设置”页面。

-

选择“SAML SSO”左侧的切换开关以启用集成。

-

重新启动 IIS 服务器。