- Primeros pasos

- Requisitos

- Requisitos de hardware

- Requisitos de software

- Uso de un certificado para el protocolo HTTPS

- Mejores prácticas

- Instalación

- Actualizando

- Servidor de identidad

- Solución de problemas de errores de inicio

Guía de instalación de Orchestrator

Uso de un certificado para el protocolo HTTPS

Solicitar un certificado SAN SSL a la entidad de certificación

Esta sección ofrece una explicación sobre cómo habilitar el protocolo HTTP para la comunicación entre Orchestrator y los UiPath Robots.

Es preferible utilizar un certificado SAN SSL enviado a una entidad de certificación en lugar de uno autofirmado porque no debe haber ningún certificado instalado en los equipos de UiPath Robot en el primer caso. El certificado SAN SLL emitido por la entidad de certificación es de confianza para todos los equipos del dominio.

Si el equipo principal de Orchestrator está registrado en un Active Directory que tiene una entidad de certificación local y una directiva de inscripción automática, el usuario puede rellenar una solicitud de certificado, como se describe en el siguiente procedimiento.

- Pulsa las teclas Windows y R, escribe

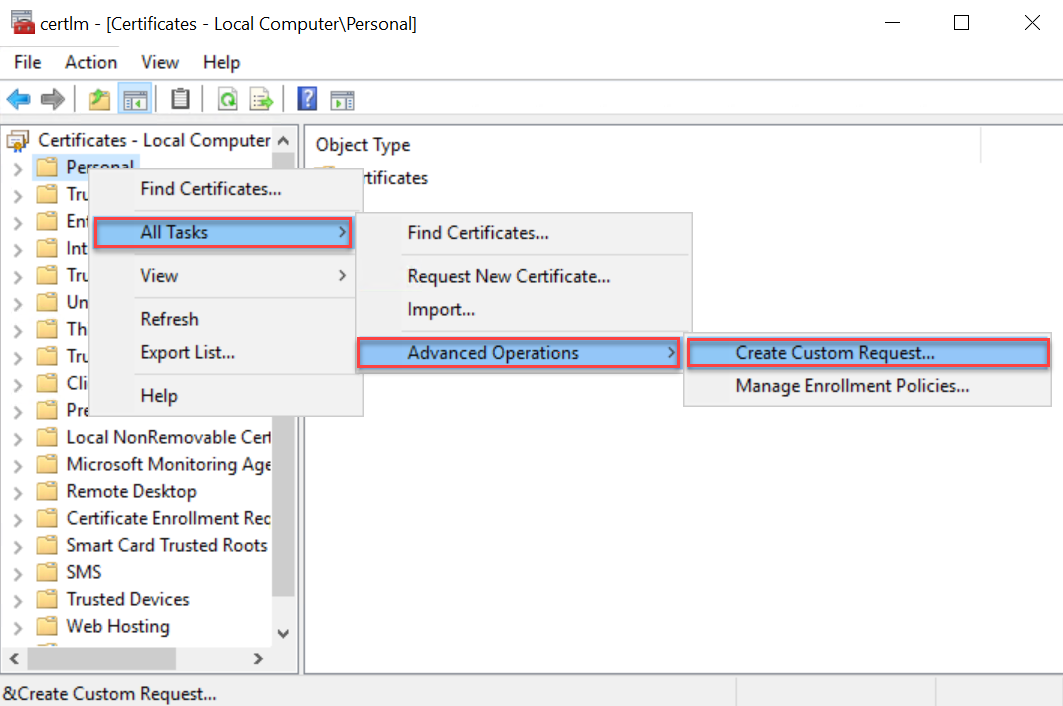

certlm.mscy haz clic en Aceptar para abrir el complemento Certificados. - Haz clic con el botón derecho en el nodo Personal, selecciona Todas las tareas, luego Operaciones avanzadas y finalmente Crear solicitud personalizada. Haz clic en Siguiente en la ventana Antes de comenzar.

Figura 1. Crear solicitud personalizada

- En la ventana Seleccionar directiva de inscripción de certificados, selecciona Directiva de inscripción de Active Directory y haz clic en Siguiente.

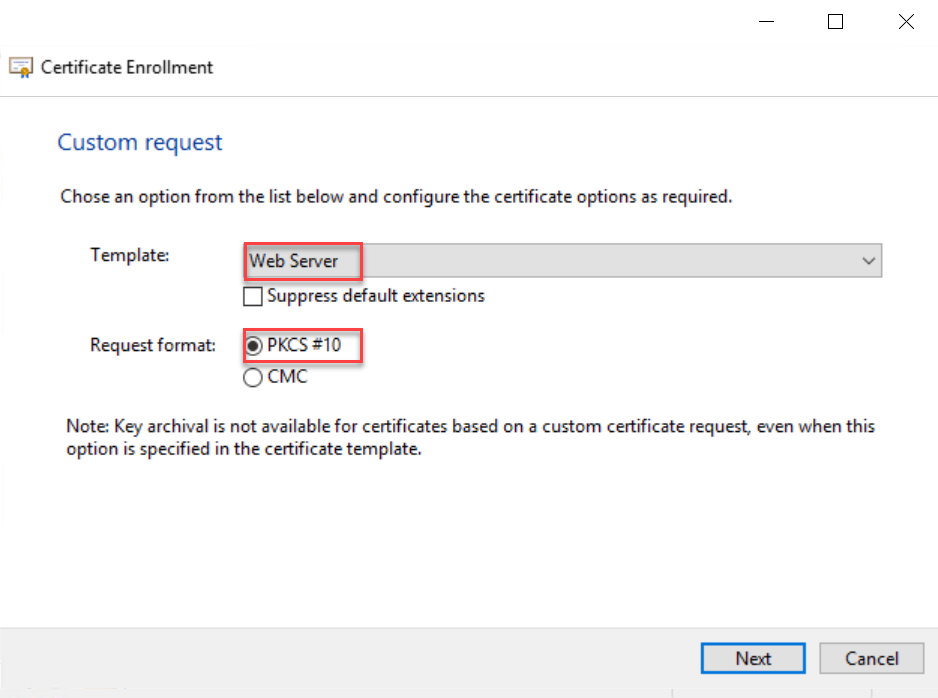

- En la ventana Solicitud personalizada, escoge una plantilla de certificado designada para el uso del servidor web. Debe llamarse Servidor web o Web.SAN. Si no hay ninguna plantilla definida, selecciona Clave heredada (sin plantilla). Luego, selecciona PKCS #10 como formato de solicitud.

Figura 2. Ventana de solicitud personalizada

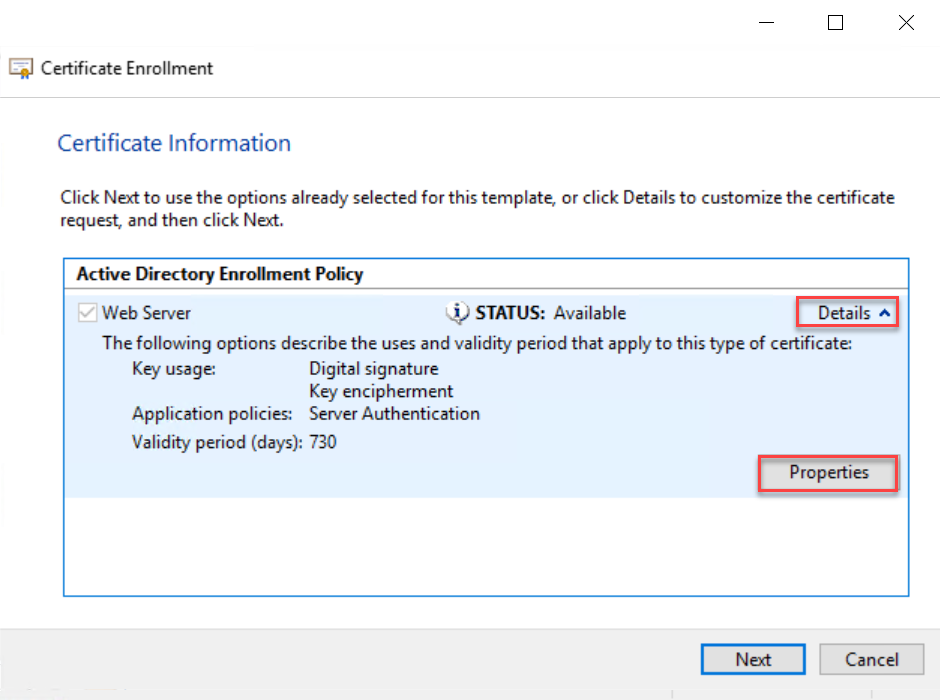

- En la ventana Información del certificado, haz clic en el botón Detalles correspondiente a tu solicitud y luego selecciona Propiedades para abrir la ventana Propiedades del certificado y personalizar la solicitud del certificado.

Figura 3. Información del certificado

-

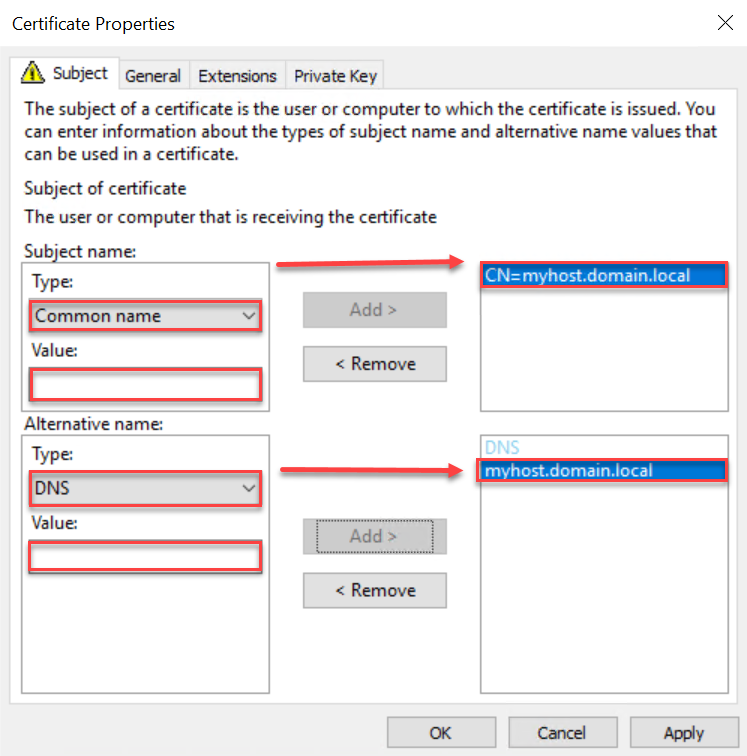

Personaliza la información en la ficha Asunto como se describe a continuación:

-

En la sección Nombre del asunto , ve a Tipo y selecciona Nombre común en el menú desplegable. En el campo Valor , escribe el nombre de dominio completo (FQDN) de la máquina, por ejemplo myhost.domain.local. A continuación, haz clic en Añadir.

-

En la sección Nombre alternativo , ve a Tipo y selecciona DNS en el menú desplegable. En el campo Valor , escribe el FQDN de la máquina (el mismo que en el paso 6.1.). A continuación, haz clic en Añadir.

-

Si Orchestrator está instalado en varios nodos, debes añadir todos estos FQDN, como se describe en el paso 6.2. Añade también el FQDN del equilibrador de carga.

-

Figura 4. Pestaña Asunto

-

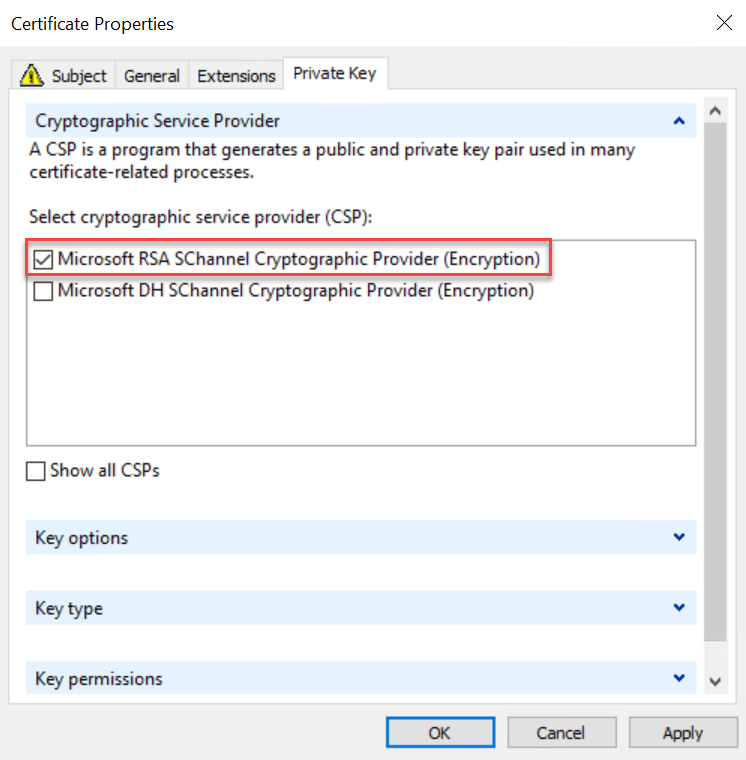

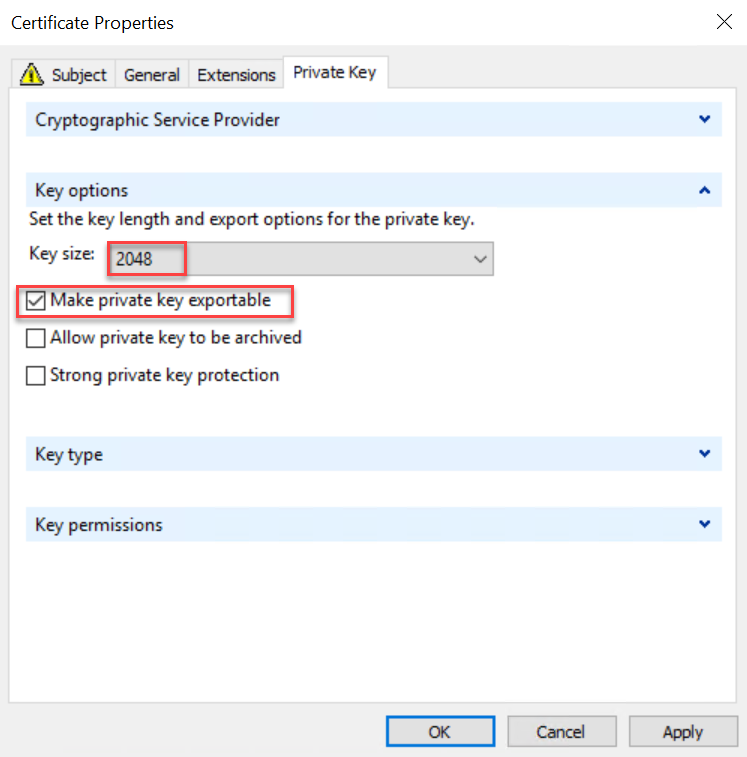

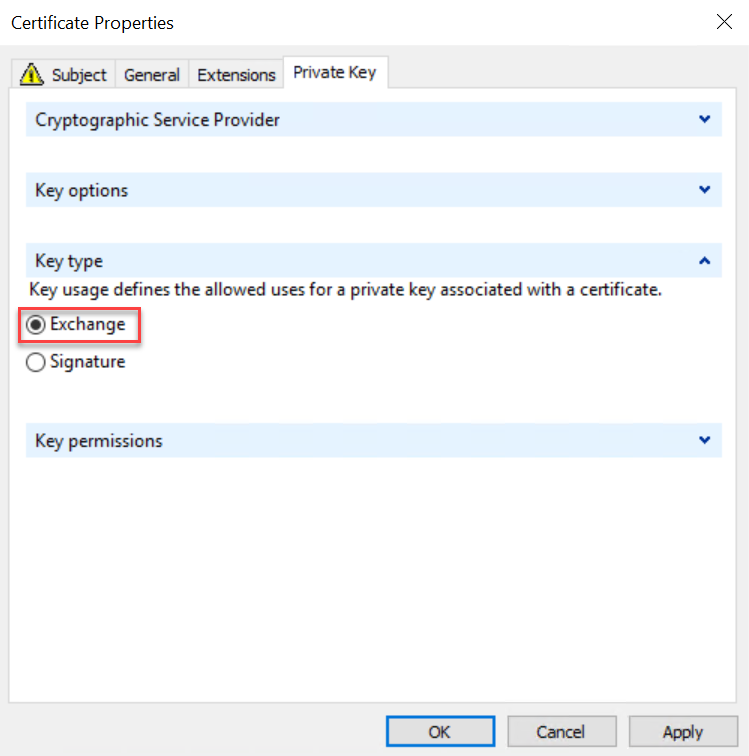

Personaliza la información en la ficha Clave privada como se describe a continuación:

- En la casilla Proveedor de servicios criptográficos , ve a Seleccionar proveedor de servicios criptográficos (CSP) y marca Proveedor criptográfico Microsoft RSA SChannel (cifrado).

Figura 5. Clave privada

- En la sección Opciones de clave , asegúrate de que Tamaño de clave está establecido en al menos 2048 y de que Hacer que la clave privada sea exportable esté marcado.

Figura 6. Tamaño de clave

- En la sección Tipo de clave, asegúrate de que Uso de clave está establecido en Intercambiar.

Figura 7. Tipo de clave

-

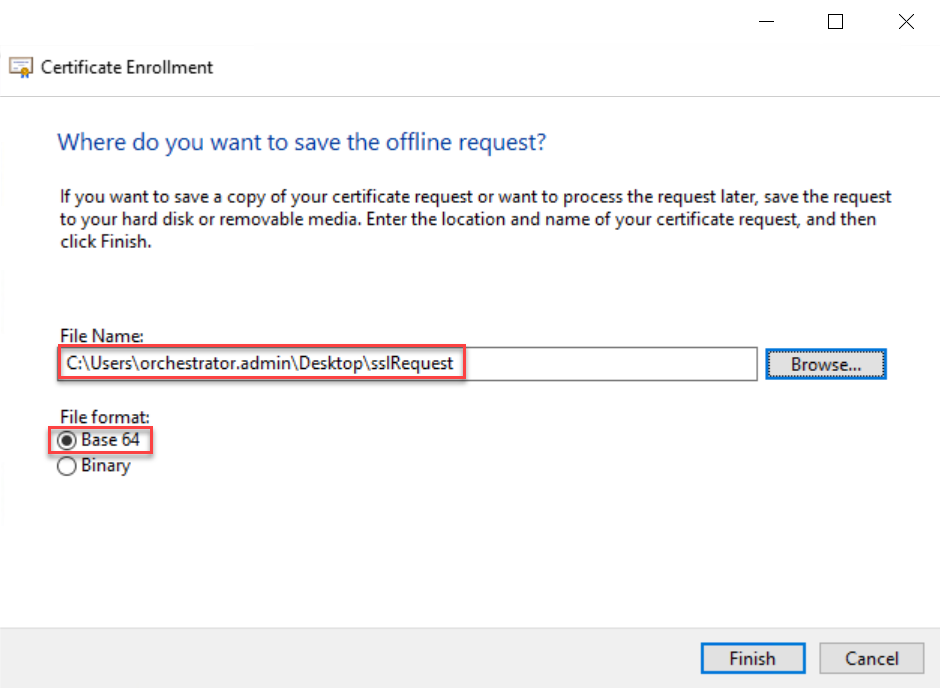

Haz clic en Aceptar en la ventana de configuración y en Siguiente en la pantalla Información del certificado.

-

En la pantalla ¿Dónde quieres guardar tu solicitud sin conexión?, indica una ruta de archivo y un nombre de archivo de tu elección, p. ej.,

C:\Users\YourUser\Documents\sslRequest.req, y selecciona Base 64 como formato de archivo.

Figura 8. Nombre del archivo y formato

-

Cuando la entidad de certificación acepte la solicitud de inscripción, el certificado estará visible en el almacén Personal.

Importante:Si la empresa tiene un procedimiento/plantilla estándar para obtener el certificado, el usuario debe referirse a ese procedimiento. Para otros entornos (por ejemplo, sin política de autoinscripción), puedes utilizar este documento como referencia para los parámetros de los certificados.

Crear un certificado SAN SSL autofirmado

Si necesitas crear rápidamente un certificado SSL con fines de prueba, puedes crear un certificado SAN SSL autofirmado.

Si tu equipo de Orchestrator se ejecuta en Windows Server 2012 R2, necesitarás un método alternativo para crear un certificado SAN SSL autofirmado. Consulta Crear un certificado SAN SSL autofirmado en un equipo de Orchestrator con Windows Server 2012 R2 para obtener más información.

Crear un certificado SSL autofirmado en el equipo principal de Orchestrator

Abre una consola de PowerShell como administrador y envía los siguientes comandos. No olvides personalizar los valores según tu entorno.

$ssc = New-SelfSignedCertificate -FriendlyName "TestingCertificate" -DnsName "loadbalancer.domain.local","node1.domain.local","node2.domain.local"

$store = New-Object System.Security.Cryptography.X509Certificates.X509Store( "Root", "LocalMachine")

$store.Open("MaxAllowed")

$store.Add($ssc)

$pass = ConvertTo-SecureString -String "myPass" -Force -AsPlainText

Export-PfxCertificate -Cert $ssc -FilePath "C:\temp\testingCertificate.pfx" -Password $pass

$ssc = New-SelfSignedCertificate -FriendlyName "TestingCertificate" -DnsName "loadbalancer.domain.local","node1.domain.local","node2.domain.local"

$store = New-Object System.Security.Cryptography.X509Certificates.X509Store( "Root", "LocalMachine")

$store.Open("MaxAllowed")

$store.Add($ssc)

$pass = ConvertTo-SecureString -String "myPass" -Force -AsPlainText

Export-PfxCertificate -Cert $ssc -FilePath "C:\temp\testingCertificate.pfx" -Password $pass

Los comandos anteriores también exportan el archivo C:\temp\testingCertificate.pfx para su uso posterior.

Una vez creado el certificado, asegúrate de que:

- Si se utiliza ApplicationPoolIdentity, en la consola de certificados, navega a Personal > Certificados. A continuación, haz clic con el botón derecho en tu certificado personal de Orchestrator, selecciona Todas las tareas > Gestionar claves privadas y da permisos completos tanto a IIS AppPool\Identity como a IIS_IUSRS.

- Si se utiliza una cuenta personalizada, en la consola de certificados, navega a Personal > Certificados. A continuación, haz clic con el botón derecho en tu certificado personal de Orchestrator, selecciona Todas las tareas > Gestionar claves privadas y da permisos completos al usuario personalizado establecido en el grupo de aplicaciones de Orchestrator.

Nota:

IIS AppPool\Identity e IIS_IUSRS son grupos locales y deben buscarse en la máquina local, no en el dominio.

Importar el certificado SAN autofirmado a otros equipos

Para que el certificado autofirmado esté disponible en otros equipos (nodos secundarios de Orchestrator/equipos de UiPath Robot), abre una consola de PowerShell como administrador y envía los siguientes comandos.

$pass = ConvertTo-SecureString -String "myPass" -Force -AsPlainText

$imported = Import-PfxCertificate -FilePath "C:\temp\testingCertificate.pfx" -CertStoreLocation Cert:\LocalMachine\My\ -Exportable -Password $pass

$store = New-Object System.Security.Cryptography.X509Certificates.X509Store( "Root", "LocalMachine")

$store.Open("MaxAllowed")

$store.Add($imported)

$pass = ConvertTo-SecureString -String "myPass" -Force -AsPlainText

$imported = Import-PfxCertificate -FilePath "C:\temp\testingCertificate.pfx" -CertStoreLocation Cert:\LocalMachine\My\ -Exportable -Password $pass

$store = New-Object System.Security.Cryptography.X509Certificates.X509Store( "Root", "LocalMachine")

$store.Open("MaxAllowed")

$store.Add($imported)

Firefox: permitir excepciones

Firefox gestiona el proceso de forma diferente, ya que no lee la información del certificado en el almacén de Windows. En lugar de instalar certificados, te permite definir excepciones para los certificados SSL en sitios concretos.

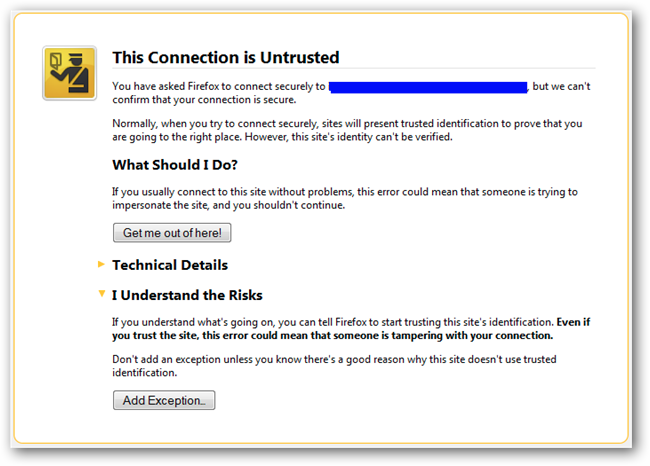

Al visitar un sitio que tiene un error de certificado, se mostrará el mensaje de advertencia que verás en la siguiente captura de pantalla. La URL a la que intentas acceder se mostrará en el área azul. Para crear una excepción y omitir esta advertencia en esa URL específica:

- Haz clic en el botón Añadir excepción. Se mostrará así la ventana Añadir excepción de seguridad.

Figura 9. Añadir excepciones

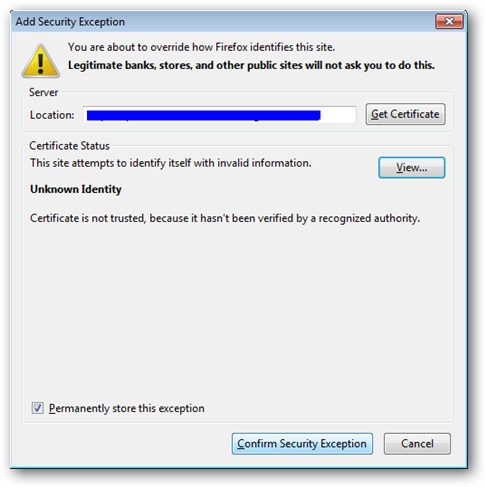

- En la ventana Añadir excepción de seguridad, haz clic en Confirmar excepción de seguridad para configurar esta excepción localmente.

Figura 10. Añadir excepciones de seguridad

Si un sitio en concreto redirige a los subdominios dentro de sí mismo, quizá recibas varios avisos de advertencia de seguridad con URL ligeramente diferentes para cada uno. Añade excepciones para esas URL siguiendo los pasos anteriores.

Resolución de problemas de certificados

En caso de que tengas problemas al usar un certificado con UiPathOrchestrator.msi (durante la instalación o la actualización), aquí podrás iniciar la resolución de problemas:

Desde el panel de control:

- Abre Administrar certificados del equipo -> Personal -> Certificados. Identifica tu certificado y haz doble clic en él. En la ficha General, debe haber información sobre su validez.

- Desde una línea de comandos, ejecuta el siguiente comando para diagnosticar el certificado:

certutil -v -verifystore My <certificateThumbprint>(su resumen está al final del resultado).Nota:Puedes encontrar la huella digital de tu certificado en la ficha Detalles descrita en el paso 1.

Error interno del servidor

Puede producirse un error interno del servidor si el certificado no tiene los permisos apropiados establecidos. Ejecuta lo siguiente como administrador para otorgar los permisos necesarios:

import-module WebAdministration

$siteName = 'UiPath Orchestrator'

$binding = (Get-ChildItem -Path IIS:\SSLBindings | Where Sites -eq $siteName)[0]

$certLoc = "cert:\LocalMachine\MY\$($binding.Thumbprint)"

$cert = Get-Item $certLoc

$keyPath = $env:ProgramData + "\Microsoft\Crypto\RSA\MachineKeys\"

$keyName = $cert.PrivateKey.CspKeyContainerInfo.UniqueKeyContainerName

$keyFullPath = $keyPath + $keyName

$acl = (Get-Item $keyFullPath).GetAccessControl('Access')

$permission="IIS_IUSRS","Full","Allow"

$accessRule = New-Object -TypeName System.Security.AccessControl.FileSystemAccessRule -ArgumentList $permission

$acl.AddAccessRule($accessRule)

Set-Acl -Path $keyFullPath -AclObject $acl

import-module WebAdministration

$siteName = 'UiPath Orchestrator'

$binding = (Get-ChildItem -Path IIS:\SSLBindings | Where Sites -eq $siteName)[0]

$certLoc = "cert:\LocalMachine\MY\$($binding.Thumbprint)"

$cert = Get-Item $certLoc

$keyPath = $env:ProgramData + "\Microsoft\Crypto\RSA\MachineKeys\"

$keyName = $cert.PrivateKey.CspKeyContainerInfo.UniqueKeyContainerName

$keyFullPath = $keyPath + $keyName

$acl = (Get-Item $keyFullPath).GetAccessControl('Access')

$permission="IIS_IUSRS","Full","Allow"

$accessRule = New-Object -TypeName System.Security.AccessControl.FileSystemAccessRule -ArgumentList $permission

$acl.AddAccessRule($accessRule)

Set-Acl -Path $keyFullPath -AclObject $acl

Después de ejecutar el script, asegúrate de que:

- Si se utiliza ApplicationPoolIdentity, en la consola de certificados, navega a Personal > Certificados. A continuación, haz clic con el botón derecho en tu certificado personal de Orchestrator, selecciona Todas las tareas > Gestionar claves privadas y da permisos completos tanto a IIS AppPool\Identity como a IIS_IUSRS.

- Si se utiliza una cuenta personalizada, en la consola de certificados, navega a Personal > Certificados. A continuación, haz clic con el botón derecho en tu certificado personal de Orchestrator, selecciona Todas las tareas > Gestionar claves privadas y da permisos completos al usuario personalizado establecido en el grupo de aplicaciones de Orchestrator.

Nota:

IIS AppPool\Identity e IIS_IUSRS son grupos locales y deben buscarse en la máquina local, no en el dominio.

Error en certificado de Insights

Si tienes errores al intentar cambiar tu certificado de Insights, asegúrate de seguir las instrucciones que encontrarás en Actualizar el certificado de Insights.

Error del certificado de navegadores basados en Chromium

Si se produce un error de certificado al utilizar navegadores basados en Chromium, crea un certificado autofirmado con una firma digital de la siguiente manera:

- Abre una consola de PowerShell como administrador y envía los siguientes comandos. No olvides personalizar los valores según tu entorno.

$cert = New-SelfSignedCertificate -FriendlyName "MyServerSSL" -DnsName “example01” -CertStoreLocation "cert:\LocalMachine\My" -KeyUsage DigitalSignature,KeyEncipherment,DataEncipherment -KeyAlgorithm RSA -HashAlgorithm SHA256 -KeyLength 2048 -KeyUsageProperty All -Provider "Microsoft Enhanced RSA and AES Cryptographic Provider" -NotAfter (Get-Date).AddYears(5) $pwd = 'p@ssw0rd' $SSpwd = ConvertTo-SecureString -String $pwd -Force -AsPlainText Export-PfxCertificate -Cert "Cert:\LocalMachine\My\$($cert.Thumbprint)" -FilePath custom_cert.pfx -Password $SSpwd Export-Certificate -Cert "Cert:\LocalMachine\My\$($cert.Thumbprint)" -FilePath custom_public.cer$cert = New-SelfSignedCertificate -FriendlyName "MyServerSSL" -DnsName “example01” -CertStoreLocation "cert:\LocalMachine\My" -KeyUsage DigitalSignature,KeyEncipherment,DataEncipherment -KeyAlgorithm RSA -HashAlgorithm SHA256 -KeyLength 2048 -KeyUsageProperty All -Provider "Microsoft Enhanced RSA and AES Cryptographic Provider" -NotAfter (Get-Date).AddYears(5) $pwd = 'p@ssw0rd' $SSpwd = ConvertTo-SecureString -String $pwd -Force -AsPlainText Export-PfxCertificate -Cert "Cert:\LocalMachine\My\$($cert.Thumbprint)" -FilePath custom_cert.pfx -Password $SSpwd Export-Certificate -Cert "Cert:\LocalMachine\My\$($cert.Thumbprint)" -FilePath custom_public.cerNota:Los comandos también exportan el archivo

.pfxpara su uso posterior. - Una vez que se haya creado el certificado, también debes tener en cuenta los siguientes escenarios:

- Si se utiliza ApplicationPoolIdentity:

- En la consola de certificados, navega a Personal y luego a Certificados.

- Haz clic con el botón derecho en tu certificado personal de Orchestrator, selecciona Todas las tareas y luego Gestionar claves privadas.

- Da permisos completos tanto a IIS AppPool\Identity como a IIS_IUSRS.

- Si se utiliza una cuenta personalizada:

- En la consola de certificados, ve a Personal y luego aCertificados.

- Haz clic con el botón derecho en tu certificado personal de Orchestrator, selecciona Todas las tareas y luego Gestionar claves privadas.

- Da permisos completos al usuario personalizado que se establece en el grupo de aplicaciones de Orchestrator.

Nota:IIS AppPool\Identity e IIS_IUSRS son grupos locales y deben buscarse en la máquina local, no en el dominio.

- Si se utiliza ApplicationPoolIdentity:

- Solicitar un certificado SAN SSL a la entidad de certificación

- Crear un certificado SAN SSL autofirmado

- Crear un certificado SSL autofirmado en el equipo principal de Orchestrator

- Importar el certificado SAN autofirmado a otros equipos

- Firefox: permitir excepciones

- Resolución de problemas de certificados

- Error interno del servidor

- Error en certificado de Insights

- Error del certificado de navegadores basados en Chromium